- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Senast ändrad 2025-01-22 17:41.

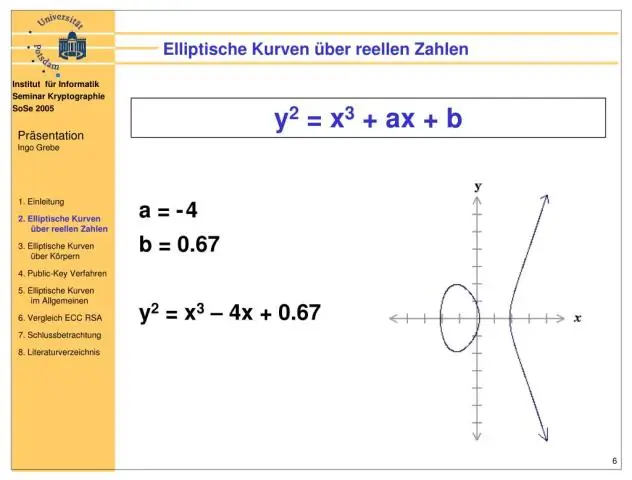

Supersingular elliptisk kurva isogeni kryptografi

Om man använder elliptisk kurva punktkomprimering den publika nyckeln behöver inte vara mer än 8x768 eller 6144 bitar lång. Detta gör att antalet överförda bitar är ungefär lika med icke- kvantsäkra RSA och Diffie-Hellman på samma klassiska säkerhetsnivå.

Härav, är elliptisk kurvkryptografi säker?

Det finns inga bevis för det elliptiska kurvor är faktiskt" säkra ". Men detsamma gäller för ungefär alla andra kryptografisk algoritmer, så vi får nöja oss med det näst bästa: eftersom vi inte kan bevisa att någon kurva är " säkra ", kommer vi att använda kurvor att vi inte vet hur vi ska bryta (och inte i brist på försök).

Dessutom, vad är Quantum säker kryptografi? Kvant - säker kryptografi syftar på försök att identifiera algoritmer som är resistenta mot attacker av både klassiska och kvant datorer, för att behålla informationstillgångar säkra även efter en storskalighet kvant dator har byggts.

Kan kvantdatorer följaktligen bryta kryptografi?

Stor universal kvantdatorer kan gå sönder flera populära offentliga nyckel kryptografi (PKC)-system, som RSA och Diffie-Hellman, men det kommer inte slut kryptering och integritet som vi känner det. För det första är det osannolikt så storskaligt kvantdatorer kommer byggas under de närmaste åren.

Vilken är den största fördelen med elliptisk kurvkryptografi jämfört med elgamal?

Elliptisk kurvkryptering har varit ett senare forskningsområde inom området Kryptografi . Det ger högre säkerhetsnivå med mindre nyckelstorlek jämfört med andra Kryptografisk tekniker. Detta papper ger en översikt över elliptiska kurvor och deras användning i kryptografi.

Rekommenderad:

Vad är UPS Quantum View Notify?

Quantum View® låter dig få insyn i all din leveransaktivitet, skapa en anpassad spårningsrapport och meddela kunder när leveranser är på väg

Vilken tjänst eller protokoll förlitar sig Secure Copy Protocol på för att säkerställa att säkra kopieringsöverföringar kommer från auktoriserade användare?

Vilken tjänst eller protokoll förlitar sig Secure Copy Protocol på för att säkerställa att säkra kopieringsöverföringar kommer från auktoriserade användare? Secure Copy Protocol (SCP) används för att säkert kopiera IOS-bilder och konfigurationsfiler till en SCP-server. För att utföra detta kommer SCP att använda SSH-anslutningar från användare som är autentiserade via AAA

Hur lång tid tar Secure Erase på en Mac?

Om du utför en 35-pass radering (vilket är överdrivet även för de viktigaste säkerhetssyftena), kommer det att ta 78,5 minuter x 35 pass, vilket motsvarar 2 747,5 minuter, eller 45 timmar och 47 minuter. Ja, det är nästan två dagar