- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Senast ändrad 2025-01-22 17:41.

Att skapa en digital signatur , signering programvara -- såsom ett e-postprogram -- skapar en enkelriktad hash av elektronisk uppgifter som ska signeras. Den privata nyckeln används sedan för att kryptera hashen. Den krypterade hashen -- tillsammans med annan information, såsom hashalgoritmen -- är digital signatur.

Följaktligen, var används digital signatur?

Du kan använda Digital signatur Certifikat för följande: För att skicka och ta emot digitalt signerade och krypterade e-postmeddelanden. För att utföra säkra webbaserade transaktioner, eller för att identifiera andra deltagare i webbaserade transaktioner.

varför är digital signatur viktig? Digitala signaturer minska risken för duplicering eller ändring av själva dokumentet. Säkerhetsfunktioner inbäddade i digitala signaturer se till att dokument inte har ändrats utan tillstånd. Rättslig giltighet. Digitala signaturer ger äkthet och säkerställer att signatur är verifierad.

Frågade också, vad är exempel på digital signatur?

Digitalt signerade meddelanden kan vara vad som helst som kan representeras som en bitsträng: exempel inkluderar elektronisk post, kontrakt eller ett meddelande som skickas via något annat kryptografiskt protokoll.

Hur verifieras digital signatur?

Verifierar Digitala signaturer Digital signatur teknik gör det möjligt för mottagaren av ett givet signerat meddelande kontrollera dess verkliga ursprung och dess integritet. Processen verifiering av digital signatur syftar till att fastställa om ett givet meddelande har signerats av den privata nyckel som motsvarar en given publik nyckel.

Rekommenderad:

Hur implementeras metoden i Android Studio?

Implementera metoder för ett gränssnitt eller abstraktklass På Kod-menyn klickar du på Implementera metoder Ctrl+I. Alternativt kan du högerklicka var som helst i klassfilen, klicka sedan på Generera Alt+Infoga och välja Implementera metoder. Välj metoder som ska implementeras. Klicka på OK

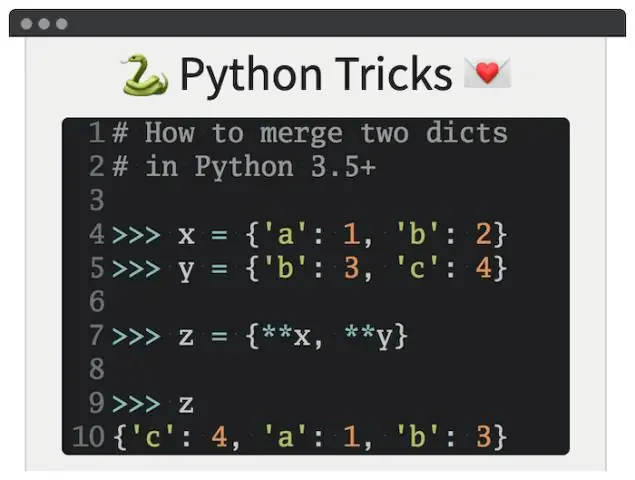

Hur implementeras ordböcker i Python?

Ordböcker fungerar genom att beräkna en hash-kod för varje nyckel som lagras i ordboken med hjälp av den inbyggda hash-funktionen. Hashkoden varierar kraftigt beroende på nyckeln; "Python" hashas till -539294296 till exempel, medan "python", en sträng som skiljer sig med en enda bit, hashas till 1142331976

Hur implementeras WebSockets?

WebSockets implementeras enligt följande: Klienten gör HTTP-begäran till servern med rubriken 'uppgradering' på begäran. Om servern går med på uppgraderingen byter klient och server vissa säkerhetsuppgifter och protokollet på den befintliga TCP-socketen ändras från HTTP till webSocket

Hur implementeras virtualisering?

Virtualiseringslagret infogas inuti operativsystemet för att partitionera hårdvaruresurserna för flera virtuella datorer för att köra sina applikationer i flera virtuella miljöer. För att implementera virtualisering på OS-nivå bör isolerade exekveringsmiljöer (VM) skapas baserat på en enda OS-kärna

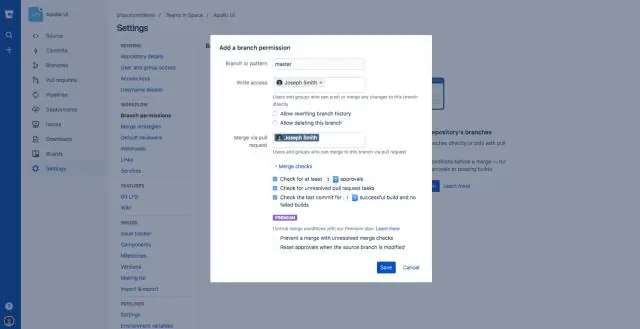

Hur implementeras rollbaserad åtkomstkontroll?

Rollbaserad åtkomstkontroll tar de privilegier som är kopplade till varje roll i företaget och mappar dem direkt i de system som används för åtkomst till IT-resurser. Implementerat på rätt sätt gör det det möjligt för användare att utföra aktiviteter - och endast de aktiviteter - som deras roll tillåter