- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Senast ändrad 2025-01-22 17:41.

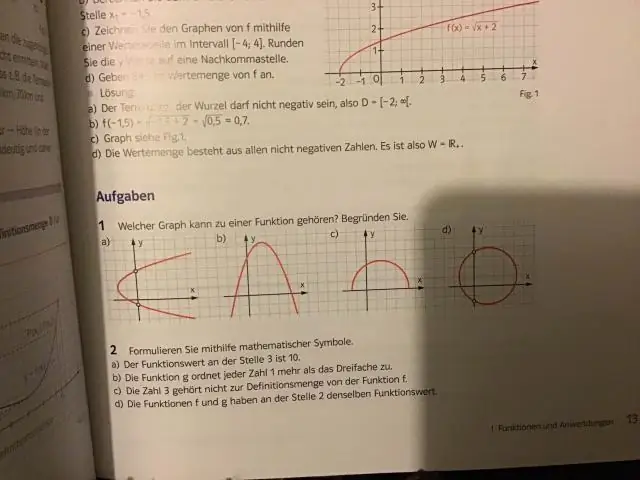

Kerberos autentiseringsprotokoll innehåller några motåtgärder . I det klassiska fallet med en repris attack , ett meddelande fångas upp av en motståndare och sedan spelas om vid ett senare tillfälle för att få effekt. Krypteringen som tillhandahålls av dessa tre nycklar hjälper till att förhindra spela om attacker.

På motsvarande sätt, vad är replayattacker och hur kan de hanteras?

A repris attack inträffar när en cyberbrottsling avlyssnar en säker nätverkskommunikation, avlyssnar den , och sedan bedrägligt försenar eller skickar om den att missrikta de mottagaren att göra vad de hackare vill ha.

På samma sätt, är en reprisattack en typ av man i mittanfallet? A repris attack , även känd som uppspelning ge sig på , har likheter med en man -i-den- mittangrepp . I spela om attacker , kommer angriparen att krönika trafiken mellan en klient och server och skickar sedan om paketen till servern med mindre ändringar av källans IP-adress och tidsstämpel på paketet.

Man kan också fråga sig, vad är replay attack exempel?

Ett exempel av en repris attack är att repris meddelandet skickat till ett nätverk av en angripare, som tidigare skickats av en auktoriserad användare. A repris attack kan få tillgång till resurserna genom uppspelning ett autentiseringsmeddelande och kan förvirra destinationsvärden.

Hur förhindrar Kerberos reprisattacker?

1 Svar. Kerberos använder en 'autentisering' under protokollutbyten som sker mellan klienten och servern. Om tidsstämpeln är tidigare eller densamma som en tidigare autentisering som tagits emot inom de fem minuterna, kommer den att avvisa paketet eftersom det behandlar det som en repris attack och användarautentisering kommer att misslyckas.

Rekommenderad:

Vilken funktion fyller motåtgärden?

En motåtgärd är en åtgärd eller metod som används för att förhindra, avvärja eller minska potentiella hot mot datorer, servrar, nätverk, operativsystem (OS) eller informationssystem (IS). Motåtgärdsverktyg inkluderar antivirusprogram och brandväggar

Vilken typ av åtkomstmekanism är mest sårbar för en replay-attack?

Säker routing i ad hoc-nätverk Trådlösa ad hoc-nätverk är också känsliga för replay-attacker. I det här fallet kan autentiseringssystemet förbättras och göras starkare genom att utöka AODV-protokollet

Vad är det stora O för en for loop?

Det stora O för en slinga är antalet iterationer av slingan till antalet satser inom slingan. Nu enligt definitionen ska Big O vara O(n*2) men det är O(n)

Vad är cookie replay attack?

En cookie-replay-attack inträffar när en angripare stjäl en giltig cookie från en användare och återanvänder den för att imitera den användaren för att utföra bedrägliga eller obehöriga transaktioner/aktiviteter

Hur skiljer sig en spear phishing attack från en allmän phishing attack?

Nätfiske och spjutfiske är mycket vanliga former av e-postattacker som är utformade för att du ska kunna utföra en specifik åtgärd – vanligtvis genom att klicka på en skadlig länk eller bilaga. Skillnaden mellan dem är i första hand en fråga om inriktning. Spear phishing-e-postmeddelanden är noggrant utformade för att få en enda mottagare att svara