Innehållsförteckning:

- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:29.

- Senast ändrad 2025-01-22 17:41.

SANS: 20 kritiska säkerhetskontroller du behöver lägga till

- Inventering av auktoriserade och obehöriga enheter.

- Inventering av auktoriserad och obehörig programvara.

- Säkra Konfigurationer för hårdvara och programvara på mobila enheter, bärbara datorer, arbetsstationer och servrar.

- Kontinuerlig sårbarhetsbedömning och sanering.

- Försvar mot skadlig programvara.

- Programvara säkerhet .

Förutom detta, vilka är de 20 CIS-kontrollerna?

De 20 CIS-kontrollerna och -resurserna

- Inventering och kontroll av hårdvarutillgångar.

- Inventering och kontroll av programvarutillgångar.

- Kontinuerlig sårbarhetshantering.

- Kontrollerad användning av administrativa rättigheter.

- Säker konfiguration för hårdvara och programvara på mobila enheter, bärbara datorer, arbetsstationer och servrar.

- Underhåll, övervakning och analys av revisionsloggar.

Förutom ovan, vad är vanliga säkerhetskontroller? Gemensamma kontroller är säkerhetskontroller som kan stödja flera informationssystem effektivt och effektivt som en allmänning förmåga. De definierar vanligtvis grunden för ett system säkerhet planen. De är säkerhetskontroller du ärver i motsats till säkerhetskontroller du väljer och bygger själv.

Därefter kan man också fråga sig, vad är CIS Top 20?

Prioritera säkerhetskontroller för effektivitet mot verkliga hot. Centrum för Internetsäkerhet ( CIS ) Topp 20 Kritiska säkerhetskontroller (tidigare känd som SANS Topp 20 Critical Security Controls), är en prioriterad uppsättning av bäst metoder skapade för att stoppa dagens mest genomgripande och farliga hot.

Vad står CIS-kontroller för?

Centrum för Internetsäkerhet ( CIS ) publicerar CIS-kritiska säkerhetskontroller (CSC) för att hjälpa organisationer att bättre försvara sig mot kända attacker genom att destillera viktiga säkerhetskoncept till handlingsbara kontroller för att uppnå ett större övergripande cybersäkerhetsförsvar.

Rekommenderad:

Vilka är olika kommunikationskanaler?

Det finns tre primära kanaltyper. En formell kommunikationskanal överför organisatorisk information, såsom mål eller policyer och procedurer, informella kommunikationskanaler är där information tas emot i en avslappnad miljö, och den inofficiella kommunikationskanalen, även känd som vinrankan

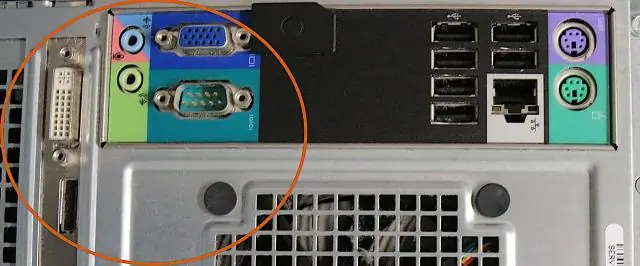

Vilka är anslutningarna på baksidan av min dator?

USB-portar. På de flesta stationära datorer finns de flesta USB-portarna på baksidan av datorhöljet. I allmänhet vill du ansluta din mus och tangentbord till dessa portar och hålla de främre USB-portarna fria så att de kan användas för digitalkameror och andra enheter

Vad är kritiska patchar?

Säkerhetskorrigeringar är den primära metoden för att åtgärda säkerhetsbrister i programvara. Dessa säkerhetskorrigeringar är avgörande för att säkerställa att affärsprocesser inte påverkas

Vilka är de kritiska tänkandestegen på checklistan för problemlösning?

Steg till kritiskt tänkande när det gäller problemlösning: Identifiera problemet. Den första uppgiften är att avgöra om det finns ett problem. Analysera problemet, titta på det från olika vinklar. Brainstorma och komma på flera möjliga lösningar. Bestäm vilken lösning som passar situationen bäst. Vidta åtgärder

Vilka är stegen i den kritiska tänkandeprocessen?

Ta en titt på dessa 6 kritiskt tänkande steg med exempel för att visa vägen till bättre resultat. Steg 1: ORGANISERA INFORMATION. Vi har inga svårigheter att hitta information. Steg 2: STRUKTURRESONER. Steg 3: TÄNK PÅ BEVIS. Steg 4: IDENTIFIERA ANSTAGANDEN. Steg 5: UTVÄRDERA ARGUMENT. Steg 6: KOMMUNIKERA SLUTSATS