- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Senast ändrad 2025-01-22 17:41.

All data skickas som klartext som lätt kan sniffas. IMAP ( Internet Message Access Protocol )− IMAP är samma som SMTP i sina funktioner, men det är mycket sårbart för sniffning. Telnet − Telnet skickar allt (användarnamn, lösenord, tangenttryckningar) över nätverket som klartext och därför kan det enkelt sniffas.

På samma sätt, vad är sniffa i säkerhet?

Sniffar är en process för att övervaka och fånga alla datapaket som passerar genom ett givet nätverk. Sniffers används av nätverks-/systemadministratörer för att övervaka och felsöka nätverkstrafik. Angripare använder sniffers för att fånga datapaket som innehåller känslig information som lösenord, kontoinformation etc.

går det att upptäcka paketsniffning? Om systemet kör sniffer , kommer dess gränssnitt att vara i promiskuöst läge. Testet fungerar så här: Skicka en ping med rätt IP-adress till nätverket men med fel mac-adress. de sniffa värd gör sniffa med ett gränssnitt som har TCP/IP aktiverat och därmed kan svara på ICMP paket.

Vilken DNS-sniffning då?

DNS spoofing är en form av datorsäkerhetshackning där korrupta domännamnssystemdata införs i DNS resolvers cache, vilket gör att namnservern returnerar en felaktig resultatpost. Detta resulterar i att trafik omdirigeras till angriparens dator (källa Wikipedia)

Vad är sniffning och spoofing?

Spoofing och Sniffar är typer av cyberattacker. Med enkla ord, Spoofing betyder att låtsas vara någon annan. Sniffar innebär att olagligt lyssna på en annans konversation.

Rekommenderad:

Vilka är informationssystem som är sårbara för destruktionsfel och missbruk?

Informationssystem är sårbart för förstörelse, fel och missbruk eftersom det är en typ av digital data. Det är också mer sårbart eftersom det praktiskt taget är öppet för alla. Hackare kan släppa lös denial-of-service (DoS)-attacker eller penetrera företagsnätverk och orsaka allvarliga systemavbrott

Vad är protokoll HTTP-protokoll?

HTTP betyder HyperText Transfer Protocol. HTTP är det underliggande protokollet som används av World Wide Web och detta protokoll definierar hur meddelanden formateras och överförs, och vilka åtgärder webbservrar och webbläsare ska vidta som svar på olika kommandon

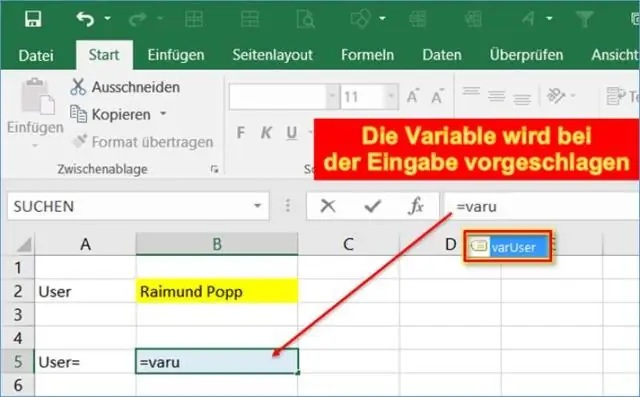

Vilka jobb kräver mest sannolikt Excel?

Karriärinformation för jobb som kräver ExcelSkills administrativ assistent. Administrativa assistenter är ansvariga för att hjälpa organisationen de arbetar för att fungera smidigt genom att utföra en mängd olika uppgifter. Informationsbiträde. Revisorer och revisorer. Kostnadsuppskattare. Finansiell analytiker. Försäljningschef

Vilka protokoll används på Internet för att överföra webbsidor från webbservrar?

HyperText Transfer Protocol (HTTP) används av webbservrar och webbläsare för att överföra webbsidor över internet

Vilka utvecklare får mest betalt?

Mobilutvecklare är höginkomsttagare Inte överraskande, de högst betalda rollerna inom teknik tillhörde chefer (VP of Engineering, CTO, CIO, etc.), med en genomsnittlig lön på $150 314. De följdes av ingenjörschefer, som har en genomsnittlig lön på 143 122 USD