Plintblock är kontakter som avslutar en enda tråd och ansluter den till en krets eller annat system. En annan typ av plint är plintar med skruvar för att hålla en insatt kabel i ena änden och en plugg i den andra änden så att blocket kan sättas in i en honkontakt (detta möjliggör hot-swapping). Senast ändrad: 2025-01-22 17:01

ESN. Ett permanent 32-bitars nummer inbäddat av tillverkaren som unikt identifierar en trådlös kommunikationsenhet. ESN:er används oftast i telefoner och enheter som använder CDMA-teknik. GSM-telefoner använder en liknande typ av kod som kallas IMEI istället. Senast ändrad: 2025-01-22 17:01

Azure Cognitive Search returnerar sökresultaten, baserat på en eller flera termer som du anger, tillsammans med uppdateringar av den facetterade navigeringsstrukturen. I Azure Cognitive Search är fasetterad navigering en konstruktion på en nivå, med fasettvärden och antal av hur många resultat som hittas för var och en. Senast ändrad: 2025-01-22 17:01

Cacher är användbara när två eller flera komponenter behöver utbyta data, och komponenterna utför överföring med olika hastigheter. Cachar löser överföringsproblemet genom att tillhandahålla en buffert med mellanhastighet mellan komponenterna. Senast ändrad: 2025-01-22 17:01

Snaptube är säkert och rent, inte virusprogram. Senast ändrad: 2025-01-22 17:01

Birmingham City F.C. #20 / Mittfältare. Senast ändrad: 2025-01-22 17:01

Passiv övervakning är en teknik som används för att fånga upp trafik från ett nätverk genom att kopiera trafik, ofta från en span-port eller spegelport eller via en nätverkskran. Den kan användas i applikationsprestandahantering för prestandatrender och prediktiv analys. Senast ändrad: 2025-01-22 17:01

Prefixet uni- som betyder "en" är ett viktigt prefix på engelska. Till exempel gav prefixet uni upphov till orden unicycle, uniform och unison. Det kanske enklaste sättet att komma ihåg att uni betyder "en" är genom ordet enhörning, eller mytologisk häst som hade "ett" horn. Senast ändrad: 2025-01-22 17:01

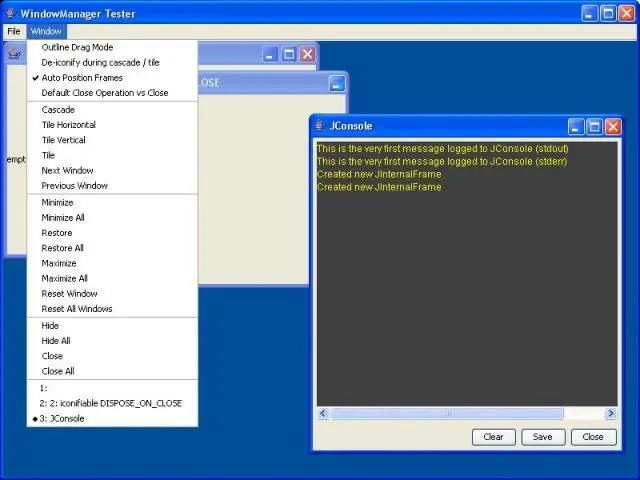

Inom datorer är just-in-time (JIT) kompilering (även dynamisk översättning eller körtidskompilering) ett sätt att exekvera datorkod som involverar kompilering under körning av ett program – vid körning – snarare än före exekvering. Senast ändrad: 2025-06-01 05:06

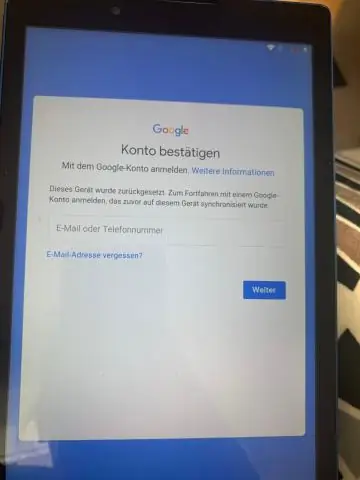

Tja, du kan rota din Android-telefon och installera standard Android. Men det ogiltigförklarar din garanti. Dessutom är det komplicerat och inte något alla kan göra. Om du vill ha "stock Android"-upplevelsen utan att rota, finns det ett sätt att komma nära: installera Googles egna appar. Senast ändrad: 2025-01-22 17:01

Line in är ljudjacket som finns på en ljudenhet som kan användas för att ansluta till en annan ljudutgångsenhet eller mikrofon. Kärnfunktionen hos line-in-jacket är att hjälpa till med ljudinspelning eller att manipulera det inkommande ljudet. Line in är också känd som ljud in, audio in eller mic in. Senast ändrad: 2025-01-22 17:01

Dessa loggfiler sparas vanligtvis i en komprimerad mapp som heter Panther. (Den exakta platsen för Panther-mappen när en uppgradering misslyckas beror på vilket stadium installationsprogrammet befann sig i när felet inträffade.) Om installationen misslyckas och rullar tillbaka till den tidigare Windows-versionen, lagras loggfilerna i en mapp som heter $windows. Senast ändrad: 2025-06-01 05:06

Installera i webbläsaren Chrome för Windows OS En guide för import av certifikat startas. Välj certifikatfilen och avsluta guiden. Det installerade certifikatet kommer att visas under fliken "Trusted Root Certification Authorities". Senast ändrad: 2025-01-22 17:01

Lösning Tryck och håll ned volymknappen vid start. Säkert läge är framgångsrikt om Säkert läge visas längst ner till vänster. Starta om enheten för att avsluta säkert läge. Senast ändrad: 2025-01-22 17:01

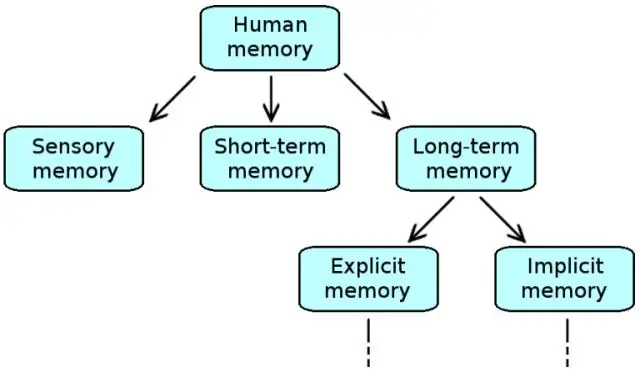

Implicit minne kallas ibland för omedvetet minne eller automatiskt minne. Implicit minne använder tidigare erfarenheter för att minnas saker utan att tänka på dem. Exempel är att använda grönt för att komma ihåg gräs och rött för att komma ihåg äpple. Senast ändrad: 2025-01-22 17:01

Från Wikipedia, den fria encyklopedin. Domängenerella lärandeteorier om utveckling tyder på att människor föds med mekanismer i hjärnan som finns för att stödja och vägleda lärande på en bred nivå, oavsett vilken typ av information som lärs in. Senast ändrad: 2025-01-22 17:01

Juryn tilldelade Apple 533,3 miljoner dollar för Samsungs brott mot så kallade designpatent och 5,3 miljoner dollar för brott mot så kallade brukspatent. Senast ändrad: 2025-01-22 17:01

A) Ja, Redmi 5A stöder 4G SIM-kort på båda sina SIM-kortplatser. Du kan dock bara ha ett SIM-kort anslutet till ett 4G-nät vid varje given tidpunkt. Senast ändrad: 2025-01-22 17:01

Låt oss införliva nyckeln och låset. Låset i detta sammanhang hänvisar till hjärtat hos individen som håller på att bli kär och nyckeln hänvisar till individen som är i besittning av den personens höjdpunkt av kärlek. Senast ändrad: 2025-06-01 05:06

Google Takeout (Google Takeaway på vissa språk, på själva webbplatsen som heter "Ladda ner dina data") är ett projekt av Google Data Liberation Front som tillåter användare av Googles produkter, som YouTube och Gmail, att exportera sina data till en nedladdningsbar arkivfil. Senast ändrad: 2025-01-22 17:01

APPEND-tipset talar om för optimeraren att utföra en direkt-path-infogning, vilket förbättrar prestandan för INSERT.. SELECT-operationer av ett antal anledningar: Data läggs till i slutet av tabellen, istället för att försöka använda befintligt ledigt utrymme i tabell. Senast ändrad: 2025-01-22 17:01

GitLab Installation Installera och konfigurera nödvändiga beroenden. Lägg till GitLab-paketförrådet och installera paketet. Bläddra till värdnamnet och logga in. Ställ in dina kommunikationsinställningar. Installera och konfigurera nödvändiga beroenden. Lägg till GitLab-paketförrådet och installera paketet. Senast ändrad: 2025-01-22 17:01

Så här kör du cbq-skalet: Öppna ett kommandofönster på en Couchbase Server-nod som har frågetjänsten aktiverad. Ange kommandot för att starta det interaktiva frågeskalet: På Linux-system: $ /opt/couchbase/bin/cbq. På OS X-system: $ /Applications/Couchbase Server. app/Content/Resources/couchbase-core/bin/cbq. Senast ändrad: 2025-01-22 17:01

Swing är en uppsättning programkomponenter för Java-programmerare som ger möjlighet att skapa komponenter för grafiskt användargränssnitt (GUI), såsom knappar och rullningslister, som är oberoende av fönstersystemet för specifika operativsystem. Swing-komponenter används med Java Foundation Classes (JFC). Senast ändrad: 2025-01-22 17:01

Navigera "Inställningar" → sedan "Applikationer" och rulla ner i listan till Google Play Butik. Öppna den och välj "ClearCache". Gå tillbaka och kontrollera om Play Butik börjar fungera. Om Error 910 fortfarande finns där, gå tillbaka till applikationsinställningarna och gör samma steg med Data ('Clear Data', 'ClearAll'). Senast ändrad: 2025-01-22 17:01

SED-kommandot i UNIX står för stream editor och det kan utföra många funktioner på filer som att söka, hitta och ersätta, infoga eller radera. Även om den vanligaste användningen av SED-kommandot i UNIX är för substitution eller för att hitta och ersätta. Senast ändrad: 2025-01-22 17:01

Vad är en IDMS fil? Snippet skapat av InDesign, ett desktop publishing-program som används för att skapa professionella sidlayouter; innehåller en delmängd av ett dokument, som inkluderar ett eller flera objekt och deras relativa placering i förhållande till varandra; används för att exportera och återanvända delar av en sida. Senast ändrad: 2025-01-22 17:01

En (hybridapp) är en mjukvaruapplikation som kombinerar delar av både inhemska appar och webbapplikationer. Eftersom hybridappar lägger till ett extra lager mellan källkoden och målplattformen kan de fungera något långsammare än inbyggda eller webbversioner av samma app. Senast ändrad: 2025-06-01 05:06

Sekvensdiagrammet är ett bra diagram att använda för att dokumentera ett systems krav och för att spola ut ett systems design. Anledningen till att sekvensdiagrammet är så användbart är att det visar interaktionslogiken mellan objekten i systemet i den tidsordning som interaktionerna äger rum. Senast ändrad: 2025-01-22 17:01

Hitta webbadressen du vill ta bort. Högerklicka på titeln på sidan du vill ta bort – det är den blå texten precis ovanför webbadressen i sökresultatet. Klicka på Kopiera länkadress för att kopiera webbadressen till ditt urklipp. Klistra in den kopierade URL:en i borttagningsverktyget. Senast ändrad: 2025-06-01 05:06

ñ = Alt + 0241. Ñ = Alt + 0209. ü = Alt + 0252. Ü = Alt + 0220. Senast ändrad: 2025-01-22 17:01

#2) SOAP är säkrare än REST eftersom den använder WS-Security för överföring tillsammans med Secure Socket Layer. #3) SOAP använder endast XML för begäran och svar. #4) SOAP är tillståndsfull (inte tillståndslös) eftersom den tar hela förfrågan som en helhet, till skillnad från REST som ger oberoende bearbetning av olika metoder. Senast ändrad: 2025-01-22 17:01

Tor är inte virussäker; den vidtar bara extra åtgärder för att förhindra att din identifiering och/eller din maskin äventyras. Senast ändrad: 2025-01-22 17:01

Para ihop ett Bluetooth-tillbehör Sätt ditt Bluetooth-tillbehör i ihopparningsläge enligt instruktionerna som medföljde det. På din Apple TV, gå till Inställningar > Fjärrkontroller och enheter > Bluetooth. Din Apple TV kommer att söka efter närliggande Bluetooth-tillbehör. Välj ditt Bluetooth-tillbehör. Om du tillfrågas anger du en fyrsiffrig kod eller PIN-kod. Senast ändrad: 2025-01-22 17:01

Dagens bästa Nikon Coolpix P900-erbjudanden Men den stora specen är inte allt som gör P900 värd att köpa. Den här kameran har exceptionellt bra bildstabilisering, som fungerar för att hålla den jitterförstorande linsen inbyggd. Även om det kostar lika mycket som vissa DSLR-kameror på nybörjarnivå, tar P900 dig extremt nära handlingen. Senast ändrad: 2025-01-22 17:01

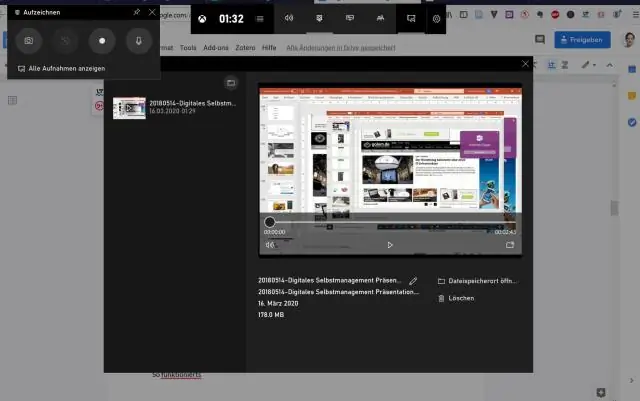

Det är möjligt att spela in en webbsändning från Internet till din dator med programvara från tredje part. Du har två alternativ, beroende på typen av webbsändning. Vissa webbsändningar använder system som inte ger en direkt adress till webbsändningen, utan förlitar sig på en proprietär läsare som laddas i din webbläsare. Senast ändrad: 2025-01-22 17:01

TargetNamespace='' - Eftersom det aktuella XML-dokumentet är ett schema definierar detta attribut namnområdet som detta schema är avsett att rikta in sig på eller validera. xmlns='' - Definierar standardnamnutrymmet i det aktuella dokumentet för alla element utan prefix (dvs. no yada: in). Senast ändrad: 2025-01-22 17:01

Använd Start-knappen i Windows för att komma åt en meny. Klicka sedan på Kontrollpanelen för att öppna programmet Datorinställningar. Klicka på bildskärmsikonen och kolla under Avancerade inställningar för ett alternativ för justering av ljusstyrkan. Senast ändrad: 2025-06-01 05:06

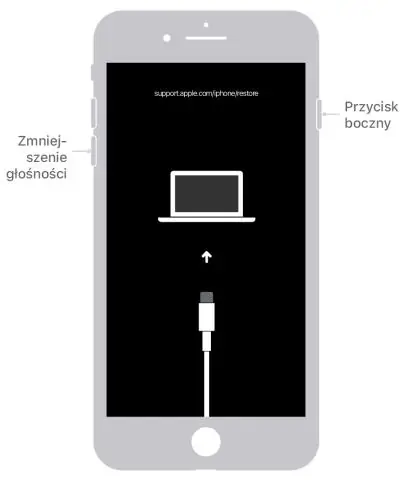

4. Återställ iPhone utan begränsningar lösenord withiCloud Använd en dator, gå till icloud.com/find. Logga in med ditt Apple-ID och lösenord. Hitta och klicka på "Hitta iPhone". Klicka på "Alla enheter". Klicka på den iPhone du vill återställa och klicka på "Radera iPhone". Senast ändrad: 2025-01-22 17:01

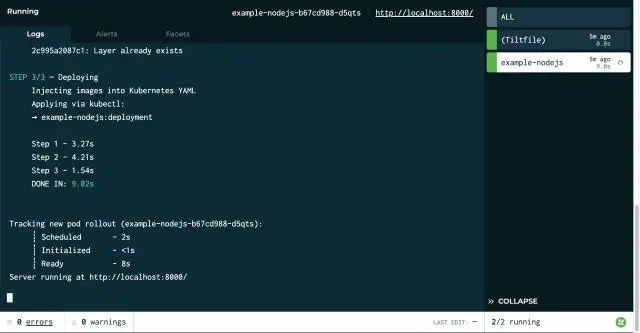

Per definition är NodeJS en händelsedriven icke-blockerande runtime-miljö för JavaScript som har blivit mycket populär på serversidan. Detta beror på att Nodejs har en händelsedriven arkitektur som kan asynkrona I/O. Senast ändrad: 2025-01-22 17:01