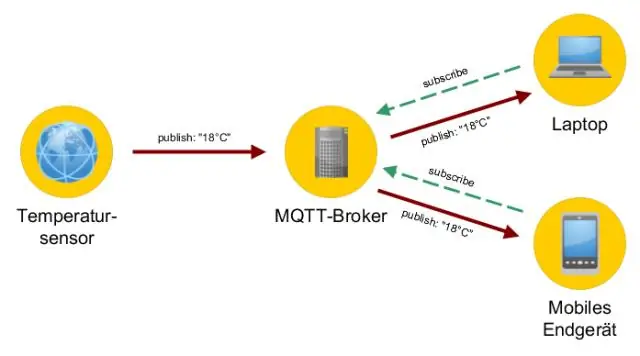

MQTT (aka MQ Telemetry Transport) är ett maskin-till-maskin eller "Internet of Things" anslutningsprotokoll ovanpå TCP/IP. Det tillåter extremt lätt publicerings-/prenumerationsmeddelandetransport. För att integrera MQTT i Home Assistant, lägg till följande avsnitt i din konfiguration. Senast ändrad: 2025-01-22 17:01

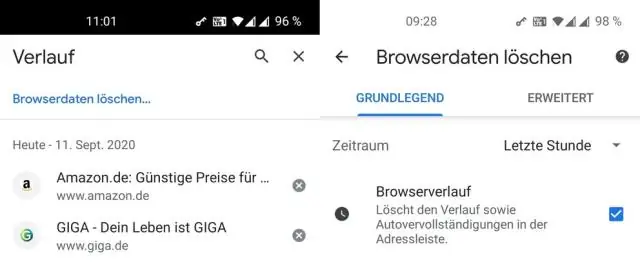

Ta bort Google Chrome webbläsarhistorik på iPhone 8 andiPhone 10 Öppna Google Chrome. Välj den tre-prickade ikonen i det övre högra hörnet av skärmen. Tryck på Historik. Välj Rensa webbinformation. Välj vilken typ av data du vill radera och tryck sedan på Rensa data när du är klar. Senast ändrad: 2025-01-22 17:01

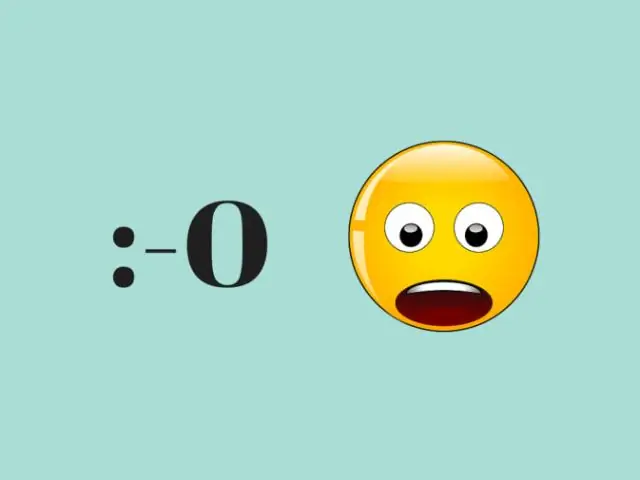

Men skillnaden mellan dem är faktiskt väldigt enkel: uttryckssymboler är kombinationer av symboler som finns tillgängliga på ditt tangentbord, som bokstäver och skiljetecken, medan emojier är bilder. Vi kommer att förklara detta mer i detalj. Senast ändrad: 2025-01-22 17:01

IPad Mini (märkt och marknadsförd som iPad mini) är en serie minisurfplattor designade, utvecklade och marknadsförs av Apple Inc. Det är en underserie av iPad-serien med surfplattor, med en reducerad skärmstorlek på 7,9 tum, i motsats till standard 9,7 tum. Senast ändrad: 2025-01-22 17:01

Lista över bästa antivirus för bärbar dator i Indien Norton Security Standard. Norton är ett välkänt namn inom datorsäkerhetsprodukter. Bitdefender ANTIVIRUS PLUS 2020. McAfee® Total Protection. AVG Ultimate (obegränsat antal enheter | 1 år) Quick Heal Total säkerhet. Kaspersky Total Security. Avast Premier. Senast ändrad: 2025-01-22 17:01

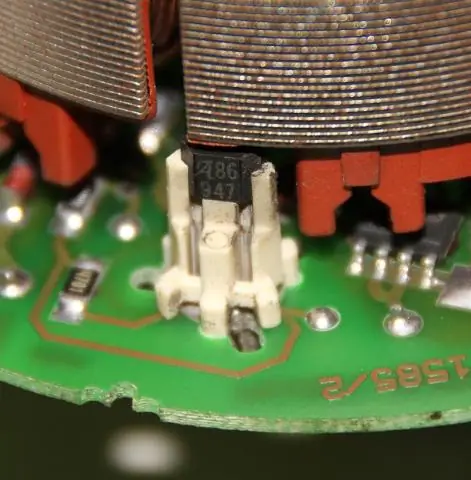

VEX-ljussensorn låter roboten känna av det omgivande ljuset i ett rum. Till skillnad från linjespårningssensorn genererar ljussensorn inget ljus, den känner bara av mängden ljus som redan finns i ett område. Ljussensorn är en analog sensor och den returnerar värden i intervallet 0 till 4095. Senast ändrad: 2025-01-22 17:01

Semiotik och semiologi delar en liknande etymologi och betydelse: studiet av tecken. Medicinsk semiologi omfattar studiet av symtom, somatiska tecken och laboratorietecken, historia och fysisk undersökning (i engelsktalande länder kallas diagnostisk undersökning vid sängkanten eller Fysisk diagnos). Senast ändrad: 2025-01-22 17:01

Apple Watch En första generationens Apple Watch med vitt sportband Tillverkare Quanta Computer Compal Electronics (kontraktstillverkare) Typ Smartwatch Utgivningsdatum Original: 24 april 2015 Serie 1 och Serie 2: 16 september 2016 Serie 3: 22 september 2017 Serie 4: September 21, 2018 serie 5: 20 september 2019. Senast ändrad: 2025-01-22 17:01

Skäl att köpa Att ha en klocka på ditt barns handled gör det mindre sannolikt att den ihopparade telefonen "av misstag" glöms bort eller (på riktigt) förloras, så att du alltid vet var den är. Mindre anledning att dra ut den ur väskan betyder mindre möjlighet att tappa den. Senast ändrad: 2025-01-22 17:01

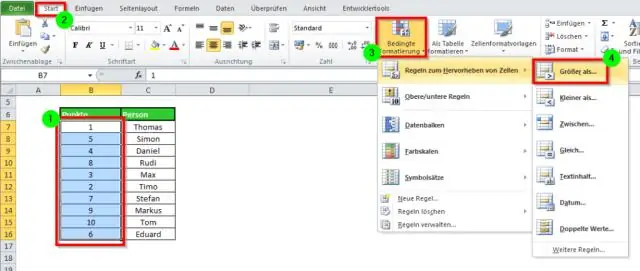

Som allt annat i Excel är titlar helt anpassningsbara, inklusive var du placerar dem och hur du flyttar dina data för att inkludera dem. Använd en rubrik. Klicka på knappen "Sidhuvud och sidfot" på bandet. Klicka i textrutan och skriv kalkylarkets titel. Använd den översta raden. Skriv rubriken för kalkylarket. Senast ändrad: 2025-01-22 17:01

Enumerable, #each och Enumerator Uppräkning hänvisar till att korsa objekt. I Ruby kallar vi ett objekt enumerable när det beskriver en uppsättning objekt och en metod för att loopa över var och en av dem. När anropas med ett block på en array, kommer #each-metoden att exekvera blocket för vart och ett av arrayens element. Senast ändrad: 2025-01-22 17:01

Kriterier Meningsexempel Vi har specifika kriterier och vissa begränsningar. Den uppfyllde alla våra kriterier; en stabil anställning, rimliga bostäder, en statlig högskola och ett regionsjukhus. Men det är i kraft av att överhuvudtaget ha kämpat som han överskrider tidens kriterier och blir en av historiens stora kaptener. Senast ändrad: 2025-01-22 17:01

I ett "WPA2"-nätverk måste alla klienter stödja WPA2(AES) för att kunna autentisera. I ett 'WPA2/WPA blandat läge'-nätverk kan man ansluta med både WPA(TKIP) och WPA2(AES)-klienter. Observera att TKIP inte är lika säkert som AES, och därför bör WPA2/AES endast användas om möjligt. Senast ändrad: 2025-01-22 17:01

Öppna iPhoto och klicka på valfri bild. Om du klickar på "skrivbordsknappen" längst ner kommer denna bild att ställas in som skrivbordsbakgrund. Välj flera bilder med skift-klicka (om de är i rad) eller kommando-klicka (om de är åtskilda av andra foton) och klicka på skrivbordsknappen. Senast ändrad: 2025-01-22 17:01

Är VBA svårt att lära sig? - Quora. Ja och nej. VBA är möjligen ett av de enklaste bland de användbara och mest använda språken. Du bör helst ta en grundkurs i OOP - objektorienterad programmering innan du lär dig några strukturerade/objektorienterade språk. Senast ändrad: 2025-01-22 17:01

Programvarugenre: Applikationsramverk. Senast ändrad: 2025-01-22 17:01

T-SQL - ORDER BY Klausul. Annonser. MS SQL Server ORDER BY-satsen används för att sortera data i stigande eller fallande ordning, baserat på en eller flera kolumner. Vissa databassorteringsfrågor resulterar som standard i stigande ordning. Senast ändrad: 2025-01-22 17:01

Okej, det är Godaddy! En värdleverantör med komplett SSD VPS och delad värd. Domaincontrol.com namnservrar är standardnamnservrarna godaddy tillhandahåller för de domäner som har varit värd för dns med godaddy. Senast ändrad: 2025-01-22 17:01

Östgående och västergående I-94 nära Detroit Metro-flygplats kommer att ha ett körfält öppet mellan I-275 och US-24 (Telegraph Road), från 20.00. Fredag till 05.00 måndag. Östgående och västergående I-94 kommer att ha ett körfält öppet mellan Conner Street och M-3 (Gratiot Avenue) 05.00 - 17.00. lördag. Senast ändrad: 2025-06-01 05:06

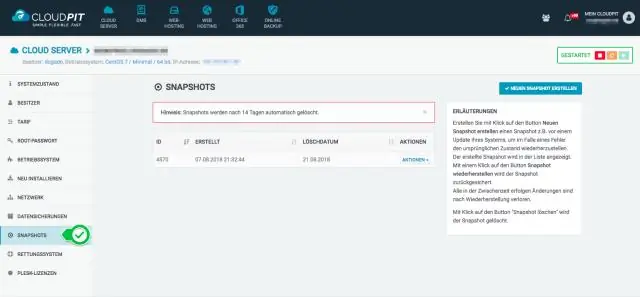

Gå till sidan Ögonblicksbilder i Google Cloud Console. Hitta namnet på ögonblicksbilden som du vill återställa. Gå till sidan för VM-instanser. Klicka på namnet på den instans där du vill återställa din icke-startskiva. Klicka på Redigera högst upp på sidan med instansdetaljer. Under Ytterligare diskar klickar du på Lägg till ny disk. Senast ändrad: 2025-01-22 17:01

Topp 10 SEO-programvara SEMrush. Moz Pro. SE-ranking. Dirigent. Serpstat. SpyFu. Ahrefs. Siteimprove. Senast ändrad: 2025-01-22 17:01

Vid programmering blockerar synkrona operationer instruktioner tills uppgiften är klar, medan asynkrona operationer kan utföras utan att blockera andra operationer. Asynkrona operationer slutförs i allmänhet genom att avfyra en händelse eller genom att anropa en tillhandahållen återuppringningsfunktion. Senast ändrad: 2025-06-01 05:06

Unli samtal och sms till alla nätverk (Smart, TNT, Sun, Globe, TM), 100MB data, giltigt i 1 dag. För att registrera, slå *123# > Andra erbjudanden > ALLNET30 > Prenumerera och vänta på ett lyckat bekräftelsemeddelande. Se även Smart Giga-videokampanjer. Senast ändrad: 2025-06-01 05:06

Ju högre RPM desto snabbare snurrar fläkten, och i de flesta fall desto högre kommer fläkten att vara. 120 mm fläktar tenderar att vara den mest populära storleken på fläktar i moderna PC-fodral, men du hittar många storlekar som 80 mm, 92 mm, 140 mm, 200 mm och längre. Senast ändrad: 2025-01-22 17:01

The siblings() är en inbyggd metod i jQuery som används för att hitta alla syskonelement i det valda elementet. Syskonen är de som har samma överordnade element i DOM Tree. Returvärde: Det returnerar alla syskon till det valda elementet. Senast ändrad: 2025-01-22 17:01

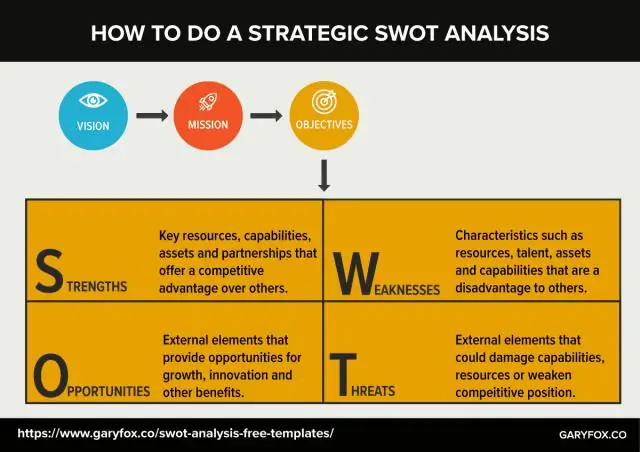

Certified Health Data Analyst (CHDA®) Denna prestigefyllda certifiering ger utövare kunskapen att skaffa, hantera, analysera, tolka och omvandla data till korrekt, konsekvent och aktuell information, samtidigt som den balanserar den strategiska visionen av den "stora bilden" med den dagliga till -dag detaljer. Senast ändrad: 2025-01-22 17:01

Definition av: transaktionsfil. transaktionsfil. En samling transaktionsposter. Dataintransaktionsfilerna används för att uppdatera masterfilerna, som innehåller data om organisationens ämnen (kunder, anställda, leverantörer, etc.). Senast ändrad: 2025-01-22 17:01

Dubbel. MIN_VALUE representerar värdet 2−1074. Detta är ett subnormalt värde, och det är det övergripande minsta möjliga värdet som en dubbel kan representera. Ett subnormalt värde har en 0 före den binära punkten: 0. Senast ändrad: 2025-01-22 17:01

Tja, felet uppstår ofta på grund av fel datum på din dator. Eftersom säkerhetscertifikatet har en giltig varaktighet kan fel datum inställt på din dator vara orsaken till detta fel. Du kan få ett meddelande om säkerhetscertifikatfel när du surfar på en viss webbplats. Senast ändrad: 2025-06-01 05:06

Det informella imperativet används: att ge råd. att ge instruktioner. att beordra att göra något. Senast ändrad: 2025-06-01 05:06

Interna kommandon är kommandon som redan är inlästa i systemet. De kan utföras när som helst och är oberoende. Å andra sidan laddas externa kommandon när användaren begär dem. Interna kommandon kräver inte en separat process för att exekvera dem. Senast ändrad: 2025-01-22 17:01

De sju faserna av en cyberattack Steg ett - Spaning. Innan de startar en attack identifierar hackare först ett sårbart mål och utforskar de bästa sätten att utnyttja det. Steg två - Vapenisering. Steg tre - Leverans. Steg fyra - Exploatering. Steg fem - Installation. Steg sex – Kommando och kontroll. Steg sju – Åtgärd på mål. Senast ändrad: 2025-06-01 05:06

Avancerade inställningar: Återställ GoogleChrome När rullgardinsmenyn visas väljer du Inställningar. Chromes inställningar bör nu visas i en ny flik eller ett nytt fönster, beroende på din konfiguration. Bläddra till botten av sidan och tryck på Avancerat. Chromes avancerade inställningar bör nu visas. Senast ändrad: 2025-01-22 17:01

För att komma åt filmredigeraren, starta Google Foto-appen och i det övre högra hörnet, tryck på trepunktsmenyn. I listan över alternativ trycker du på alternativet "Film" och ett nytt fönster med titeln "Skapa film" öppnas. Det är här du kan välja de foton och/eller videor du vill redigera och lägga till dem i filmredigeraren. Senast ändrad: 2025-01-22 17:01

I Source Control Explorer väljer du grenen, mappen eller filen som du vill slå samman. Klicka på Arkiv-menyn, peka på Källkontroll, peka på Förgrening och sammanslagning och klicka sedan på Sammanfoga. Senast ändrad: 2025-01-22 17:01

Genom att använda cloud computing kan du uppnå en lägre rörlig kostnad än du kan få på egen hand. Eftersom användningen från hundratusentals kunder är samlad i molnet, kan leverantörer som Amazon Web Services uppnå högre skalfördelar vilket leder till lägre lönepriser. Senast ändrad: 2025-06-01 05:06

Svar: Förutom konstruktortypen tillhandahåller Oracle även insamlingsmetoder för användning med VARRAYS och kapslade tabeller. Insamlingsmetoder kan inte användas i DML utan endast i procedurutlåtanden. DELETE tar bort specificerade objekt från en kapslad tabell eller hela en. VARRAY. Senast ändrad: 2025-01-22 17:01

Sophias dialog genereras via ett beslutsträd, men är unikt integrerat med dessa utgångar. Enligt The Verge överdriver Hanson ofta och "förvillar grovt" om Sophias förmåga till medvetande, till exempel genom att komma överens med Jimmy Fallon 2017 om att Sophia "i princip levde". Senast ändrad: 2025-01-22 17:01

En svag enhet är en som bara kan existera när den ägs av en annan. Till exempel: ett RUM kan bara finnas i en byggnad. Å andra sidan kan ett DÄCK betraktas som en stark enhet eftersom det också kan existera utan att vara kopplat till en BIL. Senast ändrad: 2025-06-01 05:06

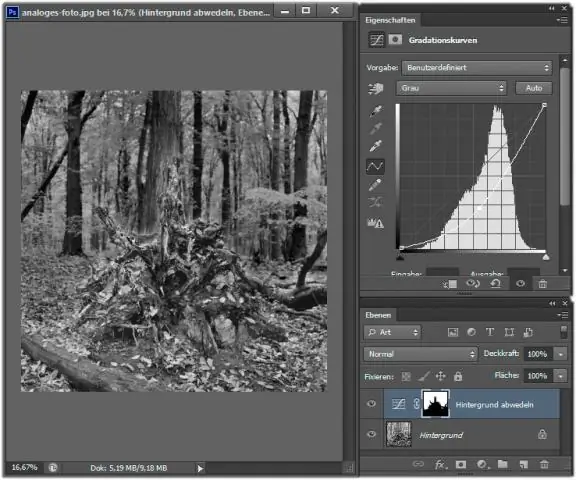

4 svar Använd markeringsverktyget för att välja mittsektionen som du vill ta bort. Välj > Invertera för att välja allt annat än det mittersta avsnittet. Kopiera och klistra. Välj den högra halvan och använd Flytta-verktyget för att skjuta den över så att de två halvorna är i linje. Dölj bakgrundslagret/originalbilden. Senast ändrad: 2025-01-22 17:01