DbSet i Entity Framework 6. Klassen DbSet representerar en entitetsuppsättning som kan användas för att skapa, läsa, uppdatera och ta bort operationer. Kontextklassen (härledd från DbContext) måste inkludera DbSet-typegenskaperna för de enheter som mappas till databastabeller och vyer. Senast ändrad: 2025-01-22 17:01

Enligt Google ger personlig sökning dem möjligheten att anpassa sökresultat baserat på en användares tidigare 180 dagars sökhistorik, som är länkad till en anonym cookie i din webbläsare. När du är inloggad lagrar Google din Google-webbhistorik och sökningen anpassas ännu mer. Senast ändrad: 2025-01-22 17:01

Delegering: fokusin/fokusering Händelsers fokus och oskärpa bubblar inte. Exemplet ovan fungerar inte, för när användaren fokuserar på en, utlöses fokushändelsen endast på den ingången. Det bubblar inte upp. Senast ändrad: 2025-01-22 17:01

Det betyder att din telefons startprogram "Stock Android" har stoppats för någon form av buggar/optimeringsproblem. För att åtgärda det här problemet måste du installera en annan startprogram från Play Store och ställa in startprogrammet som standardstartprogram. Senast ändrad: 2025-01-22 17:01

Internet of things (IoT) hänvisar till ett nätverk av enheter som är anslutna till varandra och till internet och som kan interagera med varandra och utbyta data. När internet of things integreras med framväxande teknologier kan IoT bli smartare och mer produktivt. Senast ändrad: 2025-06-01 05:06

Konstgräs har vunnit mark - och ett rykte om att vara miljövänligt eftersom det inte behöver vatten, gödsel eller klippas. Dessutom ser den senaste generationen konstgräs ofta bra ut för att lura oss att tro att det är verkligt. En annan läsare påpekade: "Konstgräs är extremt varmt. Senast ändrad: 2025-01-22 17:01

För att återställa ditt routerlösenord: Skriv www.routerlogin.net i adressfältet i din webbläsare. Klicka på Avbryt. Ange routerns serienummer. Klicka på Fortsätt. Ange de sparade svaren på dina säkerhetsfrågor. Klicka på Fortsätt. Ange det nya lösenordet och bekräfta. Senast ändrad: 2025-01-22 17:01

Costco erbjuder mobiltelefonabonnemang från Verizon, AT&T, T-Mobile och Sprint vid de mer än 500 kiosker i sina lagerklubbar, som drivs av ett företag som heter Wireless Advocates. Planerna är identiska med vad transportörerna erbjuder, men säljaren kommer att arbeta med dig för att hitta den bästa. Senast ändrad: 2025-01-22 17:01

Canon T5 är inte fullformat. Där en full ramsensor är 36x24mm. T5 är dock fortfarande en bra kamera och det finns faktiskt tillfällen då en beskuren sensor är att föredra framför en helbild. Senast ändrad: 2025-01-22 17:01

Utvecklare: Red Hat; Oracle Corporation. Senast ändrad: 2025-01-22 17:01

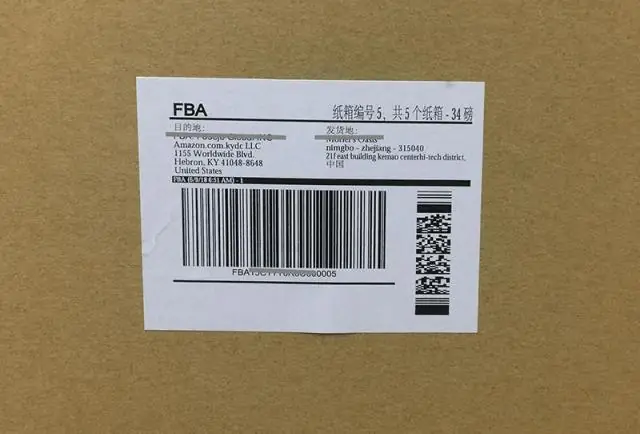

Krav på etikettpapper. Alla Amazonstreckkoder måste tryckas med svart bläck på vita, icke-reflekterande etiketter med avtagbart klister. Måtten måste vara mellan 1 tum x 2 tum och 2 tum x 3 tum (till exempel 1 tum x 3 tum eller 2 tum x 2 tum). Senast ändrad: 2025-01-22 17:01

För att skapa en f-sträng, prefix strängen med bokstaven " f ". Strängen i sig kan formateras på ungefär samma sätt som du skulle göra med str. formatera(). F-strängar ger ett kortfattat och bekvämt sätt att bädda in pytonuttryck i strängliteraler för formatering. Senast ändrad: 2025-01-22 17:01

En NAT-enhet vidarebefordrar trafik från instanserna i det privata undernätet till internet eller andra AWS-tjänster och skickar sedan svaret tillbaka till instanserna medan Internet Gateway används för att tillåta resurser i din VPC att komma åt internet. Senast ändrad: 2025-01-22 17:01

Det enklaste sättet att fånga spindlar i ditt hem är att sätta upp en klibbig fälla. Allt du behöver göra är att sätta något klibbigt ovanpå ett plant föremål, som dubbelhäftande tejp på en kortbit. Alternativt kan du köpa färdiga klibbiga fällor från en järnaffär. Senast ändrad: 2025-01-22 17:01

Ett meddelande eller en ram består i första hand av ID (identifierare), som representerar meddelandets prioritet, och upp till åtta databyte. Meddelandet sänds seriellt till bussen med användning av ett non-return-to-zero (NRZ) format och kan tas emot av alla noder. Senast ändrad: 2025-01-22 17:01

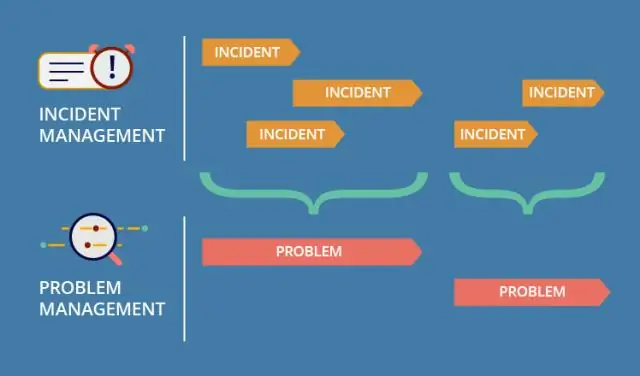

Så en MI handlar om insikten att normal incident- och problemhantering inte kommer att minska den. En större incident är ett uttalande av undantagstillstånd. En större incident är mitt emellan en normal incident och en katastrof (där processen för IT Service Continuity Management börjar). Senast ändrad: 2025-01-22 17:01

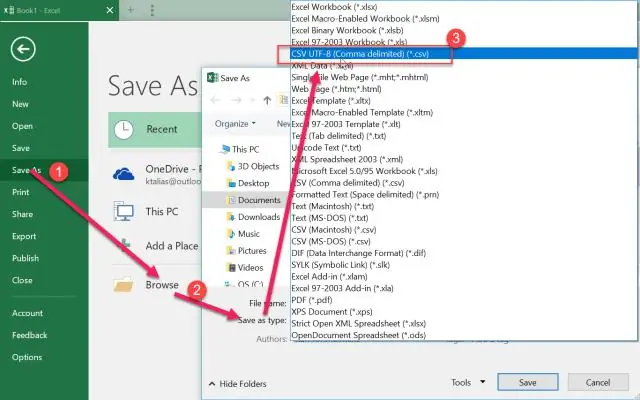

Vad är UTF-8-kodning? Ett tecken i UTF-8 kan vara från 1 till 4 byte långt. UTF-8 kan representera vilket tecken som helst i Unicode-standarden och den är även bakåtkompatibel med ASCII. Det är den mest föredragna kodningen för e-post och webbsidor. Senast ändrad: 2025-01-22 17:01

Kommando + Alternativ + Mellanslag för att öppna Spotlight i ett Finder-fönster. Escape för att rensa sökrutan eller stänga Spotlight-menyn. Kommando+Retur för att öppna platsen för det första sökobjektet. Kommando+I för att få information om sökobjektet. Senast ändrad: 2025-01-22 17:01

Beatrice och Dante. Beatrice var Dantes sanna kärlek. I sin Vita Nova avslöjar Dante att han såg Beatrice för första gången när hans far tog honom till Portinari-huset för en första maj-fest. Därmed somnade han och hade en dröm som skulle bli föremål för den första sonetten i La Vita Nuova. Senast ändrad: 2025-01-22 17:01

B. 1 Skapa grafik Skapa ett JFrame-objekt, vilket är fönstret som kommer att innehålla arbetsytan. Skapa ett ritobjekt (som är duken), ställ in dess bredd och höjd och lägg till det i ramen. Packa ramen (ändra storlek på den) så att den passar duken och visa den på skärmen. Senast ändrad: 2025-01-22 17:01

Människor Media (Medie- och informationskompetens för årskurs 11) 1. Tryckta medier - Medium som använder något tryckt material (tidningar, tidskrifter, etc.) för att förmedla information. Den har ett medium publikområde och använder visuell text eller bilder. -Förblir det primära hjälpmedlet/verktyget för lärare och elever i klassrumsinlärning (böcker). Senast ändrad: 2025-01-22 17:01

Hur kontrollerar jag statusen för en felbiljettrapport? Ring 1 800-288-2747. Följ anvisningarna för att verifiera din information tills du hör 'Detta är huvudmenyn'. När du har nått huvudmenyn trycker du på 3 för 'Problem utan kopplingston, eller andra lokala reparations- och underhållsproblem'. Senast ändrad: 2025-01-22 17:01

Definition och användning Taggen används för att beskriva en term/namn i en beskrivningslista. Taggen används i samband med (definierar en beskrivningslista) och (definierar termer/namn). Inuti en tagg kan du lägga stycken, radbrytningar, bilder, länkar, listor etc. Senast ändrad: 2025-01-22 17:01

TV storlek till avstånd miniräknare och vetenskap Storlek Bredd Höjd 65' 56,7' 144,0 cm 31,9' 81,0 cm 70' 61,0' 154,9 cm 34,3' 87,1 cm 75' 65,4' 166,1' cm 39,7 cm 39,8 cm 96,1 cm 39,7 cm 39. Senast ändrad: 2025-01-22 17:01

Om du bara vill sammanfoga en sträng 'n'times, kan du göra det enkelt med s = 'Hej' * 10. Ett annat sätt att utföra strängtillfogningsoperation är genom att skapa en lista och lägga till strängar i listan. Använd sedan string join()-funktionen för att slå samman dem för att få resultatsträngen. Senast ändrad: 2025-01-22 17:01

Här är det bästa sättet att ta reda på utländsk nyckelrelation i all databas. I SQL Server Management Studio kan du bara högerklicka på tabellen i objektutforskaren och välja "Visa beroenden". Detta skulle ge dig en bra utgångspunkt. Den visar tabeller, vyer och procedurer som refererar till tabellen. Senast ändrad: 2025-01-22 17:01

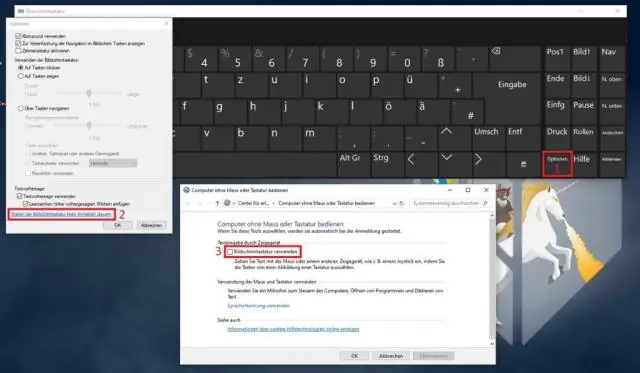

Skriv nyckelordet "netplwiz" på din startskärm. c. På sidan för användarkonton avmarkerar du alternativet "Användare måste ange ett användarnamn och lösenord för att använda den här datorn" och klicka på OK. Senast ändrad: 2025-01-22 17:01

För att kontrollera certifikatets utgångsdatum kör följande kommando: Linux. # eko | openssl s_client -anslut exempel.com:443 -servernamn exempel.com 2>/dev/null | openssl x509 -noout -datum. notBefore=14 feb 00:00:00 2017 GMT. Windows. Öppna kommandotolken som administratör och kör följande kommando:. Senast ändrad: 2025-01-22 17:01

Hur schemalägger jag en leverans med USPS? Din nuvarande adress. Artikelnumret från leveransmeddelandet som lämnats av leveranspersonalen. Välj "Paket" från rullgardinsmenyn för "Vad är det för typ av post?" Ange datum för försök till leverans. Begär leverans vid ett framtida datum. Välj "Skicka". Senast ändrad: 2025-01-22 17:01

Steg Öppna din broschyr i Microsoft Word. Dubbelklicka på Word-dokumentet som fungerar som din broschyrmall. Klicka på Arkiv. Klicka på Skriv ut. Välj en skrivare. Ställ in dubbelsidig utskrift. Ändra pappersriktningen. Klicka på Skriv ut. Senast ändrad: 2025-01-22 17:01

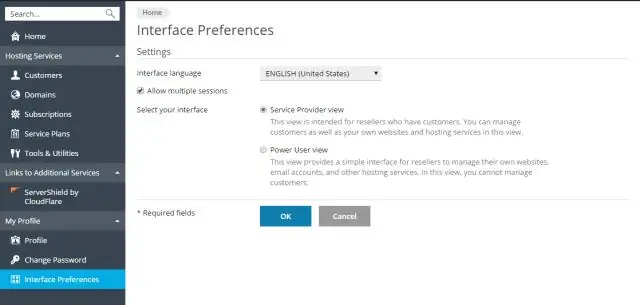

Att ställa in HTTPS på din webbplats är väldigt enkelt, följ bara dessa 5 enkla steg: Värd med en dedikerad IP-adress. Köp ett certifikat. Aktivera certifikatet. Installera certifikatet. Uppdatera din webbplats för att använda HTTPS. Senast ändrad: 2025-01-22 17:01

En webbserver som Apache Http Server kan utföra många uppgifter. Dessa omfattar omskrivningsregler, virtuell värd, modsäkerhetskontroller, omvänd proxy, SSL-verifiering, autentisering och auktorisering och många fler beroende på dina behov och önskemål. Senast ändrad: 2025-01-22 17:01

Apple har i tysthet introducerat den internationella garantin för sina telefoner i Indien, vilket innebär att personer som har köpt iPhones i USA eller något annat land utanför Indien kommer att få garantiprivilegier här också. Men det finns en hake. Garantin gäller endast för iPhones som är fabriksupplåsta. Senast ändrad: 2025-01-22 17:01

Huawei P20 och P20 Pro pris Den här exklusiva telefonen kommer att kosta 1 695 euro för modellen med 6 GB RAM och 256 GB lagringsutrymme, medan 6GB/512GB-modellen kommer att gå för hela 2 095 euro. Senast ändrad: 2025-06-01 05:06

Ändra ett befintligt lösenord Logga in på GitHub. I det övre högra hörnet på en sida klickar du på ditt profilfoto och sedan på Inställningar. Klicka på Säkerhet i sidofältet för användarinställningar. Under "Ändra lösenord", skriv ditt gamla lösenord, ett starkt nytt lösenord och bekräfta ditt nya lösenord. Klicka på Uppdatera lösenord. Senast ändrad: 2025-01-22 17:01

4 sätt att säkerhetskopiera hela din hårddisk på Linux Gnome Disk Utility. Det kanske mest användarvänliga sättet att säkerhetskopiera en hårddisk på Linux är att använda Gnome Disk Utility. Clonezilla. Ett populärt sätt att säkerhetskopiera hårddiskar på Linux är att använda Clonezilla. DD. Chansen är stor att om du någonsin har använt Linux, har du stött på kommandot dd vid ett eller annat tillfälle. TJÄRA. Senast ändrad: 2025-01-22 17:01

Så här hittar du dina bilder på din iPad 1Knacka på appen Foton på startskärmen. 2Knacka eller nyp på fotot du vill visa. 3För att navigera genom bildsamlingar, tryck på Album, Händelser, Ansikten eller Platser högst upp på din iPad-skärm. 4Med ett enskilt foto på skärmen trycker du på bilden för att öppna bildkontrollerna längst upp och längst ner på skärmen. Senast ändrad: 2025-01-22 17:01

DNS använder en hierarki för att hantera sitt distribuerade databassystem. DNS-trädet har en enda domän överst i strukturen som kallas rotdomänen. En punkt eller punkt (.) är beteckningen för rotdomänen. Under rotdomänen finns toppdomänerna som delar upp DNS-hierarkin i segment. Senast ändrad: 2025-01-22 17:01

Datorinformationsteknologi (CIT) är användningen och studien av datorer, nätverk, datorspråk och databaser inom en organisation för att lösa verkliga problem. Majoren förbereder studenterna för applikationsprogrammering, nätverk, systemadministration och internetutveckling. Senast ändrad: 2025-01-22 17:01

I programmerings- och hackningskulturen är en scriptkiddie, skiddie eller skid en outbildad individ som använder skript eller program som utvecklats av andra för att attackera datorsystem och nätverk och förstöra webbplatser, såsom ett webbskal. Senast ändrad: 2025-01-22 17:01