Det finns inga kända virus som riktar sig mot iPad. Faktum är att ett virus kanske aldrig existerar för iPad. I teknisk mening är ett virus en bit kod som replikerar sig själv genom att skapa en kopia i en annan mjukvara på din dator. Senast ändrad: 2025-01-22 17:01

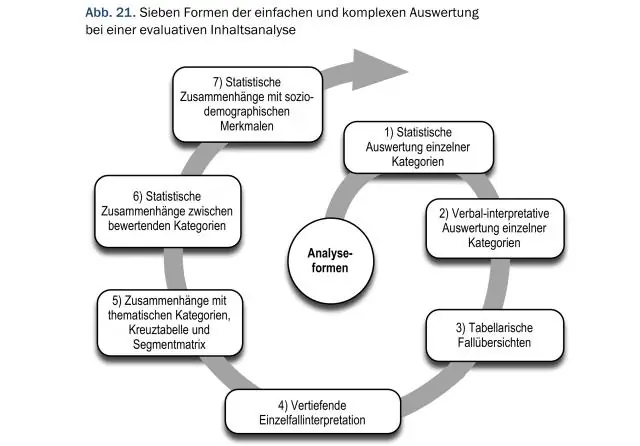

Kodning av innehåll. Kodning i innehållsanalys är detsamma som att koda svar i en enkät: att sammanfatta svaren i grupper, minska antalet olika svar för att göra jämförelser enklare. Du behöver alltså kunna sortera begrepp i grupper, så att begreppen i varje grupp är båda. Senast ändrad: 2025-01-22 17:01

Emby Connect för server Börja med att registrera dig för Emby Connect. Öppna sedan din serverpanel, navigera till Användare och klicka på ditt användarkonto. Ett e-postmeddelande kommer att skickas till din adress med instruktioner om hur du bekräftar kontolänken. Du är nu redo att använda Emby Connect med dina appar. Senast ändrad: 2025-01-22 17:01

Öppen källkod alternativ till Google Foton ?? Recall är det säkraste, gratis, end-to-end-krypterade alternativet med öppen källkod till Google Foto. Den är byggd ovanpå Blockstacks plattform så att du kan välja lagringsleverantör för att säkert lagra alla dina foton utan filstorleksbegränsningar. Senast ändrad: 2025-01-22 17:01

Nikon D5 DSLR 20,8 MP Point & Shoot-digitalkamera, DualXQD-kortplatser - Svart listpris: 6 499,95 USD Pris: 5 496,95 USD & GRATIS frakt Du sparar: 1 003,00 USD (15 %). Senast ändrad: 2025-01-22 17:01

Så här får du åtkomst till Internet Explorer eller webbplatser som krävs på Mac Öppna Safari på Mac. Gå till menyn "Safari" och välj "Inställningar" och gå sedan till fliken "Avancerat" och markera rutan för "Visa utvecklingsmeny i menyraden" och stäng sedan inställningarna. Senast ändrad: 2025-01-22 17:01

Regularisering. Detta är en form av regression, som begränsar/regulariserar eller krymper koefficientuppskattningarna mot noll. Med andra ord avskräcker denna teknik att lära sig en mer komplex eller flexibel modell, för att undvika risken för överanpassning. En enkel relation för linjär regression ser ut så här. Senast ändrad: 2025-01-22 17:01

5 svar. Du kan inte. Även när migrering av data över Wordpress fortfarande skulle använda MySQL-specifika API-anrop och MySQL-specifika SQL-satser, måste du först omfaktorera hela kodbasen för att göra den kompatibel. Det är definitivt möjligt att köra WordPress som ansluter till MS SQL Server. Senast ändrad: 2025-06-01 05:06

Java. io. RandomAccessFile. seek(long pos)-metoden ställer in filpekarens offset, mätt från början av denna fil, vid vilken nästa läsning eller skrivning sker. Fillängden ändras endast genom att skriva efter att offset har ställts in efter slutet av filen. Senast ändrad: 2025-01-22 17:01

En riskbedömning är en viktig del av alla MSP-verksamheter. Genom att göra riskbedömningar kan tjänsteleverantörer förstå de svagheter deras kunder ser i deras erbjudande. Detta gör att de kan göra nödvändiga säkerhetsändringar i linje med vad kunderna vill ha. Senast ändrad: 2025-01-22 17:01

Öppna Start-menyn och gå till Alla program, Tillbehör, Tillgänglighet och välj Skärmtangentbord. Öppna Startmenyn och gå till Alla program, Tillbehör, Enkel åtkomst och välj Skärmtangentbord. Tryck på Windows-tangenten +U och sedan ALT+K. Senast ändrad: 2025-01-22 17:01

Selenium RC (eller Selenium Remote Control) är ett verktyg som används för att designa UI-tester. Testerna är avsedda för de automatiserade webbapplikationerna i programmeringsspråken genom de Javascript-aktiverade webbläsarna. Senast ändrad: 2025-01-22 17:01

PC - Detta är förkortningen för persondator. Senast ändrad: 2025-01-22 17:01

Din LastPass Vault-data (t.ex. webbadresser, användarnamn och webbplatslösenord, säkra anteckningar, formulärfyllningsobjekt) lagras lokalt på din dator, och lagringsplatsen är beroende av operativsystemet och webbläsaren du använder. Senast ändrad: 2025-06-01 05:06

Varför Apples iPhone 11 Pro är den säkraste iPhonen hittills. Med en design som pågår i tre år och funktioner som rivaler har haft ett tag, är det svårt att bli upphetsad. iPhone 11 Pro har tre kameror, men ingen 5G. Senast ändrad: 2025-01-22 17:01

Klicka på knappen Öppna en fil. Navigera runt i filväljaren, välj en fil och klicka på knappen Öppna i dialogrutan. Använd knappen Spara en fil för att visa en dialogruta för att spara. Försök att använda alla kontrollerna i filväljaren. Senast ändrad: 2025-01-22 17:01

In-/utgångskontrollern är en enhet som samverkar mellan en ingångs- eller utgångsenhet och datorn eller hårdvaruenheten. En I/O-kontroller kan dock också vara ett internt tillägg som antingen kan användas som en ersättning eller möjliggöra ytterligare in- eller utgångsenheter för datorn. Senast ändrad: 2025-01-22 17:01

JSR 303 (Bean Validation) är specifikationen för Java API för JavaBean-validering i Java EE och Java SE. Enkelt uttryckt ger det ett enkelt sätt att säkerställa att egenskaperna för dina JavaBean(s) har rätt värden i dem. Senast ändrad: 2025-01-22 17:01

I Windows kan du öppna BMP-filer i Microsoft Windows Photos. I macOS kan du visa BMP-filer med Apple Preview eller Apple Photos. Ett stort antal bild- och grafikprogram kan också användas för att öppna BMP-filer, inklusive Adobe Photoshop, Adobe Illustrator, CorelDRAW och ACD Systems Canvas. Senast ändrad: 2025-01-22 17:01

De tillgängliga användargränssnittsinställningarna varierar beroende på vilken Salesforce Edition du har. Från Setup, sök efter Användargränssnitt i rutan Snabbsökning. Konfigurera användargränssnittsinställningar. Ställ in användargränssnittet i Salesforce Classic. Inaktivera Salesforce-meddelandebannern. Senast ändrad: 2025-01-22 17:01

XSLT är ett transformationsspråk för XML. Det betyder att med XSLT kan du generera vilken typ av annat dokument som helst från ett XML-dokument. Till exempel kan du ta ut XML-data från en databas till en del grafik. Senast ändrad: 2025-01-22 17:01

Slack-meddelanden lagras på serversidan och det finns inget sätt att komma åt dem lokalt offline. Slacks gratisplan erbjuder säkerhetskopiering av meddelanden upp till 10 000 meddelanden. Efter att gränsen har överskridits arkiveras meddelandena och är endast tillgängliga vid köp av proplanen. Senast ändrad: 2025-01-22 17:01

Häll bara lite i en skål och blötlägg området i cirka 20 till 30 minuter, öga sedan på splinten och se var den är. Om det ser närmare ytan, men inte tillräckligt för att dra ut, blötlägg det längre. När det kommer tillräckligt långt ut är det bara att ta bort det och tvätta området med tvål och vatten. Senast ändrad: 2025-01-22 17:01

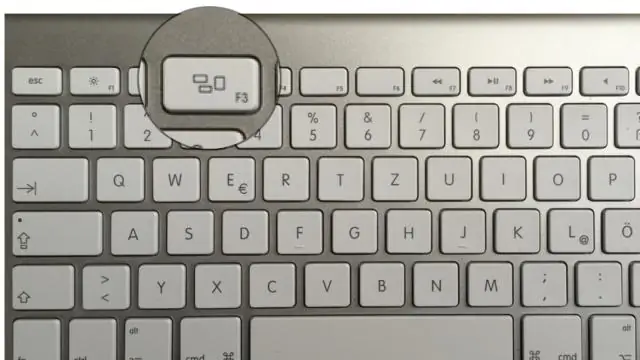

Alternativtangenten är en tangent som finns på Apple-datorer. Den används för att skapa specialtecken och som en modifierare för andra kommandokoder. Som kan ses på bilden finns alternativtangenten bredvid kontroll- och kommandonycklarna. Sedan mitten av 1990-talet har denna nyckel inkluderat den lilla texten "alt" på den. Senast ändrad: 2025-01-22 17:01

Stegen för att utföra analysen av innehållet Det finns sex steg i att utföra innehållsanalys 1) formulera forskningsfrågan, 2) besluta om analysenheter, 3) utveckla en samplingsplan, 4) konstruera kodningskategorier, 5) kodning och intercodertillförlitlighet kontrollera och 6) datainsamling och analys (Neuman, 2011). Senast ändrad: 2025-01-22 17:01

Uppmätta rack Power Distribution Units (PDU) ger fjärrövervakning i realtid av anslutna belastningar. Metered Rack PDU:er tillhandahåller strömutnyttjandedata så att datacenterchefer kan fatta välgrundade beslut om lastbalansering och IT-miljöer med rätt storlek för att sänka den totala ägandekostnaden. Senast ändrad: 2025-01-22 17:01

Klicka på 'Arkiv'-menyn och välj 'Spara som'. Välj 'Endast text (*. txt)' som filtyp och ange sedan ett namn för utdatafilen. Välj din flashenhet som destination genom att klicka på dess ikon i den vänstra rutan och klicka sedan på "Spara" för att kopiera e-postmeddelandena till enheten. Senast ändrad: 2025-01-22 17:01

Enligt Claim, Evidence, Reasoning (CER)-modellen består en förklaring av: Ett påstående som besvarar frågan. Bevis från elevernas data. Resonemang som involverar en regel eller vetenskaplig princip som beskriver varför bevisen stödjer påståendet. Senast ändrad: 2025-06-01 05:06

Hur man lägger till "Läs mer"-hoppavbrott i HTML Öppna en redigerbar version av HTML-koden eller sidan där du vill infoga en "läs mer"-länk. Skriv in följande kod på den plats där du vill att din läsare ska gå efter att de klickar på länken "läs mer": Ersätt'afterthejump' med vilket nyckelord du vill. Senast ändrad: 2025-01-22 17:01

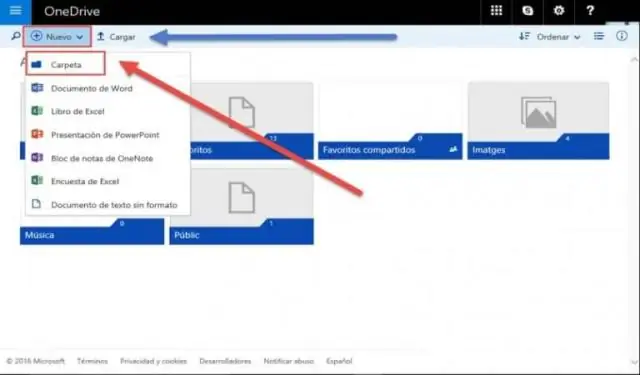

Skapa en behållare Navigera till ditt nya lagringskonto i Azure-portalen. I den vänstra menyn för lagringskontot bläddrar du till avsnittet Blob-tjänst och väljer sedan Behållare. Välj knappen + Behållare. Skriv ett namn för din nya behållare. Ställ in nivån för allmän åtkomst till behållaren. Senast ändrad: 2025-01-22 17:01

WEP-nyckeln finns vanligtvis på fliken "säkerhet" i din trådlösa routerinställningar. När du känner till WEPKkey måste du ange den när du uppmanas. Senast ändrad: 2025-01-22 17:01

Du kan behöva borra i gipsskivor för att applicera produkten på ett tomrum i väggen eller direkt i angripet trä för att direkt behandla termitgalleriet. När du borrar i gipsskivor, rekommenderas att du borrar hål cirka 18 tum upp från golvet och mellan varje regel runt det angripna området. Senast ändrad: 2025-06-01 05:06

Du måste ladda ner och installera appen på din telefon för att konfigurera dina Gizmo-enheter. När de är konfigurerade kan du använda appen för att: Prata med ditt barn - Ring ditt barns Gizmo när som helst och ditt barn kan ringa dig. Obs: Ställ in en Gizmo Buddy för att låta 2 Gizmo Watches ringa och smsa varandra. Senast ändrad: 2025-01-22 17:01

Skriv '@' vid den punkt i en statusuppdatering eller kommentar där du vill tagga dig själv och skriv sedan ditt namn som det visas på Facebook. En lista över personer visas under där du skriver medan du skriver. Senast ändrad: 2025-01-22 17:01

Enligt en informationsartikel av Scott Spyrka @spyrkaelectric.com är de orangea uttagen isolerade jorduttag som kan ge elektricitet direkt från en jordningspunkt, vilket innebär att de bibehåller strömmen även om strömbrytaren löses ut eller strömmen bryts någon annanstans. Senast ändrad: 2025-01-22 17:01

Nu har du 4 alternativ för att ångra dina ändringar: Ta bort filen till aktuell commit (HEAD): git återställ HEAD Ta bort allt - behåll ändringar: git återställ. Släng alla lokala ändringar, men spara dem för senare: git stash. Släng allt permanent: git reset --hard. Senast ändrad: 2025-06-01 05:06

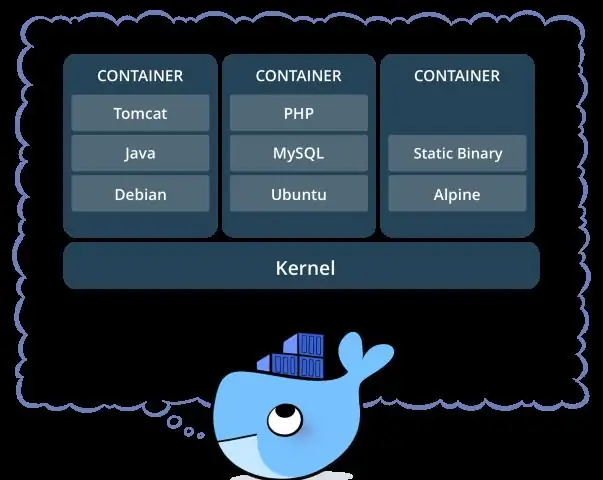

En Docker-container är en mjukvaruutvecklingsplattform med öppen källkod. Dess främsta fördel är att paketera applikationer i behållare, vilket gör att de kan bäras till alla system som kör ett Linux- eller Windows-operativsystem (OS). En Windows-maskin kan köra Linux-behållare genom att använda en virtuell maskin (VM). Senast ändrad: 2025-01-22 17:01

Så här skapar du spraymålad text i Photoshop Steg 1: Öppna din bakgrundsbild. Steg 2: Lägg till din text. Steg 3: Ändra storlek och placera om texten med Free Transform. Steg 4: Sänk fyllningsvärdet för Typelagret till 0 % Steg 5: Lägg till en Drop Shadow lagereffekt till Typelagret. Senast ändrad: 2025-01-22 17:01

Webbläsarbaserad testning är i princip att testa en webbaserad applikation på en webbläsare. Den huvudsakliga testtekniken som används i webbläsarbaserad testning är testning över webbläsare där en mjukvarutestare säkerställer kompatibiliteten och prestanda för en applikation över flera webbläsare och på olika plattformar. Senast ändrad: 2025-01-22 17:01

SQL Server tillhandahåller användardefinierade tabelltyper som en metod för att skapa en fördefinierad temporär tabell. Dessutom, eftersom de är ett definierat objekt i en databas, kan du skicka dem runt som parametrar eller variabler från en fråga till en annan. De kan till och med läsbara inmatningsparametrar till lagrade procedurer. Senast ändrad: 2025-01-22 17:01