Microsoft skickar inte oönskade e-postmeddelanden eller ringer oönskade telefonsamtal för att begära personlig eller ekonomisk information eller för att tillhandahålla teknisk support för att fixa din dator. All kommunikation med Microsoft måste initieras av dig. Fel- och varningsmeddelanden från Microsoft innehåller aldrig ett telefonnummer. Senast ändrad: 2025-01-22 17:01

Definition för gloss (3 av 4) glosso- en kombinerande form som betyder "tunga, ord, tal", som används vid bildandet av sammansatta ord: glossologi. Senast ändrad: 2025-01-22 17:01

Ändra certifikatet Navigera till sidan SSL/TLS-certifikat. Klicka på knappen Inställningar till höger om din domän. Det aktuella certifikatet visas på den här sidan. Till höger klickar du på knappen Lägg till nytt certifikat. På den här sidan väljer du vilken typ av certifikat du vill byta till. Senast ändrad: 2025-01-22 17:01

Anslut till ditt Verizon FiOS-nätverk Anslut till ditt Verizon FiOS-nätverk. Du kan ansluta med antingen en trådbunden (LAN) eller wifi-anslutning. Öppna en webbläsare och gå till 192.168. 1.1. Ange användarnamn och lösenord. Ändrar ditt lösenord. Senast ändrad: 2025-01-22 17:01

VIDEO På samma sätt frågas det, hur kan jag mejla en stor videofil från min telefon? Metod 1 med Google Drive (Gmail) Öppna Gmails webbplats. Om du inte är inloggad på ditt Gmail-konto, gör det nu med din e-postadress och ditt lösenord.. Senast ändrad: 2025-01-22 17:01

När du arkiverar e-postmeddelanden försvinner meddelandena från din inkorg utan att raderas. För att komma åt dem, gå helt enkelt till din e-postarkivmapp, där de kommer att vänta intakta. Senast ändrad: 2025-01-22 17:01

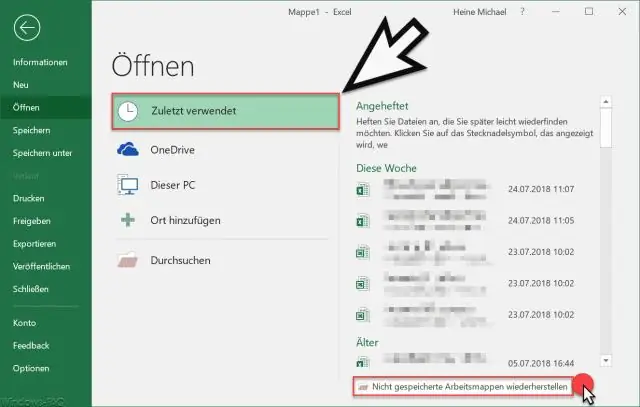

För att försöka, gör följande: Öppna Excel, men öppna inte den skadade arbetsboken. Ställ in beräkningsläget på Manuell (se #3). Välj Makro från Verktyg-menyn, välj Säkerhet och välj alternativet Hög. Öppna den skadade arbetsboken. Tryck på [Alt]+[F11] för att öppna Visual Basic Editor (VBE). Senast ändrad: 2025-01-22 17:01

Ladda ner och läs böcker på din enhet Se till att din Android-telefon eller surfplatta är ansluten till Wi-Fi. Öppna appen Google Play Böcker. Tryck på boken du vill ladda ner. Du kan också trycka på Mer Ladda ner för att spara boken för offlineläsning. När boken har sparats på din enhet visas en nedladdad ikon. Senast ändrad: 2025-01-22 17:01

Skapa en dataström med hjälp av konsolen I navigeringsfältet expanderar du regionväljaren och väljer en region. Välj Skapa dataström. På sidan Skapa Kinesis-ström anger du ett namn för din ström och antalet skärvor du behöver och klickar sedan på Skapa Kinesis-ström. Välj namnet på din stream. Senast ändrad: 2025-01-22 17:01

Dr. Taher Elgamal, som var chefsforskare vid Netscape Communications från 1995 till 1998, anses vara "fadern eller SSL" för att uppfinna det felfria kryptografiska systemet inom SSL 3.0. Senast ändrad: 2025-01-22 17:01

För att ändra till en annan kompatibilitetsnivå, använd kommandot ALTER DATABASE som visas i följande exempel: Använd Master Go ALTER DATABASE SET COMPATIBILITY_LEVEL =; Om du föredrar det kan du använda guiden för att ändra kompatibilitetsnivån. Senast ändrad: 2025-01-22 17:01

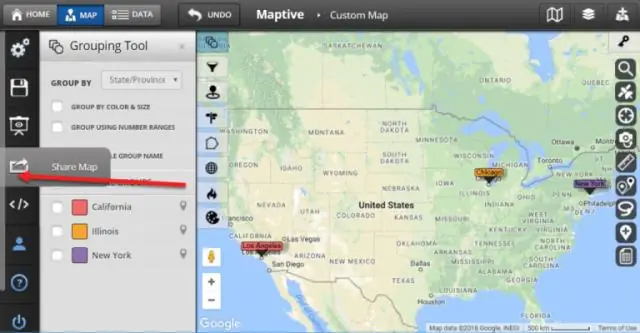

Så vitt jag vet finns det ingen gräns för hur många markörer du kan lägga till en google-maps-baserad karta - men din kartas prestanda kommer att minska när du lägger till många av dem. Senast ändrad: 2025-01-22 17:01

När du flyttar FINE-kassetthållaren håller du FINEcartridge-hållaren och skjuter den långsamt till höger eller vänsterkant. Håll det fastnade papperet med händerna. Om papperet är ihoprullat, dra ut det. Dra långsamt i papperet för att inte slita sönder det, dra sedan ut papperet. Senast ändrad: 2025-01-22 17:01

Den enda skillnaden mellan de två är att Pro-sandlådan innehåller mer data. Annars är de samma och standardsandlådan för utvecklare är vanligtvis allt du behöver. Det finns också fullständiga och partiella sandlådor som inte bara inkluderar din databaskonfiguration utan också en del eller alla faktiska data. Senast ändrad: 2025-01-22 17:01

Få din i dag hos Target! Oavsett ditt favoritmärke har vi det, inklusive Nokia, Blackberry, HTC, Virgin, Samsung, LG och Motorola. Letar du efter mobiltelefoner med planer från AT&T, Sprint, T-Mobile eller Verizon Wireless eller kanske olåsta telefoner från bästsäljande märken? Vi har dig täckt. Senast ändrad: 2025-01-22 17:01

Volymautomatisering. Även om du kan styra praktiskt taget alla parametrar, är volymen förmodligen den du kommer att lägga mest tid på att automatisera. Volymautomatisering ger dig exakt kontroll över nivåerna på alla dina spår, så att du kan programmera justeringar på vilket spår som helst i vilken del av låten. Senast ändrad: 2025-01-22 17:01

Från teckenpanelens meny eller kontrollpanelens meny väljer du alternativ för understrykning eller genomstrykning. Gör något av följande och klicka sedan på OK: Välj Understrykning på eller Genomstruken på för att aktivera understrykning eller genomstrykning för den aktuella texten. Senast ändrad: 2025-01-22 17:01

NET Framework är ett ramverk för mjukvaruutveckling för att bygga och köra applikationer på Windows. NET Framework är en del av. NET-plattformen, en samling tekniker för att bygga appar för Linux, macOS, Windows, iOS, Android och mer. Senast ändrad: 2025-01-22 17:01

Även om testet inte är orimligt utmanande, är det en utmaning. Men det är en som är designad för att hjälpa dig! Medan du förbereder dig för AP förbereder du dig för en helt ny aspekt av ditt liv, och du kommer att tacka gymnasieversionen av dig för att du kom igång tidigt med att förbereda dig själv. Senast ändrad: 2025-01-22 17:01

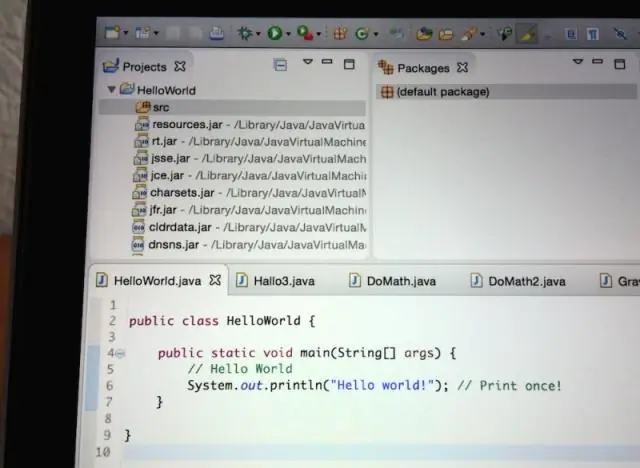

Det enklaste sättet att köra en enskild JUnit-testmetod är att köra den från testfallets klassredigerare: Placera markören på metodens namn i testklassen. Tryck på Alt+Skift+X,T för att köra testet (eller högerklicka, Kör som > JUnit Test). Om du vill köra samma testmetod igen, tryck bara på Ctrl+F11. Senast ändrad: 2025-01-22 17:01

Challenge Handshake Authentication Protocol (CHAP) är en process för att autentisera en användare till en nätverksenhet, som kan vara vilken server som helst, t.ex. webben eller internetleverantören (ISP). CHAP används främst i säkerhetssyfte. Senast ändrad: 2025-01-22 17:01

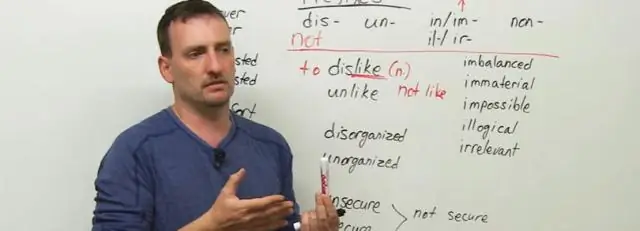

#80 hyper → över, ovan Prefixet hyper- betyder "över". Exempel som använder detta prefix inkluderar hyperventilera och överkänslig. Ett enkelt sätt att komma ihåg att prefixet hyper betyder "över" är genom ordet hyperaktiv, som beskriver en person som är "överdrivet" aktiv på något sätt. Senast ändrad: 2025-01-22 17:01

Montera bilder Dubbelklicka eller dra och släpp en bild från bildsamlingen till avsnittet med virtuella enheter. Välj en bild och klicka på Montera eller Montera till SCSI-alternativ från sidofältet. Klicka på knappen Snabbmontering och välj en bild på din hårddisk. Senast ändrad: 2025-01-22 17:01

Huawei Mate 10 Pro är kompatibel med Verizon CDMA, Verizon CDMA1 och Verizon LTE50%. Huawei Mate 10 Pro maximal dataöverföringshastighet med Verizon är 300/51 Mbps medan Huawei Mate 10 Pro kan ha hastigheter upp till 301,5/51 Mbps. Senast ändrad: 2025-01-22 17:01

Det finns gott om webbplatser där ute som är villiga att sälja dina mallar åt dig och vissa är bättre än andra. 10 ställen att sälja mallar Temaskog. Templamatisk. KöpStockDesign. FlashDen. SitePoint. TalkFreelance. Webmaster-Talk. eBay. Senast ändrad: 2025-01-22 17:01

Ja, Amazon Web Services (AWS) är certifierad som en PCI DSS 3.2 Level 1 Service Provider, den högsta tillgängliga bedömningsnivån. Överensstämmelsebedömningen utfördes av Coalfire Systems Inc., en oberoende kvalificerad säkerhetsbedömare (QSA). Senast ändrad: 2025-06-01 05:06

IPad mini 4 (endast Wi-Fi) (A1538) stöder 802.11a/b/g/n/ac på både 2,4 GHz- och 5 GHz-frekvenserna (dualband) samt HT80 med MIMO. Slutligen stöder den mobilkapabla iPad mini 4 A-GPS, medan endast Wi-Fi-modellen inte. Senast ändrad: 2025-01-22 17:01

Det första gamla sättet att identifiera om en sträng eller array innehåller en sträng är att använda metoden indexOf. Om strängen eller matrisen innehåller målsträngen returnerar metoden matchens första teckenindex (sträng) eller objektindex (Array). Om ingen matchning hittas returnerar index -1. Senast ändrad: 2025-01-22 17:01

När en klass deklareras med final nyckelord, kallas det en final class. En sista klass kan inte förlängas (ärvas). Den andra användningen av final med klasser är att skapa en oföränderlig klass som den fördefinierade String-klassen. Du kan inte göra en klass oföränderlig utan att göra den slutgiltig. Senast ändrad: 2025-01-22 17:01

Den djupa webben, den osynliga webben eller den dolda webben är delar av World Wide Web vars innehåll inte indexeras av vanliga webbsökmotorer. Innehållet på den djupa webben kan lokaliseras och nås via en direkt URL eller IP-adress, men kan kräva ett lösenord eller annan säkerhetsåtkomst för att komma till tidigare offentliga webbplatssidor. Senast ändrad: 2025-06-01 05:06

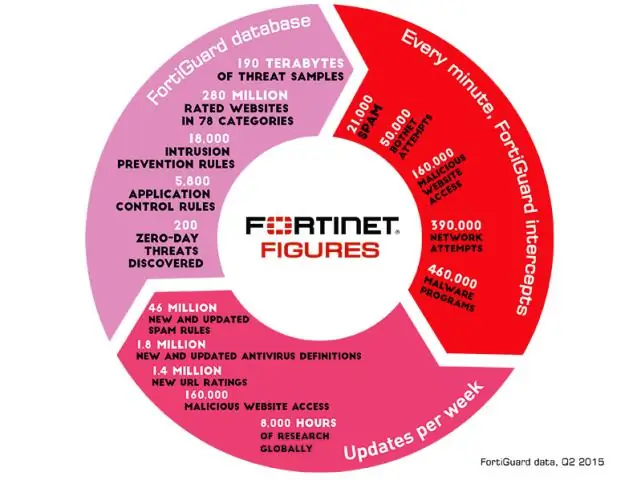

En säkerhetsväv använder FortiTelemetry för att länka samman olika säkerhetssensorer och verktyg för att samla in, koordinera och svara på skadligt beteende var som helst på ditt nätverk i realtid. Fortinet Security-tyget omfattar: Endpoint-klientsäkerhet. Säker trådbunden, trådlös och VPN-åtkomst. Senast ändrad: 2025-01-22 17:01

Vad är en P12 fil? Fil som innehåller ett digitalt certifikat som använder PKCS#12 (Public Key Cryptography Standard #12) kryptering; används som ett bärbart format för överföring av personliga privata nycklar eller annan känslig information; används av olika säkerhets- och krypteringsprogram. Senast ändrad: 2025-01-22 17:01

För alla andra kommer OnePlus 7 Pro att säljas som OnePlus-enheter traditionellt är – som en olåst telefon med stöd främst för GSM-operatörer. Det inkluderar vanligtvis inte Verizon och Sprint, som fungerar på CDMA-standarden, även om OnePlus 7 Pro faktiskt är certifierad för att fungera på Verizons nätverk. Senast ändrad: 2025-01-22 17:01

Här är stegen: Ange inställningarna på din Roku-startskärm. Gå till Sekretess. Välj Smart TV Experience. Stäng sedan av alternativet Använd info från TV-ingångar. De interaktiva annonserna bör sluta visas, om inte, starta om din Roku. Senast ändrad: 2025-01-22 17:01

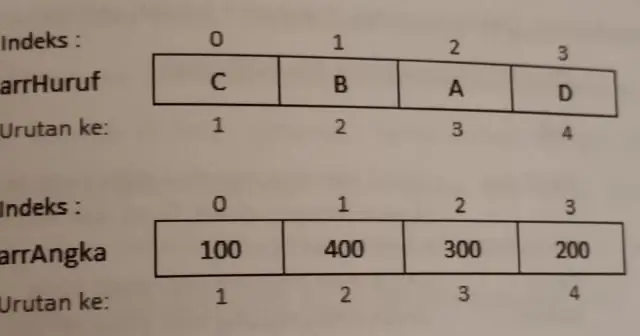

Uppsättning av strukturer. I programmering är struktur en sammansatt datatyp med en samling variabler. Dessa variabler kan ha olika datatyper och tillsammans bilda en struktur av en sammansatt datatyp. En array av strukturer är en sekventiell samling av strukturer. Senast ändrad: 2025-01-22 17:01

Detta är en enhet med ett inbyggt batteri som inte kan tas bort. Om du behöver ta ur och sätta tillbaka batteriet för att återställa enheten, följ dessa steg: Tryck och håll ned strömbrytaren och volym ned-knappen i upp till 45 sekunder. Vänta medan enheten startar om. Senast ändrad: 2025-01-22 17:01

Net är bättre och om du vill utveckla en androidapplikation kan du använda Java. de båda är objektorienterad programmering. Java är känt för sin bakåtkompatibilitet, det vill säga att migrera kod mellan Java-plattformar är lätt. vi kan också göra detta genom att använda. Senast ändrad: 2025-01-22 17:01

Den tar vilket objekt som helst som en parameter och använder Java Reflection API för att skriva ut varje fältnamn och värde. Reflektion används vanligtvis av program som kräver förmågan att undersöka eller ändra körtidsbeteendet för applikationer som körs i den virtuella Java-maskinen. Senast ändrad: 2025-01-22 17:01

Neutron är ett OpenStack-projekt för att tillhandahålla "nätverksanslutning som en tjänst" mellan gränssnittsenheter (t.ex. vNICs) som hanteras av andra OpenStack-tjänster (t.ex. nova). Den implementerar Neutron API. Den här dokumentationen genereras av Sphinx-verktygslådan och finns i källträdet. Senast ändrad: 2025-01-22 17:01

Det första hålet, eller vänstra hålet, kallas "neutralt". Det andra hålet, eller höger hål, kallas "hot". Det tredje hålet är markhålet. Det varma hålet är anslutet till tråden som levererar den elektriska strömmen. Senast ändrad: 2025-01-22 17:01