På vissa ställen bygger termiter högar där jorden är ovanligt torr; strukturerna är så perfekta, de har brunnar och sätt att flytta vatten runt strukturen. Högar kan vara under jord, misstas för en myrbacke. Senast ändrad: 2025-01-22 17:01

I Kontrollpanelen, dubbelklicka på Lägg till eller Ta bort program, klicka på Groove och klicka sedan på Ta bort. När installationsprogrammet är färdigt med att avinstallera Groove, starta om datorn. I Lägg till eller ta bort program klickar du på GrooveHelp om det finns och klickar sedan på Ta bort. Senast ändrad: 2025-01-22 17:01

Hur man läser kroppsspråk – avslöja hemligheterna bakom vanliga icke-verbala signaler Studera ögonen. Titta på ansiktet – Kroppsspråk vidrör munnen eller leende. Var uppmärksam på närheten. Se om den andra personen speglar dig. Observera huvudets rörelse. Titta på den andra personens fötter. Se upp för handsignaler. Senast ändrad: 2025-06-01 05:06

Prisklasser Typ av reparation Prisklass Hårddiskbyte 100-225 USD Reparation av vätskeskador 99-250 USD+ Byte av moderkort 150-300 USD+ Fläktreparation/byte 99-175 USD. Senast ändrad: 2025-01-22 17:01

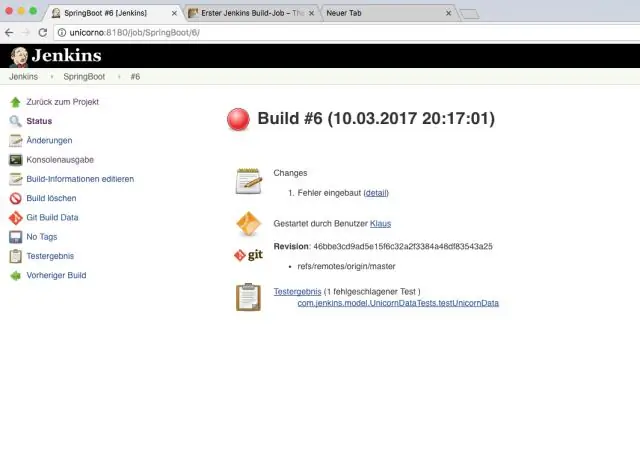

Steg 1: Starta Jenkins i interaktivt terminalläge. Se till att port 8080 är oanvänd på Docker-värden. Steg 2: Öppna Jenkins i en webbläsare. Steg 3: Förbygga JUnit-test som åberopas av Gradle. Steg 4: Lägg till JUnit-testresultatrapportering till Jenkins. Steg 5: Verifiera misslyckad testrapportering. Senast ändrad: 2025-01-22 17:01

När du använder direkta och indirekta objektpronomen på spanska måste du välja mellan 'lo' och 'le' för översättningen av 'honom' och 'det', 'la' och 'le' för översättningen av 'henne' och ' it', och 'los', 'las' och 'les' för översättningen av 'dem'. Senast ändrad: 2025-01-22 17:01

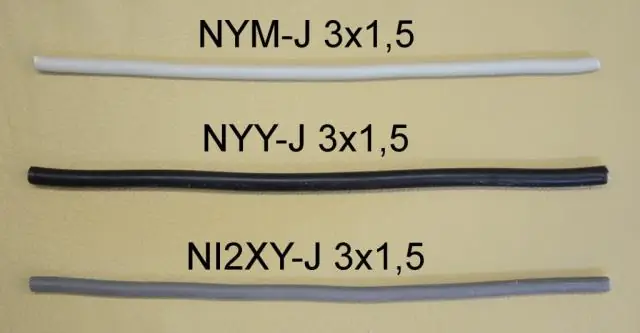

Förläng dina CCTV-kablar för längre längd. Placera helt enkelt denna kontakt mitt mellan två säkerhetskamerakablar som har BNC-ändar. CCTV-säkerhetskamerakablar har redan BNC-hankontakterna i varje ände, så de ansluts inte direkt till varandra, det är därför en adapter krävs. Senast ändrad: 2025-01-22 17:01

2f' betyder avrundning till två decimaler. Denna formatfunktion returnerar den formaterade strängen. Det ändrar inte parametrarna. Senast ändrad: 2025-01-22 17:01

Switchportar är lager 2-gränssnitt som används för att transportera lager 2-trafik. En enda switchport kan bära enkel VLAN-trafik oavsett om det är en accessport eller trunkport. Ramar hanteras olika beroende på vilken typ av länk de passerar. Senast ändrad: 2025-06-01 05:06

Det betyder att du faktiskt bara kan ladda ner Fallout Shelter som en Android-app och spela den på din bärbara dator. Du kommer att "emulera" Androidversionen av Fallout Shelter på din Chromebook. För det mesta fungerar det utan problem! Du kan ladda ner spelet från Play Store här. Senast ändrad: 2025-01-22 17:01

Cisco Discovery Protocol (CDP) är ett patentskyddat Data Link Layer-protokoll utvecklat av Cisco Systems 1994 av Keith McCloghrie och Dino Farinacci. CDP-tabellinformationen uppdateras varje gång ett meddelande tas emot, och hålltiden för den posten återinitieras. Senast ändrad: 2025-06-01 05:06

Som standard, HashMap. metoden equals() jämför två hashmaps med nyckel-värdepar. Det betyder att båda hashmap-instanserna måste ha exakt samma nyckel-värdepar och båda måste vara av samma storlek. Ordningen på nyckel-värdepar kan vara olika och spelar ingen roll vid jämförelse. Senast ändrad: 2025-01-22 17:01

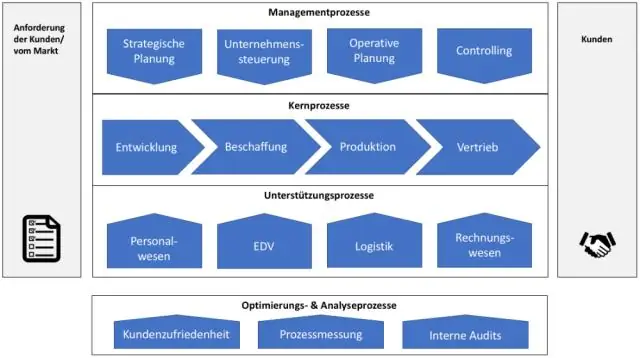

Inom tillverkningsteknik är processlayout en design för planlösningen för en anläggning som syftar till att förbättra effektiviteten genom att ordna utrustning efter dess funktion. Produktionslinjen bör helst utformas för att eliminera avfallsflöden i material, lagerhantering och hantering. Senast ändrad: 2025-01-22 17:01

Applikationer som antivirusprogram, ordbehandlare, kalkylblad för databasutvecklingsapplikationer och mer finns tillgängliga från hyllan. Utvecklare har fördelen att utnyttja den enorma forskning och information som behövs för att utveckla de vanligaste och mest nödvändiga applikationerna som efterfrågas av massorna. Senast ändrad: 2025-01-22 17:01

Och UBD-K8500 kan strömma avancerade high-definition audio codecs som Dolby True HD, DTS HDMaster Audio och Dolby Atmos som Xbox inte kan. Senast ändrad: 2025-01-22 17:01

Placeit är en fantastisk tjänst som låter dig omedelbart modellera skärmar i enheter. Tyvärr blir Placeit.net väldigt dyrt. Det finns ett gratis alternativ som låter dig ladda ner en liten version med en obegränsad licens men storleken är bara 400×300 px. Senast ändrad: 2025-01-22 17:01

Separera flera e-postadresser med semikolon. Ange till exempel följande för att skicka e-post till dina anställda John och Jill: jill@mycompany.com;john@mycompany.com. Aktivera användningen av ett kommatecken som en separator i Microsoft Outlook. Välj "Alternativ" från verktygsmenyn. Senast ändrad: 2025-01-22 17:01

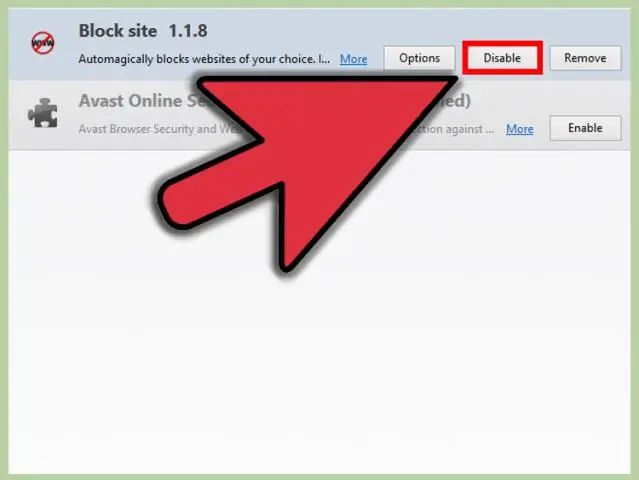

Även om det tekniskt sett inte är ett virus, är det ett potentiellt oönskat program (PUP). PUPs är applikationer som ingår när du installerar annan programvara. De kan komma i form av oskyldiga, användbara program, men oftare är de oönskade webbläsarverktygsfält, adware, spionprogram, trojaner eller till och med bitcoin miningapps. Senast ändrad: 2025-01-22 17:01

Använda Interceptor med Postmans Chrome-app Installera Postman från Chrome Web Store. Installera Interceptor från Chrome Web Store. Öppna Postman, klicka på Interceptor-ikonen i verktygsfältet och växla till På. Senast ändrad: 2025-01-22 17:01

Let's Encrypt är en ideell CA som drivs av Internet Security Research Group (ISRG) för att tillhandahålla automatiserade SSL-certifikat. Recensionerna har verifierats att komma från riktiga Let's Encrypt-kunder. Om du vill jämföra Let's Encrypt SSL-certifikat med certifikat från andra SSL-leverantörer, använd vår SSL Wizard. Senast ändrad: 2025-01-22 17:01

Vi kan skriva hW = 169 000 mm = 16 900 cm = 169 m = 0,169 km med millimeter (SI-prefix milli, symbol m), centimeter (SI-prefix centi, symbol c) eller kilometer (SI-prefix kilo, symbol k). Senast ändrad: 2025-01-22 17:01

1 Svar. DTD-deklarationer antingen internt XML-dokument eller gör extern DTD-fil, efter länkning till ett XML-dokument. Intern DTD: Du kan skriva regler i XML-dokument med hjälp av deklaration. Extern DTD: Du kan skriva regler i en separat fil (med. Senast ändrad: 2025-01-22 17:01

Chrome (Windows) Klicka på menyn Anpassa och kontrollera Google Chrome (de tre prickarna i det övre högra hörnet) Välj Inställningar. Klicka på Avancerat längst ned. Under Sekretess och säkerhet klickar du på knappen Webbplatsinställningar. Välj Popup-fönster och omdirigeringar. För att inaktivera popup-blockeraren avmarkera rutan Blockerad (rekommenderas). Senast ändrad: 2025-01-22 17:01

Anslut din iDevice till din dator med en USB-kabel. Öppna nu din telefon "Inställningar" och aktivera "Personlig hotspot". Se till att din dator är ansluten till vår mobildata. Slutligen, gå till "ControlCenter" på din iOS och tryck på "ScreenMirroring/AirPlay Mirroring". Senast ändrad: 2025-01-22 17:01

När du konverterar en linjär volym till en spegelvolym skapar du i princip en extra spegelkopia av befintlig volym. Om du förlorar en kopia av en spegel, konverterar LVM volymen till en linjär volym så att du fortfarande har tillgång till volymen. Senast ändrad: 2025-01-22 17:01

Uid:t antas vara unikt eftersom det är användar-ID som används för att logga in på webbservern, alltså det värde som anges för mappning. användare. uid. Olika ActiveDirectory-konfigurationer, som ADAM, indexerar inte automatiskt attribut. Senast ändrad: 2025-01-22 17:01

Sammanfoga sortering Dela den osorterade listan i underlistor, var och en innehåller element. Ta intilliggande par av två singleton-listor och slå samman dem för att bilda en lista med 2 element. N. kommer nu att konvertera till listor av storlek 2. Upprepa processen tills en enda sorterad lista över erhållits. Senast ändrad: 2025-01-22 17:01

Uppskjutet objekt: Uppskjutet är ett objekt som avslöjar löftet. Den har huvudsakligen tre metoder resolve(), reject() och notify(). När Deferred är klar anropar du metoderna antingen resolve(), reject() och notify(). Det anropar callback register för att antingen resolve(), reject() eller notify() beroende på hur det har slutförts. Senast ändrad: 2025-01-22 17:01

På panelen Lager väljer du ett eller flera lager som innehåller bilder eller objekt som du vill ändra storlek på. Välj Redigera > Fri transformation. En transformeringsram visas runt allt innehåll på de valda lagren. Håll ned Skift-tangenten för att undvika att innehållet förvrängs och dra hörnen eller kanterna tills det är önskad storlek. Senast ändrad: 2025-01-22 17:01

AirDrop fungerar bara på Mac, iPhone och iPad, men liknande lösningar finns tillgängliga för Windows-datorer och Android-enheter. Senast ändrad: 2025-01-22 17:01

Omarkerat undantag i Java är de undantag vars hantering INTE verifieras under kompileringstiden. Dessa undantag uppstår på grund av dålig programmering. Programmet ger inget kompileringsfel. Alla omarkerade undantag är direkta underklasser till klassen RuntimeException. Senast ändrad: 2025-01-22 17:01

Windows-brandväggsregler för att blockera P2P/Torrent-trafik om VPN kopplar bort Steg 1: definiera körbara och brandväggsregler. Öppna KontrollpanelSystem och SäkerhetWindows-brandväggen och öppna Avancerade inställningar från den vänstra kolumnen. Steg 2: definiera de IP-adresser som ska blockeras. Steg 3: testa för att se om det verkligen fungerar. Senast ändrad: 2025-01-22 17:01

Steg för att lägga till en sökväg i systemets PATH miljövariabel Högerklicka på Den här datorn på Windows-system på Den här datorn. Välj Egenskaper. Välj avancerade systeminställningar. Klicka på knappen Miljövariabler. Välj PATH från Systemvariabler. Klicka på knappen Redigera. Klicka på knappen Ny. Klistra in sökvägen till GeckoDriver-filen. Senast ändrad: 2025-01-22 17:01

I Notes-appen kan du låsa anteckningar för att skydda din känsliga information med ett lösenord, Face ID (iPhoneX och senare) eller Touch ID (andra modeller). Öppna en låst anteckning Tryck på låsikonen högst upp på skärmen. Tryck på Lås nu längst ned i anteckningslistan. Stäng Notes-appen. Lås din iPhone. Senast ändrad: 2025-01-22 17:01

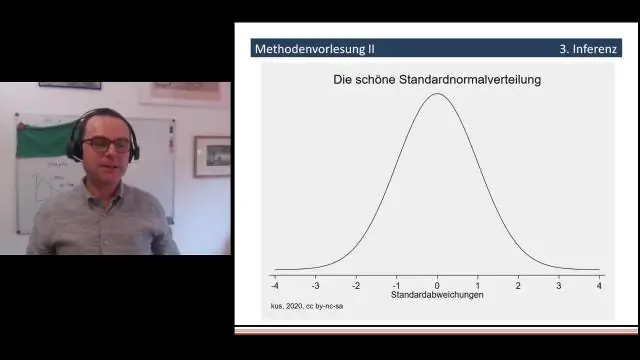

Statistisk slutledning är processen att använda dataanalys för att härleda egenskaper hos en underliggande sannolikhetsfördelning. Inferentiell statistisk analys härleder egenskaper hos en population, till exempel genom att testa hypoteser och härleda uppskattningar. Senast ändrad: 2025-01-22 17:01

Kör den senaste versionen av InternetExplorer 11. För att vara säker på att du har den senaste versionen av Internet Explorer 11, välj Start-knappen, välj Inställningar > Uppdatering och säkerhet > Windows Update och välj sedan Sök efter uppdateringar. Senast ändrad: 2025-06-01 05:06

AllShare Cast Dongle låter dig strömma innehåll från kompatibla enheter till din TV. Konfigurera din AllShare Cast-dongel: 1. Anslut ena änden av HDMI-kabeln till dongeln och den andra till ett av HDMI-uttagen på din TV. Senast ändrad: 2025-01-22 17:01

Apples iPhone-strömadapter tar AC-ingång som är mellan 100 Volt (USA är vanligtvis 110 Volt) och 240 (Europa är vanligtvis 220 Volt) och släpper ut en trevlig regelbunden ström av 5 eller 10-volts ström för iPhone. Så länge du har en kontaktadapter, Apple har dig täckt för spänningen. Senast ändrad: 2025-01-22 17:01

Kan jag använda min messenger när jag är i ett flygplan? Ja, det kan du så länge du håller din telefon eller dator i flygläge, givet att du inte kommer att kunna skicka eller ta emot något förrän du går av planet. Men om du flyger med en operatör som erbjuder WiFi på planet kan du till och med skicka och ta emot, till en kostnad vanligtvis. Senast ändrad: 2025-01-22 17:01

Frågor är ofta knepiga och inkluderar simuleringar. Network+-provet är dock inte alltför svårt, och med rätt material och en anständig mängd studier kommer du att klara dig. Det är inte ovanligt att man klarar det i första försöket. Det är också enklare än Ciscos liknande CCNA-examen. Senast ändrad: 2025-01-22 17:01