Vad är skillnaden mellan informationsteknologi och datavetenskap? En IT-karriär innebär att installera, organisera och underhålla datorsystem samt designa och driva nätverk och databaser. Datavetenskap är helt fokuserad på att effektivt programmera datorer med hjälp av matematiska algoritmer. Senast ändrad: 2025-01-22 17:01

Nike Training Club kommer till AppleWatch. Nike Training Club-appen på AppleWatch låter användare fokusera mer på sina träningspass och mindre på sina telefoner. Nike Training Club-appen på Apple Watch låter användare fokusera mer på sina träningspass och mindre på sina telefoner. Senast ändrad: 2025-01-22 17:01

Hitta och ta bort dubbletter Markera de celler du vill kontrollera efter dubbletter. Klicka på Hem > Villkorlig formatering > Markera cellerregler > Duplicera värden. I rutan bredvid värden med väljer du den formatering du vill tillämpa på dubblettvärdena och klickar sedan på OK. Senast ändrad: 2025-01-22 17:01

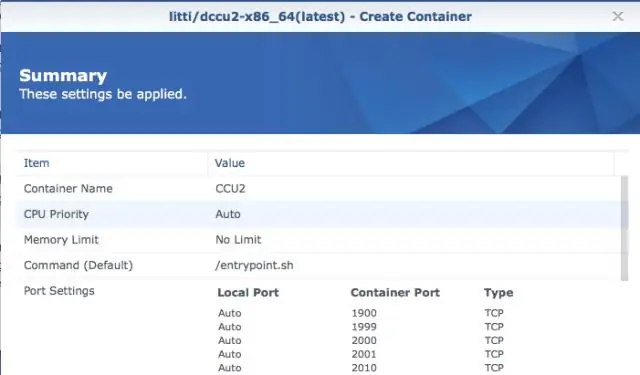

Container försöker starta. I processen försöker den komma åt en fil/bibliotek som inte finns. Den startar om eftersom omstartspolicyn måste ha ställts in på något annat än nej (standard), (med antingen kommandoradsflaggan --restart eller docker-compose. Senast ändrad: 2025-01-22 17:01

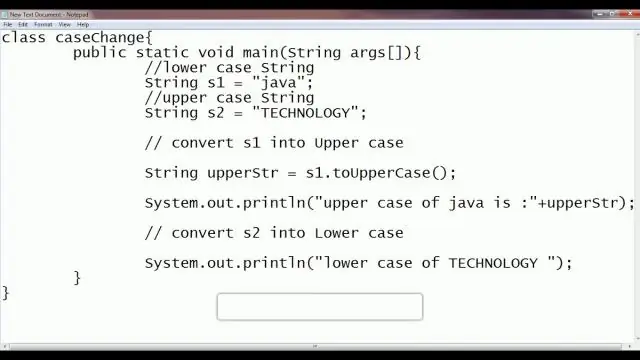

Strängar är oföränderliga i Java. Du kan inte ändra dem. Du måste skapa en ny sträng med tecknet ersatt. Förvandla strängen till ett tecken[], ersätt bokstaven med index och konvertera sedan arrayen tillbaka till en sträng. Senast ändrad: 2025-01-22 17:01

Artefakt. Ett föremål gjord av människor; hänvisar ofta till ett primitivt verktyg eller annan relik från en tidigare period. Uppbyggd omgivning. Den del av det fysiska landskapet som representerar materiell kultur; kulturlandskapets byggnader, vägar, broar och liknande strukturer i stora som små. Senast ändrad: 2025-01-22 17:01

De inbyggda datastrukturerna är: listor, tupler, ordböcker, strängar, uppsättningar och frysta uppsättningar. Listor, strängar och tupler är ordnade sekvenser av objekt. Till skillnad från strängar som bara innehåller tecken, kan listor och tupler innehålla alla typer av objekt. Listor och tupler är som arrayer. Senast ändrad: 2025-01-22 17:01

Du kan använda ett Excel-kalkylblad för att hålla reda på dina fakturerbara timmar: Ange bara starttiden i en kolumn, sluttiden i en andra kolumn och subtrahera sedan den första från den andra. Senast ändrad: 2025-01-22 17:01

Spara ett dokument som en webbsida Klicka på Arkiv > Spara som och välj den plats där du vill spara ditt dokument. Namnge din fil. I listan Spara som typ väljer du webbsida, filtrerad. Senast ändrad: 2025-01-22 17:01

Tryck på alternativknappen för att välja det utgående meddelandet och tryck sedan på "Radera". Det ej skickade meddelandet raderas från din iPhone. Tryck på 'Meny'-knappen för att gå tillbaka till huvudmenyn. Senast ändrad: 2025-01-22 17:01

Deduktivt resonemang, eller deduktion, börjar med ett allmänt uttalande, eller hypotes, och undersöker möjligheterna att nå en specifik, logisk slutsats, enligt California State University. Den vetenskapliga metoden använder deduktion för att testa hypoteser och teorier. Senast ändrad: 2025-01-22 17:01

Även om flera typsnittssamlingar som visas här är gratis att ladda ner, var noga med att läsa villkoren som medföljer var och en. Fantastiska vibbar. Bitter. Monogram KK. Comfortaa. Barockexplosion. Bäver. Högre evolution. Rasty Lop. Rasty Lop är ett annat gratis monogram i teckensnittsfamiljen sans-serif. Senast ändrad: 2025-01-22 17:01

Ett sekvensdiagram visar objektinteraktioner ordnade i tidssekvens. Den visar objekten och klasserna som är involverade i scenariot och sekvensen av meddelanden som utbyts mellan objekten som behövs för att utföra scenariots funktionalitet. Sekvensdiagram kallas ibland händelsediagram eller händelsescenarier. Senast ändrad: 2025-01-22 17:01

Lägg till ett lösenord till en PDF Öppna PDF:en i Acrobat DC. Välj Arkiv > Skydda med lösenord. Alternativt kan du välja Verktyg > Skydda > Skydda med lösenord. Välj om du vill ställa in lösenordet för att visa eller redigera PDF-filen. Skriv och skriv ditt lösenord igen. Klicka på Använd. Senast ändrad: 2025-01-22 17:01

Vivo V11 Pro Pris i Indien Butiksinformation Pris Flipkart Vivo V11 Pro (Starry Night Black, 64 GB)(6 GB RAM) Rs. 14 990 Amazon Vivo V11 Pro (Dazzling Gold, 6 GB RAM, 64 GB lagring) Rs. 16 999 Tata CLiQ Vivo V11 Pro 64 GB (Dazzling Gold) 6 GB RAM, Dual SIM 4G Rs. 17 990. Senast ändrad: 2025-01-22 17:01

Postlådor i brevstorlek gjorda av plast eller billig metall[8] kostar $11-$50 och kan hittas i vilken hemförbättringsbutik som helst. Väggmonterade postlådor gjorda av mässing eller brons eller färdiga med nickel[9], kan kosta från $100-$300. Senast ändrad: 2025-01-22 17:01

IBM® Netezza® data warehouse-verktyget inkluderar en mycket optimerad SQL som kallas IBM Netezza Structured Query Language (SQL). Du kan använda SQL-kommandon för att skapa och hantera dina Netezza-databaser, användaråtkomst och behörigheter för databaserna och för att fråga efter innehållet i databaserna. Senast ändrad: 2025-01-22 17:01

Svart är det bästa för de flesta och låter dig njuta av dina hörlurar utan att tänka på färgen. Vit är elegant och har en bra balans mellan att se bra ut samtidigt som den inte är för prålig. Gult är för personer som vill få sina hörsnäckor uppmärksamma – både i öronen och på bordet i fodralet. Senast ändrad: 2025-01-22 17:01

Ändra namnet på ditt Gmail-konto Öppna Gmail på din dator. Klicka på Inställningar Inställningar uppe till höger. Klicka på fliken Konton och import eller Konton. Under "Skicka e-post som" klickar du på Redigera info. Ange namnet du vill visa när du skickar meddelanden. Klicka på Spara ändringar längst ned. Senast ändrad: 2025-01-22 17:01

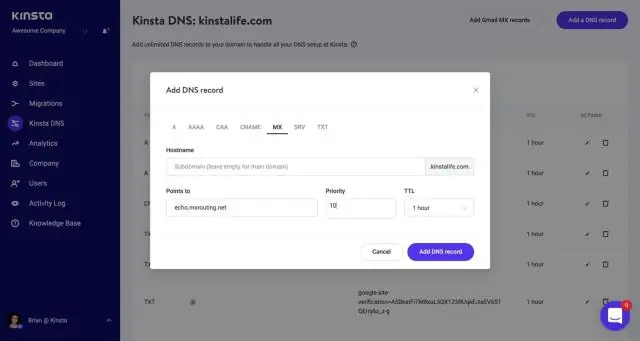

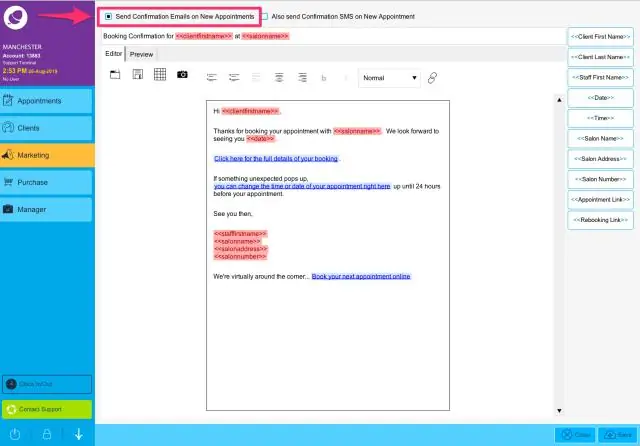

Skapa en MX-post på din domän Logga in på One.com-kontrollpanelen. Klicka på DNS-inställningar på rutan Avancerade inställningar. Gå till DNS-poster. Klicka på MX under skapa ny post. Ange följande information: - Lämna värdnamnet tomt, eller ange en underdomän. Klicka på Skapa post för att spara dina inställningar. Senast ändrad: 2025-01-22 17:01

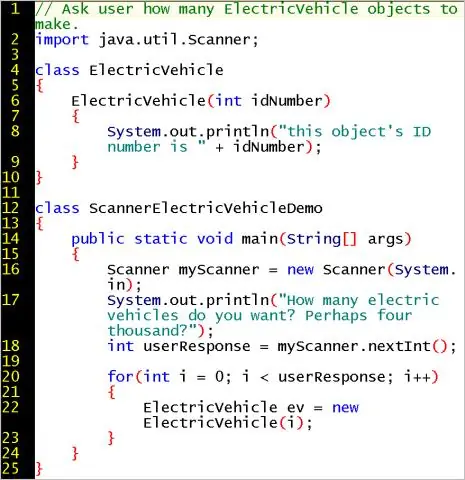

Exempel 2 importera java.util.*; public class ScannerClassExample1 {public static void main(String args[]){String s = 'Hej, det här är JavaTpoint.'; //Skapa skannerobjekt och skicka sträng i det. Scanner scan = ny(a) skanner(ar); //Kontrollera om skannern har en token. System.out.println('Booleskt resultat: ' + scan.hasNext());. Senast ändrad: 2025-01-22 17:01

Varför använder vi swings i java? - Quora. Swing är en uppsättning programkomponenter för Java-programmerare som ger möjlighet att skapa komponenter för grafiskt användargränssnitt (GUI), såsom knappar och rullningslister, kryssrutor, etiketter, textområden som är oberoende av fönstersystemet för specifika operativsystem. Senast ändrad: 2025-01-22 17:01

Hotkälla Hotkällor är de som vill att en kompromiss ska inträffa. Det är en term som används för att skilja dem från hotagenter/aktörer som är de som utför attacken och som kan få i uppdrag eller övertalas av hotkällan att medvetet eller omedvetet utföra attacken. Senast ändrad: 2025-01-22 17:01

Tox-, rot. -tox- kommer från latin, där det har betydelsen 'gift'. '' Denna betydelse finns i sådana ord som: antitoxin, avgifta, berusad, berusning, giftig, toxin. Senast ändrad: 2025-01-22 17:01

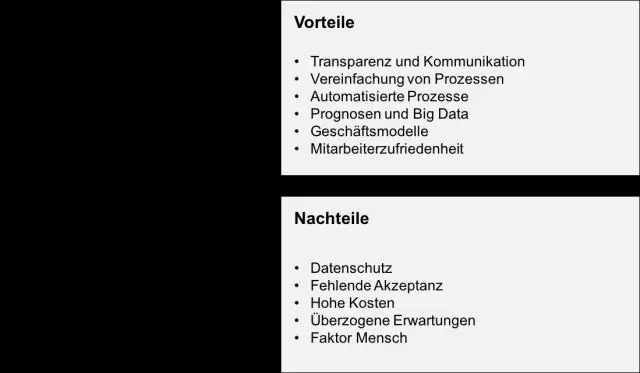

Nackdelar med processautomation Rädsla för att förlora sina jobb. Anställda kan möta denna rädsla. Kostnader för investeringar. Att implementera en processautomationslösning innebär en betydande initial investering. Förlust av flexibilitet. Ändra arbetsflöden; uppgifter och processer kan innebära viss stelhet. Senast ändrad: 2025-01-22 17:01

Om du vill visa klientsidans datum, använd javascript (se ovan) istället. Vi konfigurerar tidsformatet (timefmt) först med en #config, sedan #echo (utgång) med 'LOCAL_DATE': Datum/Klockslag: MM/DD/ÅÅÅÅ hh:mm <!--# Datum/Tid: MM/DD/ ÅÅÅÅ hh:mm <!--#. Senast ändrad: 2025-01-22 17:01

Hur ändrar jag ljudspråket? Tryck på menyknappen på fjärrkontrollen. Välj Inställningar. Välj System. Välj språk. Välj Ljudspråk. Välj antingen English Preferred eller SpanishPreferred. Senast ändrad: 2025-01-22 17:01

Korrekt! Spelet är endast VR och kräver användning av ett virtual reality-headset med en PC som uppfyller minimispecifikationerna - som HTC Vive, Oculus Rift + Touch eller PlayStation VR-headset. Det kan inte spelas med en PCmonitor eller på annat sätt utan dessa headset. Senast ändrad: 2025-01-22 17:01

PostgreSQL-klientapplikationer. Dessa klientapplikationer gör att du kan visa databaser, köra SQL-frågor och mer. En av de mest populära och mest använda PostgreSQL-klientapplikationerna är pgAdmin III. Senast ändrad: 2025-01-22 17:01

McAfee Threat Intelligence Exchange (TIE) tillhandahåller ett ramverk anpassat till din miljö där dina säkerhetsprodukter tillsammans identifierar hot och fungerar som ett enhetligt hotförsvarssystem. Senast ändrad: 2025-01-22 17:01

Paketdeklarationer. Importdeklarationen kan användas för att göra ett helt paket, eller enskilda klasser i ett paket, mer lättillgängliga för ditt Java-program. Om ingen paketdeklaration anges i en fil, används 'default package'. Standardpaketet kan inte importeras av andra paket. Senast ändrad: 2025-01-22 17:01

En Google-verifieringskod är en kort numerisk kod som ibland skickas till din telefon eller e-postadress, som du använder för att slutföra en uppgift som lösenordsåterställning. Det är ett tillagt säkerhetssteg som säkerställer att bara du (eller någon annan som har behörighet att komma åt ditt Google-konto) kommer in. Senast ändrad: 2025-01-22 17:01

Reflexåtgärden för att hitta något nuförtiden är att använda genvägen Ctrl+F, men detta vidarebefordrar faktiskt e-postmeddelandet som för närvarande är valt. Genvägen Ctrl+E eller F3 är vad du letar efter. Detta öppnar Outlook-sökbandet och placerar en aktiv markör i sökfältet var som helst inom Outlook. Senast ändrad: 2025-01-22 17:01

Basera en ny arbetsbok på en befintlig arbetsbok Klicka på fliken Arkiv. Klicka på Ny. Under Mallar klickar du på Ny från befintlig. I dialogrutan Ny från befintlig arbetsbok bläddrar du till enheten, mappen eller Internetplatsen som innehåller arbetsboken som du vill öppna. Klicka på arbetsboken och klicka sedan på Skapa ny. Senast ändrad: 2025-01-22 17:01

1) Klicka på Windows-knappen i det nedre vänstra hörnet (standardkonfiguration) på ditt skrivbord. 2) Skriv "Internetalternativ" och välj Internetalternativ från listan. 3) Klicka på fliken Avancerat och därifrån scrolla ner till botten. Om TLS 1.2 är markerat är du redan klar. Senast ändrad: 2025-01-22 17:01

När du skapar och formaterar tabeller läggs filterkontroller automatiskt till i tabellrubrikerna. Försök! Välj valfri cell inom intervallet. Välj Data > Filter. Välj kolumnrubrikspilen. Välj Textfilter eller Nummerfilter och välj sedan en jämförelse, som Between. Ange filterkriterierna och välj OK. Senast ändrad: 2025-01-22 17:01

Datautvinning görs utan någon förutfattad hypotes, därför är informationen som kommer från datan inte för att svara på specifika frågor från organisationen. Inte Data Mining: Målet med Data Mining är utvinningen av mönster och kunskap från stora mängder data, inte utvinningen (utvinningen) av data i sig. Senast ändrad: 2025-01-22 17:01

SQL-syntaxen för att ta bort en begränsning från en tabell är, ALTER TABLE 'tabellnamn' DROP [CONSTRAINT|INDEX] 'CONSTRAINT_NAME'; ÄNDRA TABELL Kund DROP INDEX Con_First; ÄNDRA TABELL Kund DROP CONSTRAINT Con_First; ÄNDRA TABELL Kund DROP CONSTRAINT Con_First;. Senast ändrad: 2025-01-22 17:01

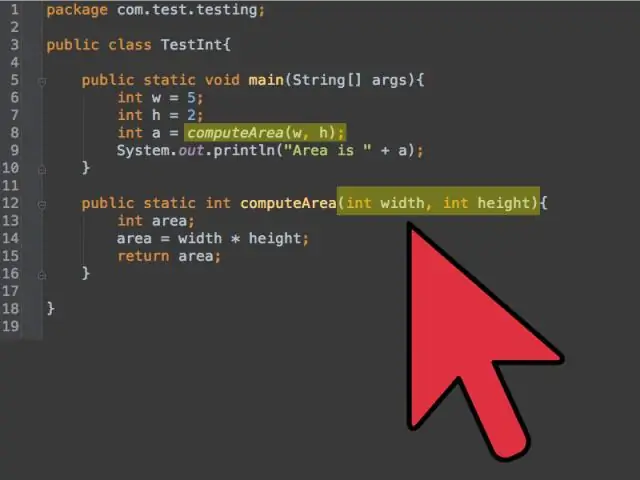

En parameter är ett värde som du kan skicka till en metod i Java. Sedan kan metoden använda parametern som om den vore en lokal variabel som initierats med värdet av variabeln som skickas till den av den anropande metoden. Senast ändrad: 2025-01-22 17:01

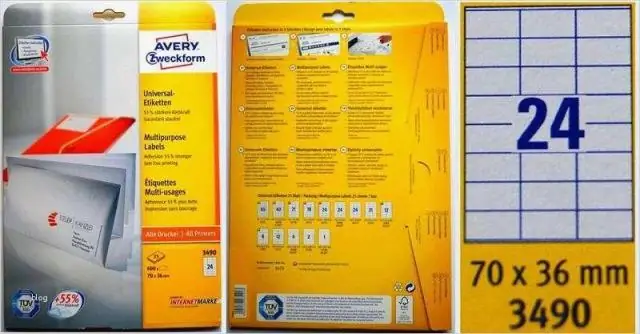

Med ditt Word-dokument öppet, gå till toppen av skärmen och klicka på Utskick > Etiketter > Alternativ. (I äldre versioner av Word finns inställningen Alternativ i Verktyg överst på sidan.) Välj Avery US Letter från rullgardinsmenyn bredvid Etikettleverantörer. Bläddra sedan för att hitta ditt Avery-produktnummer och klicka på OK. Senast ändrad: 2025-01-22 17:01