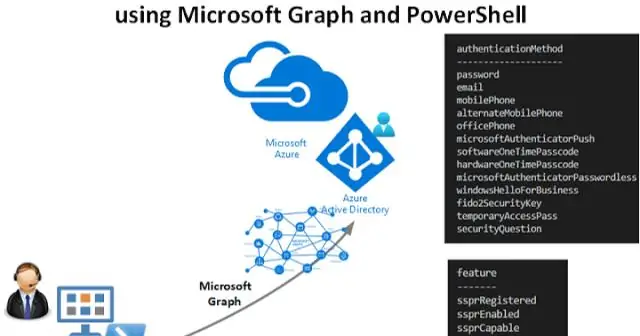

De grundläggande stegen som krävs för att använda OAuth 2.0-authorizationcode-beviljandeflödet för att få en åtkomsttoken från Microsofts identitetsplattformsslutpunkt är: Registrera din app med Azure AD. Få auktorisation. Skaffa en åtkomsttoken. Ring Microsoft Graph med åtkomsttoken. Använd en uppdateringstoken för att få en ny åtkomsttoken. Senast ändrad: 2025-01-22 17:01

Vänligen logga in EZ Pay (Kanada) - Hantera betalningar genom att automatiskt debitera ditt kreditkort, eller direkt debitera ditt bankkonto, för engångsbetalningar eller återkommande betalningar. Senast ändrad: 2025-01-22 17:01

Azure IoT Hub är Microsofts Internet of Things-anslutning till molnet. Det är en fullt hanterad molntjänst som möjliggör tillförlitlig och säker dubbelriktad kommunikation mellan miljontals IoT-enheter och en lösningsbackend. Moln-till-enhet-meddelanden låter dig skicka kommandon och aviseringar till dina anslutna enheter. Senast ändrad: 2025-01-22 17:01

Throw orsakar vanligtvis att funktionen avslutas omedelbart, så även om du lägger någon kod efter den (inuti samma block), kommer den inte att köras. Detta gäller både C++ och C#. Senast ändrad: 2025-01-22 17:01

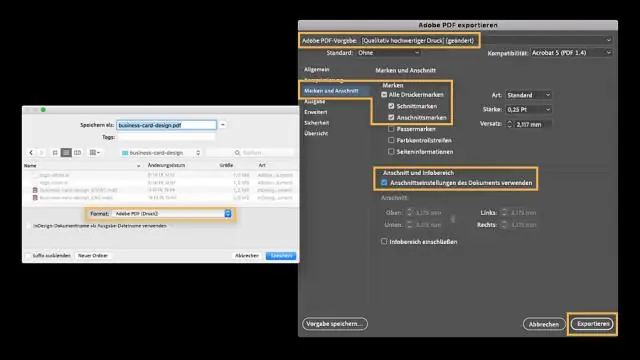

Välj Arkiv > Exportera och välj formatet AdobePDF (Skriv ut). Välj den Adobe PDF-förinställning som rekommenderas av din utskriftsleverantör. På fliken Allmänt väljer du Visa PDFefterexportering. I Marks and Bleeds, välj CropMarks and Use Document Bleed Settings. Senast ändrad: 2025-01-22 17:01

Sony Xperia Z1 är en enkel SIM (GSM) smartphone som accepterar ett Micro-SIM-kort. Anslutningsalternativ på Sony Xperia Z1 inkluderar Wi-Fi 802.11 a/b/g/n/ac, GPS, Bluetooth v4. 00, NFC, FM-radioWi-Fi Direct, Mobile High-DefinitionLink (MHL), 3G och 4G. Senast ändrad: 2025-01-22 17:01

10 sätt att skapa en kraftfull avsikt Bestäm vem du vill VARA. 2 – Skriv din avsikt. Berätta det ofta för dig själv. 4 – Övervaka dina tankar. 5 – Titta på ditt språk. 7 – Gå ut ur terapitänkandet och in i framåttänkande. 8 – Sluta klaga. 9 – Få en vän eller arbetskamrat att starta ett partnerskap med "innehavsuppsåt". Var ihärdig. Senast ändrad: 2025-06-01 05:06

Uttryck ditt kreativa jag genom handgjorda pappershantverk, kort och konsttryck. Hantverk är inte bara en hobby eller ett yrke; det är en livsstil. Medan din skrivare fungerar som din kreativa motor, fungerar äkta Canon-bläck och papper som de nödvändiga verktygen för att skapa långvariga* högkvalitativa fotominnen och produkter. Senast ändrad: 2025-06-01 05:06

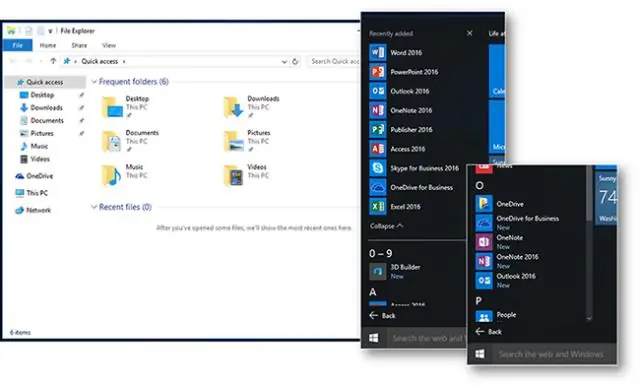

Behåll den eller ta bort den, det är ditt val. För att ta bort OneDrive Stoppa synkroniseringstjänsten genom att ta bort länken i appens inställningar och avinstallera sedan OneDrive som alla andra appar. Det är faktiskt inbyggt i Windows 10, så det tar inte bort det, det inaktiverar det och gömmer det. Senast ändrad: 2025-01-22 17:01

Det är nödvändigt att förbereda ett USB-minne med tillräckligt med lagringsutrymme för att spara din datordata och säkerhetskopiering av systemet. Vanligtvis är 256 GB eller 512 GB ganska tillräckligt för att skapa en datorsäkerhetskopiering. Senast ändrad: 2025-01-22 17:01

Lista över engelska avledningsprefix Prefix Betydelse inter- 'mellan' intra- 'inom' ir- 'inom'; 'mot'; 'marginal eller inte' makro- 'storskalig'; "exceptionellt framträdande". Senast ändrad: 2025-01-22 17:01

Norton kommer att fungera på Windows 10 så länge du har den senaste versionen installerad. För att se till att du har den senaste Norton-versionen installerad, besök NortonUpdate Center. Om du har fått Norton från din tjänsteleverantör, se hur du installerar Norton från din tjänstleverantör. Senast ändrad: 2025-06-01 05:06

Apache POI är ett populärt API som tillåter programmerare att skapa, ändra och visa MS Office-filer med Java-program. Det är ett bibliotek med öppen källkod utvecklat och distribuerat av Apache Software Foundation för att designa eller modifiera Microsoft Office-filer med Javaprogram. Senast ändrad: 2025-01-22 17:01

Andrew Burton/Getty Images Hewlett Packard Enterprise köper flashlagringsföretaget Nimble Storage för 12,50 dollar per aktie, eller cirka 1 miljard dollar. HPE kommer också att överta eller betala ut Nimbles unvested equity awards, som är värda cirka 200 miljoner dollar. HPE köpte i januari SimpliVity, en lagringsstartup, för 650 miljoner dollar. Senast ändrad: 2025-01-22 17:01

Maskin-till-maskin-kommunikation, eller M2M, är precis som det låter: två maskiner som "kommunicerar" eller utbyter data, utan mänskligt gränssnitt eller interaktion. Detta inkluderar seriell anslutning, powerline-anslutning (PLC) eller trådlös kommunikation i det industriella Internet of Things (IoT). Senast ändrad: 2025-01-22 17:01

Det är enkelt att installera Linkerd. Först installerar du CLI (kommandoradsgränssnitt) på din lokala dator. Med denna CLI installerar du sedan kontrollplanet i ditt Kubernetes-kluster. Slutligen kommer du att "maska" en eller flera tjänster genom att lägga till dataplanets proxyservrar. Senast ändrad: 2025-01-22 17:01

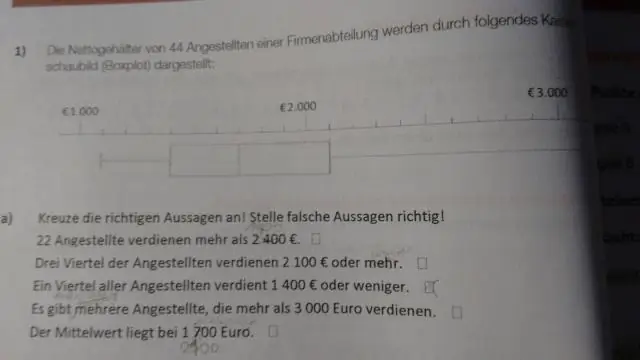

Följande steg kan användas för att konstruera en modifierad boxplot. Ordna datavärdena. Hitta medianen, det vill säga det mellersta datavärdet när poängen sätts i ordning. Hitta medianen för datavärdena under medianen. Hitta medianen för datavärdena ovanför medianen. Senast ändrad: 2025-01-22 17:01

Blob är en samling binär data lagrad som ett enda objekt. Du kan konvertera denna datatyp till String eller från String med metoderna toString och valueOf. Blobs kan accepteras som webbtjänstargument, lagras i ett dokument (kroppen i ett dokument är en Blob) eller skickas som bilagor. Senast ändrad: 2025-01-22 17:01

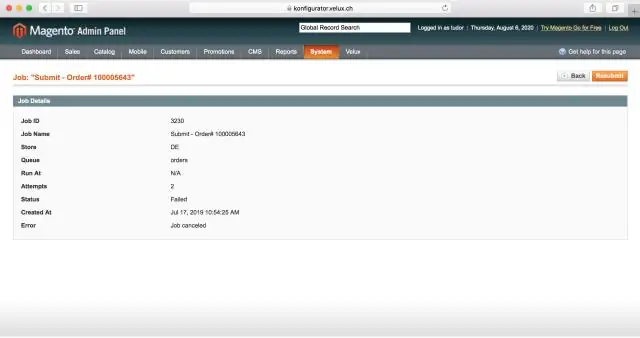

Konfigurator. Av Vangie Beal Ett namn för en typ av mjukvaruverktyg som används i e-handel eller namnet som används för att endast beskriva motorn i ett försäljningskonfigurationssystem. Senast ändrad: 2025-01-22 17:01

Du kan redigera Microsoft Office Word-dokument med iPhone-versionen av Word. Du behöver ett Office 365-konto för att redigera dokument med Word. Du kan också redigera textdokument med hjälp av Google Dokument på iPhone. Senast ändrad: 2025-01-22 17:01

Botten av tvåvånings g kallas en slinga; det mycket korta slaget på toppen kallas örat. Senast ändrad: 2025-06-01 05:06

Monkey's Audio som representeras av. apefile extension är ett förlustfritt ljudformat (även känt som APE-codec, MAC-format). Det betyder att den inte kastar ljuddata som förlustiga ljudformat som MP3, WMA, AAC och andra. Senast ändrad: 2025-01-22 17:01

VLC kommer att bränna DVD-skivor men konverterar inte videofiler till ett DVD-format. En tredjepartsprogramvara som Nero, Adobe Encore eller Sonys Media Center Suite måste hantera konverteringen. Det finns heller ingen inbyggd Windows- eller Mac-programvara som gör detta. Senast ändrad: 2025-01-22 17:01

SQL Server BIT-datatyp är en heltalsdatatyp som kan ha värdet 0, 1 eller NULL. Om en tabell har 9 upp till 16 bitars kolumner, lagrar SQL Server dem som 2 byte, och så vidare. SQL Server konverterar ett strängvärde TRUE till 1 och FALSE till 0. Den konverterar också alla värden som inte är noll till 1. Senast ändrad: 2025-01-22 17:01

Utför följande steg för att ta bort alla gatewayposter i routingtabellen: För att visa routinginformationen, kör följande kommando: netstat -rn. För att tömma routingtabellen, kör följande kommando: route -f. Senast ändrad: 2025-01-22 17:01

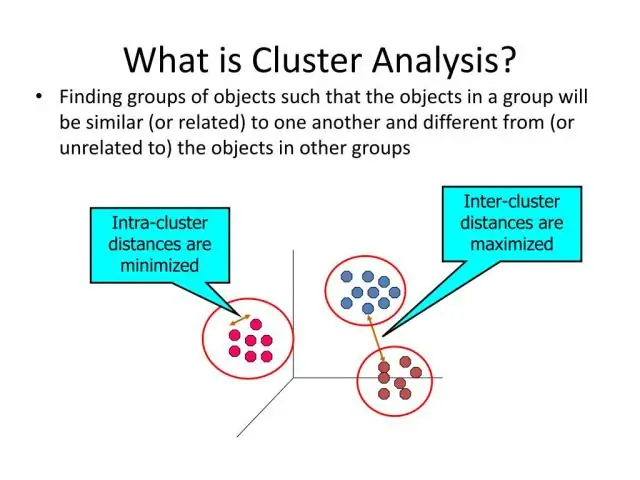

Clustering är processen att göra en grupp abstrakta objekt till klasser av liknande objekt. Punkter att komma ihåg. Ett kluster av dataobjekt kan behandlas som en grupp. När vi gör klusteranalys delar vi först upp datauppsättningen i grupper baserat på datalikhet och tilldelar sedan etiketterna till grupperna. Senast ändrad: 2025-01-22 17:01

Du har två grundläggande metoder: rak filning och ritfilning. Senast ändrad: 2025-01-22 17:01

Bästa överlag: Avery T-Shirt-överföringar för bläckstråleskrivare För ett pålitligt, lättanvänt järnöverföringspapper, hamnar Avery överst på listan. Det är designat för ljusare tyger och fungerar med bläckstråleskrivare. Senast ändrad: 2025-01-22 17:01

Ett vitlistat ESN / IMEI har officiellt registrerats med en enhet av tillverkaren. Nästan alla smartphones som kan säljas på Swappa är vitlistade. En svartlistad ESN/IMEI har rapporterats förlorad eller stulen med det globala registret. En svartlistad enhet kan inte aktiveras och kan inte säljas här på Swappa. Senast ändrad: 2025-01-22 17:01

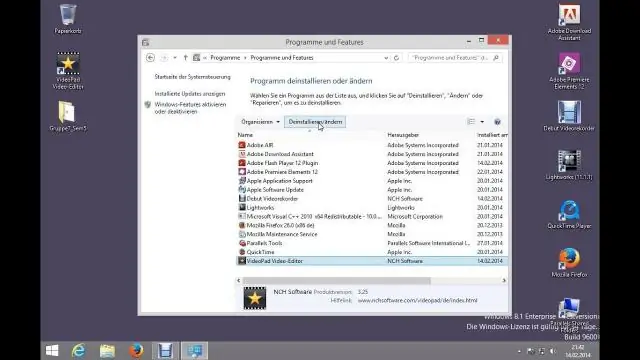

Avinstallera Microsoft Visual C++ Tryck på Windows+R på tangentbordet för att öppna kommandot Kör. Skriv i Kontrollpanelen och klicka på OK. Välj Avinstallera ett program. Klicka på Avinstallera och följ instruktionerna på skärmen för att avinstallera programmet. Senast ändrad: 2025-01-22 17:01

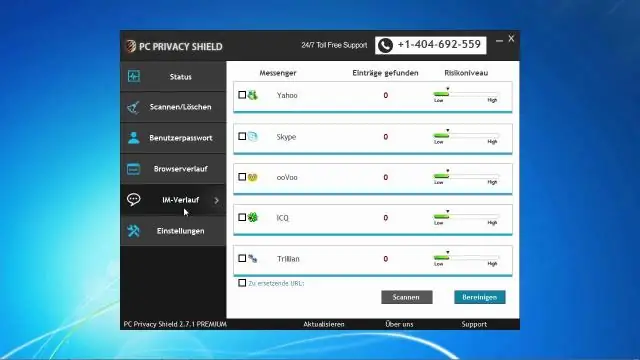

I vissa fall kan Kaspersky Total Security sakta ner datorns arbete på grund av bristen på systemresurser. Du kan förbättra din dators prestanda genom att göra följande: Öppna Inställningar Kaspersky Total Security. Senast ändrad: 2025-01-22 17:01

Skillnaden mellan @ViewChildren och @ContentChildren är att @ViewChildren letar efter element i Shadow DOM medan @ContentChildren letar efter dem i Light DOM. Senast ändrad: 2025-01-22 17:01

Antivirus, anti-malware, spamfilter, brandvägg och föräldrakontroll i realtid med McAfee TotalProtection. Få hjälp av en säkerhetsexpert att ta bort virus och spionprogram, allt från bekvämligheten av ditt hem med McAfee Virus Removal Service. Senast ändrad: 2025-01-22 17:01

Klänning anses vara en aspekt av icke-verbal kommunikation och har social betydelse för publiken. Klänning inkluderar också de saker som människor bär som smycken, slipsar, handväskor, hattar och glasögon. Kläder förmedlar icke-verbala ledtrådar om en talares personlighet, bakgrund och ekonomiska status. Senast ändrad: 2025-01-22 17:01

Nabi är en fantastisk surfplatta som barnen kan göra sin egen. Skickas från Amazon i tid och i gott skick. Senast ändrad: 2025-01-22 17:01

Buffertspillsattack med exempel. När mer data (än vad som ursprungligen tilldelats för att lagras) placeras av ett program eller systemprocess, flödar extra data över. Det gör att en del av dessa data läcker ut till andra buffertar, vilket kan korrumpera eller skriva över vilken data de höll. Senast ändrad: 2025-06-01 05:06

En etablerad dataordbok kan ge organisationer och företag många fördelar, inklusive: Förbättrad datakvalitet. Förbättrat förtroende för dataintegritet. Förbättrad dokumentation och kontroll. Minskad dataredundans. Återanvändning av data. Konsekvens i dataanvändning. Enklare dataanalys. Förbättrat beslutsfattande baserat på bättre data. Senast ändrad: 2025-01-22 17:01

Supernyckelordet i Java är en referensvariabel som används för att referera till omedelbart överordnat klassobjekt. När du skapar instansen av underklass skapas en instans av överordnad klass implicit som refereras av superreferensvariabel. Senast ändrad: 2025-01-22 17:01

DDoS-attacker är olagliga. Om du genomför en DDoS-attack, eller gör, tillhandahåller eller skaffar stress- eller bootertjänster kan du få fängelsestraff, böter eller bådadera. Senast ändrad: 2025-01-22 17:01

Examensformat 2019 års AP Computer Science Principles Exam är 2 timmar långt och innehåller cirka 74 flervalsfrågor. Det finns två typer av frågor: Välj ett svar bland fyra alternativ. Senast ändrad: 2025-01-22 17:01