Apple sänkte inte bara sitt officiella pris till $199 förra månaden, utan under Amazon Prime Day sjönk denna klocka till ett rekordlågpris på $169. Under en begränsad tid har Amazon Apple Watch Series 3 (GPS/38mm) till försäljning för $189. Det är $10 rabatt på det nya lägre priset och det näst bästa priset vi har sett för Apples klocka. Senast ändrad: 2025-01-22 17:01

Så här installerar du en Photoshop-pensel: Välj filen som ska installeras och packa upp filen. Placera filen på en plats med andra penslar. Öppna Adobe Photoshop och lägg till penslar med hjälp av menyn Redigera, klicka sedan på Presets and Preset Manager. Klicka på "Ladda" och navigera till de nya penslarna och öppna. Senast ändrad: 2025-01-22 17:01

ConfigureAwait(false) involverar en uppgift som redan är slutförd när den har väntat (vilket faktiskt är otroligt vanligt), då kommer ConfigureAwait(false) att vara meningslöst, eftersom tråden fortsätter att exekvera kod i metoden efter detta och fortfarande i samma sammanhang som fanns där tidigare. Senast ändrad: 2025-01-22 17:01

Åtgärda "inget internetsäkert" wifi-problem Steg 1:öppna nätverk och delningscenter. Högerklicka på nätverksikonen i Windows systemfält och välj OpenNetwork and Sharing Center från snabbmenyn som öppnas. Steg 2: Ändra adapterinställningar. Steg 3: Öppna egenskaperna för nätverkskortet. Steg 4: Inaktivera IPv6. Senast ändrad: 2025-01-22 17:01

Vi introducerar den anmärkningsvärda Blink 500, ett ultrakompakt 2,4 GHz trådlöst mikrofonsystem som fungerar utan ansträngning med dina DSLR, spegellösa och videokameror, smarta telefoner och surfplattor som låter dig spela in ljud i sändningskvalitet från upp till två mikrofoner trådlöst. Senast ändrad: 2025-01-22 17:01

Utvecklare: Prototyp Core Team. Senast ändrad: 2025-01-22 17:01

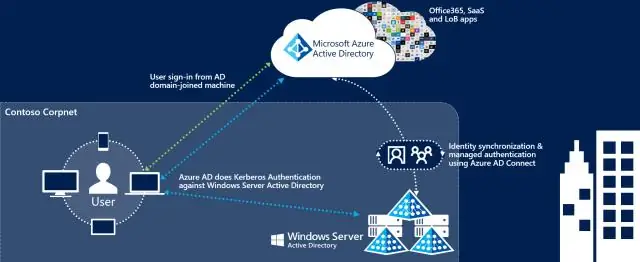

Azure Functions gör apputvecklingsprocessen mer produktiv och låter dig starta serverlösa applikationer på Microsoft Azure. Det hjälper till att bearbeta data, koordinera med olika system för IoT, integrera olika processer och system och bygga enkla API:er och mikrotjänster. Senast ändrad: 2025-01-22 17:01

Internetcensur och övervakning har strängt implementerats i Kina som blockerar sociala webbplatser som Gmail, Google, YouTube, Facebook, Instagram och andra. Den överdrivna censurpraxisen av den stora brandväggen i Kina har nu även uppslukat VPN-tjänsteleverantörerna. Senast ändrad: 2025-01-22 17:01

Mobilutvecklare är höginkomsttagare Inte överraskande, de högst betalda rollerna inom teknik tillhörde chefer (VP of Engineering, CTO, CIO, etc.), med en genomsnittlig lön på $150 314. De följdes av ingenjörschefer, som har en genomsnittlig lön på 143 122 USD. Senast ändrad: 2025-01-22 17:01

Lottie för webben, Android, iOS, React Native och Windows Lottie är ett mobilbibliotek för webben och iOS som analyserar Adobe After Effects-animationer exporterade som json med Bodymovin och renderar dem inbyggt på mobilen. Senast ändrad: 2025-01-22 17:01

Här är de ovan nämnda mobiltelefonerna som är bäst lämpade för att spela PUBG tillsammans med många andra funktioner. OnePlus 6T. Kolla pris på Amazon. POCO F1 från Xiaomi. Kolla pris på Flipkart. Honor Play. Kolla pris på Amazon. Vivo V11 Pro. Samsung Galaxy M20. Vivo V9Pro. Honor 8X. Redmi Note 6 Pro. Senast ändrad: 2025-01-22 17:01

En VPN är ett enormt kraftfullt verktyg för att säkra ditt onlineliv, och CyberGhost är en av de bästa VPN:erna på marknaden. Den lägger en smart tonvikt på videostreaming, men stöder det med en enkel app och en stark funktionsuppsättning. Det kostar mer än andra utmärkta VPN, dock, och dess design är inte den mest intuitiva. Senast ändrad: 2025-01-22 17:01

Bransch: Cloud computing. Senast ändrad: 2025-01-22 17:01

Sky Talk är endast tillgängligt för kunder som betalar med autogiro/kontinuerligt kreditkortsfullmakt. Samtal till 0845- och 0870-nummer är föremål för Skys åtkomstavgift på 15 ppm och den ägande operatörens serviceavgift. Senast ändrad: 2025-01-22 17:01

Hur fungerar kabelinternet? Först skickar din internetleverantör en datasignal via koaxialkabeln, eller koaxialkabeln, in i ditt hem – närmare bestämt till ditt modem. Modemet använder sedan en Ethernet-kabel för att ansluta till din dator eller router, vilket är det som ger dig tillgång till höghastighetsinternet. Senast ändrad: 2025-01-22 17:01

Halvledare är kända för att innehålla vissa speciella egenskaper som gör dem användbara i en elektronisk anordning. Halvledare har en resistivitet högre än en isolator men mindre än en ledare. Dessutom ändras den strömledande egenskapen hos halvledare när en lämplig förorening läggs till den. Senast ändrad: 2025-01-22 17:01

Exploratorium ligger vid Pier 15 på Embarcadero (vid Green Street) i San Francisco, och det finns så många sätt att ta sig hit: du kan komma med BART, färja, stadsbuss, privat buss eller bil. BART är ett utmärkt sätt att ta sig till Exploratorium från punkter i San Francisco och det större Bay Area. Senast ändrad: 2025-06-01 05:06

Ett flerpunktslåssystem bultar fast dörren i karmen och låser på flera punkter vid nyckelomvändning, vilket ger en hög säkerhetsnivå. Det är vanligt i moderna hus eftersom du vanligtvis hittar den här typen av lås på UPVC- och kompositdörrar. Senast ändrad: 2025-01-22 17:01

Plattform: Unix och Unix-liknande. Senast ändrad: 2025-01-22 17:01

Det grafiska användargränssnittet (GUI /ˈguːa?/ gee-you-eye) är en form av användargränssnitt som tillåter användare att interagera med elektroniska enheter genom grafiska ikoner och ljudindikatorer som primär notation, istället för textbaserade användargränssnitt, skrivna kommandoetiketter eller textnavigering. Senast ändrad: 2025-01-22 17:01

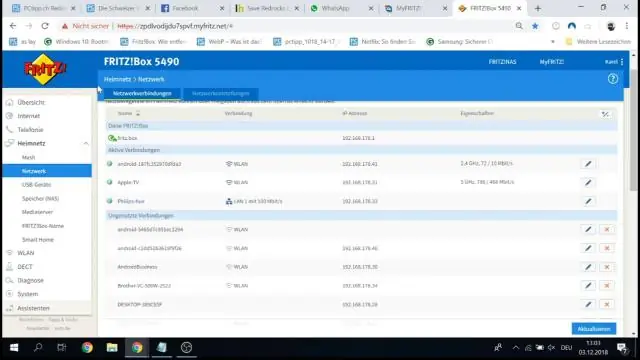

Internetåtkomstpolicy Öppna din webbläsare och skriv in IP-adressen för din router för att komma åt det administrativa gränssnittet. Navigera till policyverktyget för Internetåtkomst på andra enheter. Klicka på knappen "Redigera lista" för att lägga till MAC-adresserna för de enheter du vill begränsa. Senast ändrad: 2025-01-22 17:01

Grekerna, som låtsades överge kriget, seglade till den närliggande ön Tenedos och lämnade Sinon bakom sig, som övertalade trojanerna att hästen var ett erbjudande till Athena (krigsgudinna) som skulle göra Troja ointaglig. Trots varningarna från Laocoön och Cassandra togs hästen innanför stadens portar. Senast ändrad: 2025-01-22 17:01

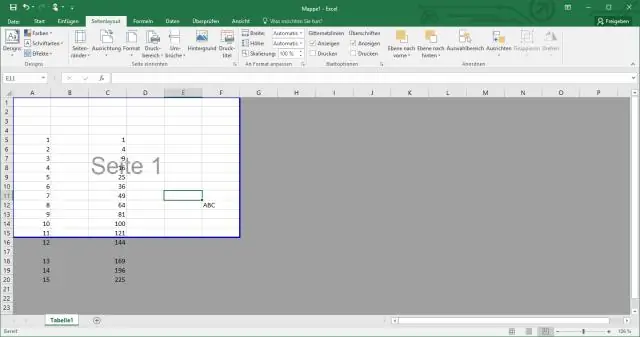

För att visa rader klicka på pilikonen som visas över de dolda radnumren. För att dölja en kolumn, högerklicka på kolumnbokstaven överst i kalkylarket och välj Dölj kolumn. Senast ändrad: 2025-01-22 17:01

Jamendo är en pionjärmusikwebbplats och för närvarande en av de största framväxande musikplattformarna. Den tillhandahåller gratis musik för personlig underhållning och olika licenser för projekt eller företag. Jamendo stödjer oanslutna, oberoende artister genom att erbjuda dem en global DIY-plats för att visa och sälja sina skapelser. Senast ändrad: 2025-01-22 17:01

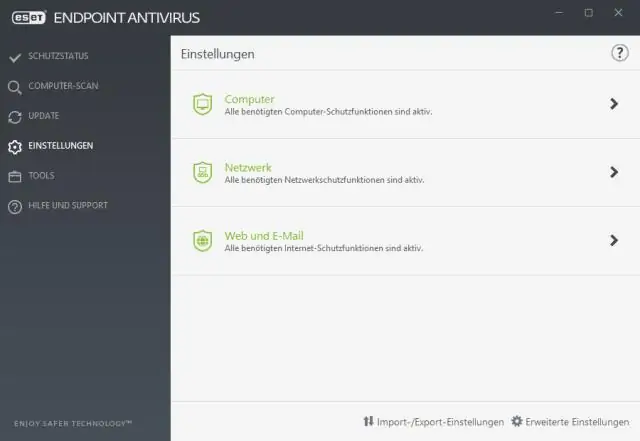

Klicka på Start → Alla program → ESET→ ESET Endpoint Antivirus/ESET Endpoint Security→ Avinstallera. Installationsguiden visas. Klicka på Nästa och sedan på Ta bort. Markera kryssrutan som bäst beskriver varför du utför en avinstallation och klicka sedan på Nästa. Senast ändrad: 2025-01-22 17:01

Topp 10 Alexa-aktiverade robotdammsugare iRobot Roomba 690 robotdammsugare med Wi-Fi-anslutning och tillverkargaranti. Shark ION ROBOT 750 Dammsugare med Wi-Fi-anslutning + Röststyrning (RV750) iRobot Roomba 980 Robotdammsugare med Wi-Fi-anslutning. Neato Botvac D5 ansluten navigeringsrobotdammsugare. Samsung POWERbot Star Wars Limited Edition – Darth Vader. Senast ändrad: 2025-06-01 05:06

Många SQL-operationer är komplexa och kan inte bearbetas av Always Encrypted. SQL Server Transparent Data Encryption (TDE) och Cell Level Encryption (CLE) är anläggningar på serversidan som krypterar hela SQL Server-databasen i vila, eller valda kolumner. Senast ändrad: 2025-01-22 17:01

Information. Dokument, bilder, kalkylblad och alla andra filer försvinner när du raderar hårddisken. Vissa data kan dock förbli dolda på hårddisken. Att ta bort eller formatera om är inte särskilt effektivt för att permanent ta bort filer, enligt U.S. Department of Homeland Security. Senast ändrad: 2025-01-22 17:01

Den senast visade läser Aktiv nu till 15 minuter sedan den senaste gången personen har använt appen eller använt hangouts popup-fönster i chrome eller nått det från Gmail eller på något annat sätt. Den senast visade ändras till Aktiv för 15 minuter sedan direkt efter det. Senast ändrad: 2025-01-22 17:01

Katsina-staten skapades ur den tidigare Kaduna-staten onsdagen den 23 september 1987 av General Badamasi Babangidas federala militära administration. Senast ändrad: 2025-01-22 17:01

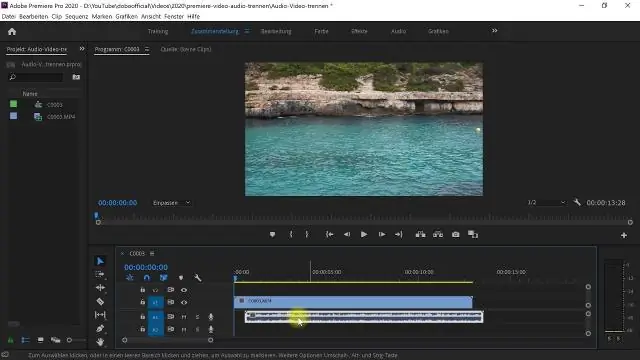

2Separera ljud från video genom att klicka. Högerklicka nu på videofilen som du vill extrahera ljudspåret och välj "Audio Ta bort". Omedelbart kommer du att märka att en ljudfil visas på musiktidslinjen. Ja, det här är originalljudfilen du behöver. Nu har du separerat ljudspåret från videofilen framgångsrikt. Senast ändrad: 2025-01-22 17:01

Wi-fi-signaler går ner såväl som upp, så om du lägger den på golvet kommer en del av signalen att gå genom golvbrädorna. Om du lägger den i ett skåp kommer wifi-hastigheten och avståndet som signalen kan färdas att minska. Tips 5: Undvik fönster: Placera routern nära ett fönster så skickas en del av signalen utanför. Senast ändrad: 2025-01-22 17:01

När du har laddat ner och installerat Prey på din enhet måste du ange dina kontouppgifter. För att göra detta: På bärbara eller stationära datorer, besök vår nedladdningssida från den enhet du vill skydda. Ladda ner Prey från Google Play på Android-telefoner och -surfplattor. Ladda ner Prey från AppStore på iOS-telefoner och surfplattor. Senast ändrad: 2025-01-22 17:01

Uppkopplade enheter är fysiska objekt som kan ansluta till varandra och andra system via Internet. De ansluter till Internet och varandra via olika trådbundna och trådlösa nätverk och protokoll, såsom WiFi, NFC, 3G och 4G-nätverk. Senast ändrad: 2025-06-01 05:06

Google Maps AR är utformad för att du ska kunna använda förstärkt verklighet för att hjälpa dig att navigera när du går. Den använder kameran på baksidan av telefonen för att identifiera var du är, överlagra riktning och detaljer på displayen, snarare än att bara presentera en karta. Senast ändrad: 2025-01-22 17:01

Denna handledning för C# Collections förklarar hur man arbetar med C#-samlingsklasser List, ArrayList, HashTable, SortedList, Stack och Queue. C#-samlingstyper är utformade för att lagra, hantera och manipulera liknande data mer effektivt. Lägga till och infoga objekt i en samling. Ta bort föremål från en samling. Senast ändrad: 2025-01-22 17:01

Skapa iOS-appikoner för iOS 7 Namnstorlek(px) Användningsikon-60@2x.png 120x120 iPhone-appikon Ikon-76.png 76x76 iPad-appikon-76@2x.png 152x152 iPad-appikon för Retina-skärm iTunesArtwork.png 512x512 appinlämning. Senast ändrad: 2025-06-01 05:06

Skapa en remarketinglista för webbplats Logga in på Google Ads. Klicka på verktygsikonen och klicka sedan på Delat bibliotek. Klicka på Målgruppshanterare. Klicka på Målgruppslistor. För att lägga till en webbplatsbesökarlista, klicka på plusknappen och välj Webbplatsbesökare. På sidan som öppnas börjar du med att ange ett beskrivande namn på en marknadsföringslista. Senast ändrad: 2025-01-22 17:01

Ett ObjectID är ett unikt, inte null heltalsfält som används för att unikt identifiera rader i tabeller i en geodatabas. Värdena i detta fält underhålls av ArcGIS. Objekt-ID:t används av ArcGIS för att göra saker som att bläddra, visa urvalsuppsättningar och utföra identifieringsoperationer på funktioner. Senast ändrad: 2025-01-22 17:01

Så här gör du: Logga in med ditt Microsoft-kontos e-postadress och lösenord. Välj Säkerhet. Klicka på Uppdatera info. Klicka på Verifiera bredvid din säkerhetsinformation. Du får en säkerhetskod via sms eller e-post för att verifiera att du är kontoägaren. Ange koden när du får den och klicka sedan på Verifiera. Senast ändrad: 2025-01-22 17:01