Layered security är en säkerhetsstrategi som innebär att man kombinerar olika säkerhetskontroller för att bilda ett omfattande flerlagers försvar mot cybersäkerhetshot. Om ett lager av säkerhet misslyckas, håller ett annat lager systemet och dess data säkra. Senast ändrad: 2025-06-01 05:06

Metoden between() för Period-klassen i Java används för att få en period bestående av antalet år, månader och dagar mellan två givna datum (inklusive startdatum och exklusive slutdatum). Denna period erhålls enligt följande: Dela nu upp antalet månader i år och månader baserat på ett 12 månaders år. Senast ändrad: 2025-01-22 17:01

Bästa trådlösa backupkameror Garmin - BC 30 Trådlös Back-Up Kamera för SelectGarmin GPS - Svart. EchoMaster - Trådlös back-up kamera. Garmin - BC 40 trådlös back-up kamera för SelectGarmin GPS. BOYO - Digital trådlös backkamera med 7-tums LCD-skärm - Svart. Metra - Registreringsskylt Back-up kamera - Svart. Senast ändrad: 2025-01-22 17:01

Emblem. Emblem är specifika gester med specifik betydelse som medvetet används och medvetet förstås. De används som substitut för ord och ligger nära teckenspråk än vardagligt kroppsspråk. Senast ändrad: 2025-01-22 17:01

Så här rensar du cacheminnet i Internet Explorer 11 Tryck på tangenterna [Ctrl], [Skift] och [Del] samtidigt. Ett popup-fönster öppnas. Ta bort alla markeringar utom valet 'Tillfälliga internetfiler och webbplatsfiler'. Klicka på knappen "Ta bort" för att tömma webbläsarens cacheminne. Ladda om sidan. Senast ändrad: 2025-01-22 17:01

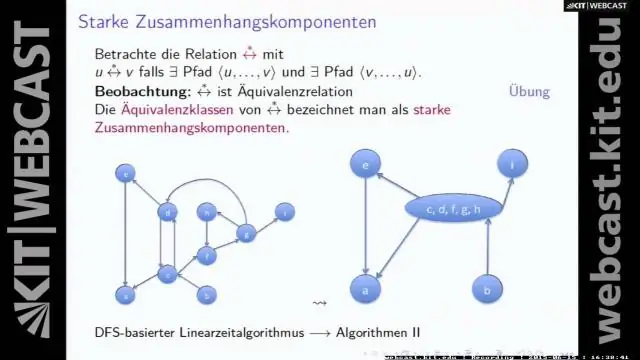

BFS står för Breadth First Search. DFS står för Depth First Search. 2. BFS (Bredth First Search) använder ködatastruktur för att hitta den kortaste vägen. BFS kan användas för att hitta en källas kortaste väg i en oviktad graf, eftersom vi i BFS når en vertex med minsta antal kanter från en källvertex. Senast ändrad: 2025-01-22 17:01

Steg 1 I Start-menyn, sök efter regedit. Klicka för att köra regedit-redigeraren. Steg 2 I regedit editor, gå till HKEY_LOCAL_MACHINE> MJUKVARA> Wow6432Node> Kingsoft>Office, högerklicka på Office för att ta bort det. Gå sedan till HKEY_CURRENT_USER > PROGRAMVARA > Kingsoft> Office, högerklicka på Office för att ta bort det. Senast ändrad: 2025-01-22 17:01

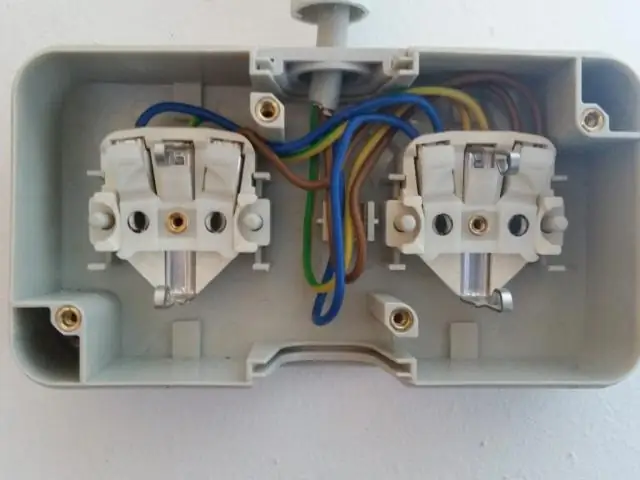

Stäng av strömmen till kretsen vid brytarpanelen. Gör pigtails. Klipp fem sex-tums längder av 14 solid THHN grön tråd. Koppla ihop de vita, eller neutrala, ledningarna i gängboxen. Tejpa fast trådmuttern på ledningarna med eltejp. Tryck in de fyra vita ledningarna på baksidan av gänglådan. Senast ändrad: 2025-01-22 17:01

Transaktionsbearbetning online är databasprogramvara utformad för att stödja transaktionsrelaterade applikationer på Internet. OLTP-databassystem används ofta för orderinmatning, finansiella transaktioner, kundrelationshantering och detaljhandel via Internet. Senast ändrad: 2025-01-22 17:01

Integritetsbegränsningar är en uppsättning regler. Det används för att upprätthålla kvaliteten på informationen. Integritetsbegränsningar säkerställer att datainsättning, uppdatering och andra processer måste utföras på ett sådant sätt att dataintegriteten inte påverkas. Senast ändrad: 2025-06-01 05:06

Joyus vill bli den banbrytande plattformen för videodriven e-handel. Den producerar videor som "The Perfect Silk Blouse Revealed" och "Figure Flattering Dresses for Any Age" för att marknadsföra varor. Användarområdet kan också köpa utvalda produkter på webbplatsen. Senast ändrad: 2025-01-22 17:01

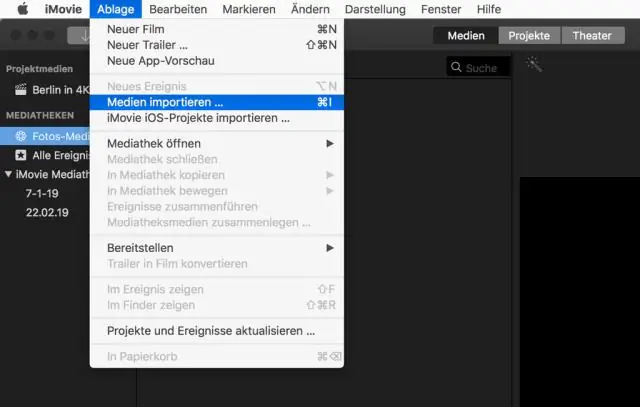

Enligt Apples supportwebbplats stöder iMovie import och redigering av MOV-filmfiler. Men det stöder bara vissa. mov-fil som är kodad med DV, MPEG-2, MPEG-4, H. 264 eller AIC. Senast ändrad: 2025-01-22 17:01

Om du helt enkelt filtrerar data och data får plats i minnet kan Postgres analysera ungefär 5-10 miljoner rader per sekund (förutsatt en rimlig radstorlek på säg 100 byte). Om du aggregerar ligger du på cirka 1-2 miljoner rader per sekund. Senast ändrad: 2025-01-22 17:01

Precis som sin mer kraftfulla föregångare är T6 en APS-C-skärsensor DSLR på nybörjarnivå som fungerar med Canon EF- och EF-S-objektiv. Inuti T6 finns en 18 MP-sensor och niopunkts autofokussystem som drivs av Canons DIGIC 4+ bildprocessor. Dess ursprungliga ISO-intervall är 100 till 6 400, kan utökas till ISO 12 800. Senast ändrad: 2025-06-01 05:06

För att skapa en lista för grupputskick i Yahoo Mail, gör följande: Välj Kontakter längst upp till höger i Yahoo Mails navigeringsfält. Välj listor. Välj Skapa lista i rutan nedanför Listor. Senast ändrad: 2025-01-22 17:01

Följande är typiska Windows-tangentbordsgenvägar och deras Macintosh-motsvarigheter som gäller för operativsystemet. Systemgenvägar. Åtgärd Windows Macintosh Minimera fönster Windows-logotangenten +M COMMAND+M Ny mapp CONTROL+N COMMAND+SHIFT+N Öppna fil CONTROL+O COMMAND+O Klistra in Urklippsinnehåll CONTROL+V COMMAND+V. Senast ändrad: 2025-01-22 17:01

Stereokort med bara två ljudkanaler har bara de gröna (utgång), blå (ingång) och rosa (mikrofon) uttagen. Några ljudkort med 8 (7.1) ljudkanaler har inte den grå (Middle Surround-högtalare) kontakten. Senast ändrad: 2025-01-22 17:01

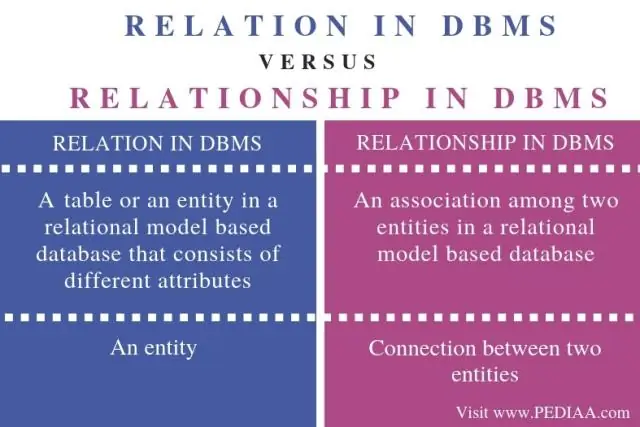

I en relationsdatabas bör separata tabeller representera separata enheter. Allt handlar om data, om du har liknande data i flera grupper finns det ingen logik i att lagra dem i flera tabeller. Alltid bättre att lagra samma typ av data i en tabell (entitet). Senast ändrad: 2025-01-22 17:01

För att skapa ett anpassat Weebly-tema, gå först till fliken Design i redigeraren och välj ett av Weeblys tillgängliga teman. Sedan, tillbaka på fliken Design, klicka på knappen "Redigera HTML/CSS" nära botten av sidofältet: Detta öppnar redigeraren. Senast ändrad: 2025-01-22 17:01

All kunddata som lagras i Atlassian molnprodukter och tjänster krypteras under överföring över offentliga nätverk med Transport Layer Security (TLS) 1.2+ med Perfect Forward Secrecy (PFS) för att skydda den från obehörigt avslöjande eller modifiering. All backup-data är krypterad. Senast ändrad: 2025-01-22 17:01

Sidlayouter. Sidlayouter styr layouten och organisationen av knappar, fält, s-kontroller, Visualforce, anpassade länkar och relaterade listor på objektpostsidor. De hjälper också till att avgöra vilka fält som är synliga, skrivskyddade och obligatoriska. Använd sidlayouter för att anpassa innehållet på postsidor för dina användare. Senast ändrad: 2025-01-22 17:01

Som vi vet används metoderna update() och merge() i viloläge för att konvertera objektet som är i fristående tillstånd till beständighetstillstånd. Merge bör användas i så fall. Den slår samman ändringarna av det fristående objektet med ett objekt i sessionen, om det finns. Senast ändrad: 2025-01-22 17:01

1 byte = 8 bitar. 1 kilobyte (K / Kb) = 2^10 byte =1 024 byte. 1 megabyte (M/MB) = 2^20 byte = 1 048 576 byte. 1 gigabyte (G/GB) = 2^30 byte = 1 073 741 824 byte. Senast ändrad: 2025-01-22 17:01

För att minimera det aktuella fönstret - håll ner Windows-tangenten och tryck på nedåtpilen. För att maximera samma fönster (om du inte gick vidare till något annat fönster) - håll ner Windows-tangenten och tryck på uppåtpilen. Ett annat sätt är att anropa kontrollboxens meny genom att trycka på Alt+Mellanslag och sedan trycka på "n" för att minimera eller "x"” för att maximera. Senast ändrad: 2025-01-22 17:01

Nätverksrevision är en process där ditt nätverk kartläggs både vad gäller mjukvara och hårdvara. Processen kan vara skrämmande om den görs manuellt, men som tur är kan vissa verktyg hjälpa till att automatisera en stor del av processen. Administratören behöver veta vilka maskiner och enheter som är anslutna till nätverket. Senast ändrad: 2025-01-22 17:01

Ja, men du måste ansöka om att ändra VARJE annan adressvidarebefordran till din nuvarande adress. Om du har 2 tidigare adresser, och förstastadsadressen vidarebefordras till den andra, ANSÖK om att båda adresserna vidarebefordras till din nya nuvarande adress. Det är så det görs bäst. Senast ändrad: 2025-01-22 17:01

Övervaka disk I/O-användning på servrar med Linux och Windows OS. Först av allt, skriv toppkommandot i terminalen för att kontrollera belastningen på din server. Om utdata inte är tillfredsställande, titta på wa-status för att veta statusen för Reading and Write IOPS på hårddisken. Senast ändrad: 2025-01-22 17:01

Tryck ned stativet mot monitorn tills det låses på plats, (foten av stativet kommer att sträcka sig förbi nivån på skrivbordet och du kan höra ett "klick" när spärren är inkopplad). Lyft försiktigt upp på basen för att säkerställa att monteringslåset är helt inkopplat innan du ställer skärmen upprätt. Senast ändrad: 2025-01-22 17:01

Kerning är att justera utrymmet mellan bokstäverpar, eller tecken, för att göra dem mer visuellt tilltalande, och är särskilt viktigt för rubriker eller stora texter. (B) Optisk kerning justerar avståndet mellan intilliggande tecken baserat på deras former. Senast ändrad: 2025-01-22 17:01

Belastningstestning utförs för att fastställa ett systems beteende under både normala och förväntade toppbelastningsförhållanden. Det hjälper till att identifiera den maximala driftskapaciteten för en applikation såväl som eventuella flaskhalsar och bestämma vilket element som orsakar nedbrytning. Senast ändrad: 2025-01-22 17:01

Ett unärt förhållande är när båda deltagarna i förhållandet är samma enhet. Till exempel: Ämnen kan vara förkunskapskrav för andra ämnen. En ternär relation är när tre enheter deltar i relationen. Senast ändrad: 2025-01-22 17:01

För att klona ett e-postmeddelande: Klicka på ikonen "Klona e-post" i området Hem. Obs: Alternativt kan du hitta mappen/e-posten i området Kommunikation och klicka på "Klona" under rullgardinsmenyn Åtgärder. Ge din klonade e-post en titel. Välj vilken mapp det klonade e-postmeddelandet ska visas i. Klicka på "Spara och redigera" för att slutföra klonen av din e-post. Senast ändrad: 2025-01-22 17:01

Fast Wide eller Ultra Wide kan adressera upp till 15 enheter. - Ultra Narrow eller Ultra Wide är begränsad till 1,5 meter i kabellängd med fyra eller fler enheter. Senast ändrad: 2025-01-22 17:01

2017 Bara så, vem förvärvade Gartner? Gartner förvärvar CEB Gartner , världens ledande forsknings- och rådgivningsföretag inom informationsteknologi, har slutfört sin förvärv från CEB Inc., branschledaren när det gäller att tillhandahålla bästa praxis och insikter om talanghantering.. Senast ändrad: 2025-01-22 17:01

Så här kontrollerar du hur du delade en fil eller mapp: Logga in på dropbox.com. Klicka på Filer. Navigera till filen eller mappen du är intresserad av. Håll muspekaren över filen eller mappen och klicka på Dela. Om du ser en lista med medlemmar har du lagt till medlemmar i din fil eller mapp. Om du ser en grå cirkel med en länkikon i den delar du en länk. Senast ändrad: 2025-01-22 17:01

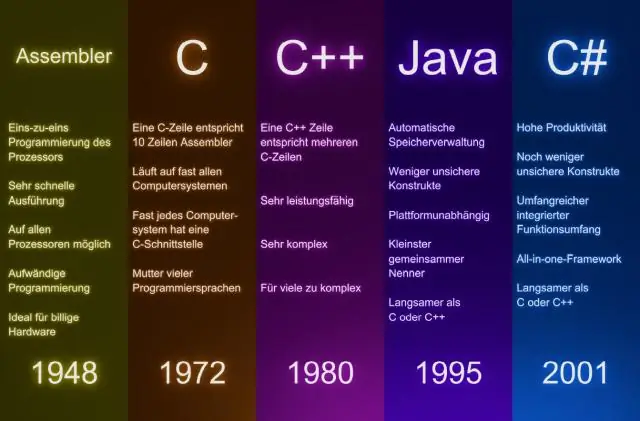

Teckenuppsättningen för alla datorspråk kan definieras som, Det är den grundläggande råvaran för alla språk och de används för att representera information. Dessa tecken kan kombineras till formvariabler. C använder konstanter, variabler, operatorer, nyckelord och uttryck som byggstenar för att bilda ett grundläggande C-program. Senast ändrad: 2025-01-22 17:01

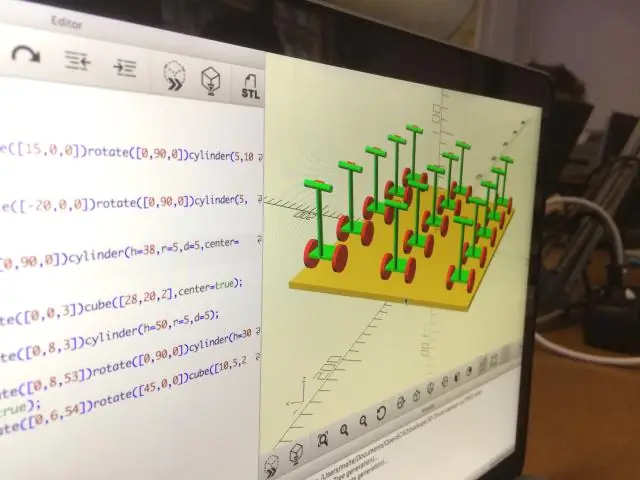

CAD, eller datorstödd design, hänvisar till all programvara som används av arkitekter, ingenjörer eller byggledare för att skapa precisionsritningar eller illustrationer av nya byggnader som antingen tvådimensionella ritningar eller tredimensionella modeller. Senast ändrad: 2025-01-22 17:01

Robotar kan snart ersätta lärare. Faktum är att de inte bara kunde ersätta dem, utan de borde och kommer. Robotlärare "blir aldrig sjuka, glöm inte mycket av vad de lärs ut, arbetar 24/7 och kan leverera från var som helst till var som helst där det finns en internetanslutning", säger Edtech-entreprenören DonaldClarke. Senast ändrad: 2025-01-22 17:01

Mac OS X Installera XQuartz på din Mac, som är den officiella X-serverprogramvaran för Mac. Kör Applications > Utilities > XQuartz.app. Högerklicka på XQuartz-ikonen i dockan och välj Applikationer > Terminal. I detta xterm-fönster, ssh in i det linux-system du väljer med -X-argumentet (säker X11vidarebefordran). Senast ändrad: 2025-01-22 17:01

Liksom i iPhone 7 och 7 Plus döljer iPhone 8 antennbandet i en nästan omärklig remsa nära den övre kanten och bakom glaset. Senast ändrad: 2025-01-22 17:01