Här är de 5 Cisco Global Gold Certified Partners. Senast ändrad: 2025-01-22 17:01

För att se pivottabellfältlistan: Klicka på valfri cell i pivottabelllayouten. Fältlistan med pivottabell ska visas till höger i Excel-fönstret när en pivotcell är markerad. Om rutan PivotTable Field List inte visas klickar du på fliken Analysera på Excel-bandet och sedan på kommandot Fältlista. Senast ändrad: 2025-06-01 05:06

Håll musen över Mitt konto. Klicka på Prenumerationer. Klicka på Lägg till enhet bredvid din McAfee-prenumeration. Välj enhetstyp. Klicka på Ladda ner. Välj den McAfee-produkt du vill installera och klicka sedan på Ladda ner igen. OBS: Om du vill installera om till en annan dator: Klicka på Skicka länk. Senast ändrad: 2025-01-22 17:01

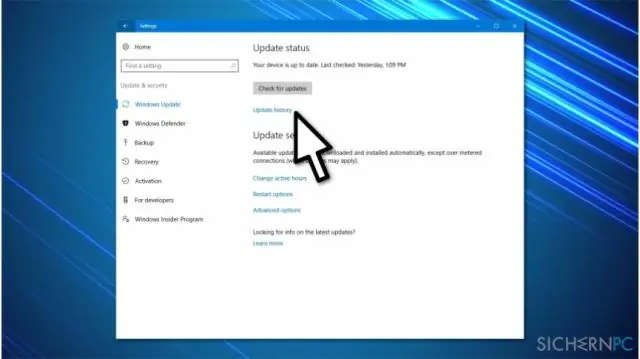

Så här aktiverar du kompatibilitetsvy i Internet Explorer 11(IE11) Klicka på ikonen Inställningar i det övre högra hörnet av IE11: Välj alternativet Inställningar för kompatibilitetsvy i rullgardinsmenyn. Markera kryssrutan "Använd Microsofts kompatibilitetslistor" för att aktivera funktionen för kompatibilitetsvy. Senast ändrad: 2025-01-22 17:01

Del 2. Återställ data från skadat SD-kort Kör programvara för återställning av SD-kort och skanna kortet. Starta EaseUS Data Recovery Wizard på din PC och välj ditt SD-kort. Kontrollera hittade SD-kortdata. Efter skanningsprocessen kan du klicka på "Filter" för att snabbt hitta önskade filer. Återställ SD-kortdata. Senast ändrad: 2025-01-22 17:01

Så här genererar du ett repadmin /showrepl-kalkylblad för domänkontrollanter Öppna en kommandotolk som administratör: På Start-menyn högerklickar du på Kommandotolken och klickar sedan på Kör som administratör. Vid kommandotolken skriver du följande kommando och trycker sedan på RETUR: repadmin /showrepl * /csv > showrepl.csv. Öppna Excel. Senast ändrad: 2025-01-22 17:01

Modala inloggningssidor. I användargränssnittsdesign är ett modalt fönster ett underordnat fönster som kräver att användaren interagerar med det innan de kan återgå till att använda det överordnade programmet, vilket förhindrar arbetsflödet i programmets huvudfönster. Senast ändrad: 2025-01-22 17:01

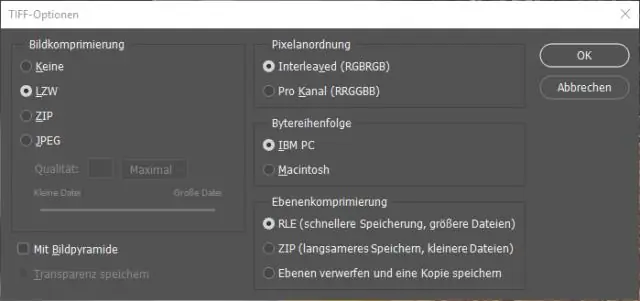

Spara i TIFF-format Välj Arkiv > Spara som, välj TIFF på Format-menyn och klicka på Spara. I dialogrutan TIFF-alternativ väljer du de alternativ du vill ha och klickar på OK. Bitdjup (endast 32-bitars) Anger bitdjupet (16, 24 eller 32-bitars) för den sparade bilden. Bildkomprimering. Senast ändrad: 2025-01-22 17:01

Justera bildskuggor och högdagrar Välj Bild > Justeringar >Skugga/Högdager. Justera mängden ljuskorrigering genom att flytta skjutreglaget för mängd eller ange ett värde i rutan Skuggor eller Högdager. För finare kontroll, välj Visa fler alternativ för att göra ytterligare justeringar. Senast ändrad: 2025-01-22 17:01

PayPal är PCI-kompatibelt. Vi har certifiering enligt många program och standarder, inklusive Visa Cardholder Information Security Program, Mastercard Site Data Protection Program och American Institute of Certified Public Accountant's Statement on Standards for Attestation Engagement No. Senast ändrad: 2025-01-22 17:01

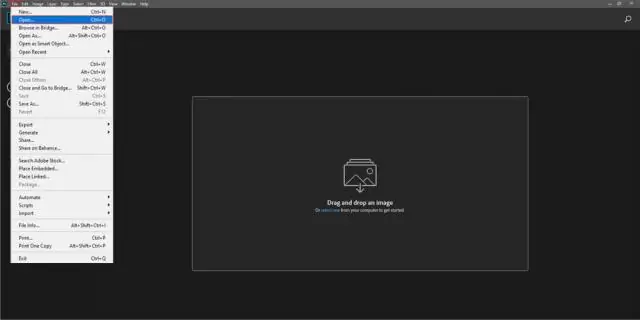

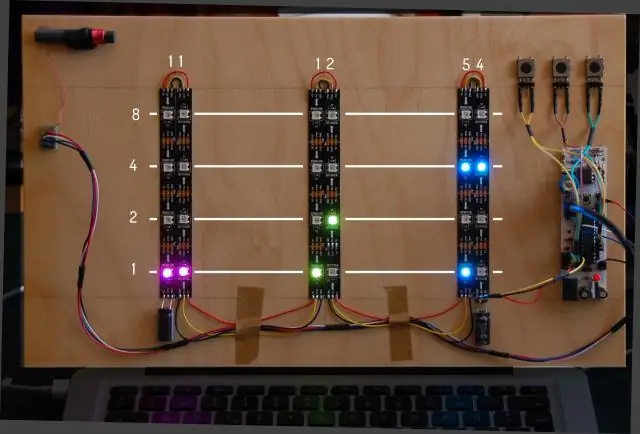

Steg ett: Få skisserna fysiskt i samma fil. Redigera Så skapa en ny skiss och spara den under namnet Blink_Fade. Öppna blinkande och tona skisser från Arkiv -> Exempel -> Grunder-menyn. Använd kopiera och klistra in för att flytta koden från var och en av de två skisserna till den nya och spara sedan den nya. Senast ändrad: 2025-01-22 17:01

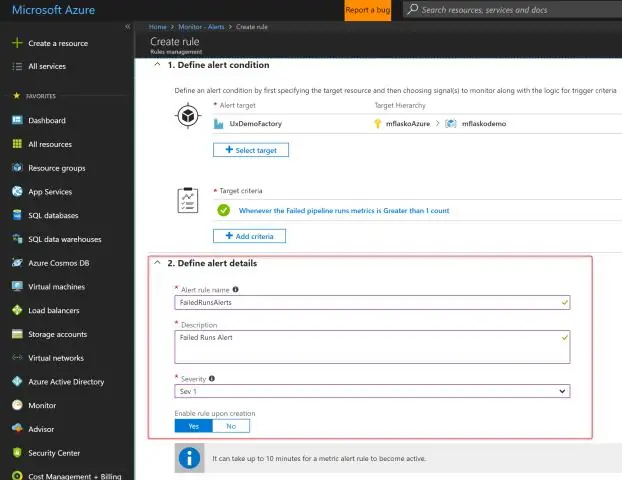

Skapa med Azure Portal I Azure Portal klickar du på Övervaka. Klicka på Varningar och klicka sedan på + Ny varningsregel. Klicka på Välj mål, i sammanhangsfönstret som läses in, välj en målresurs som du vill varna om. Senast ändrad: 2025-01-22 17:01

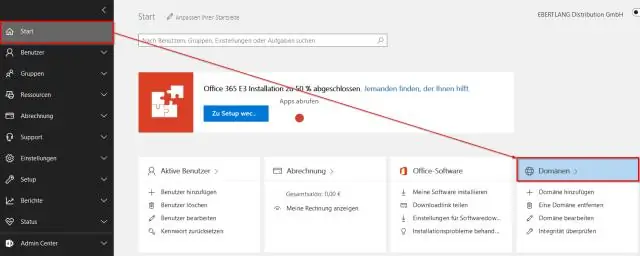

Lägg till en MX-post så att e-post för din domän kommer till Office 365 För att komma igång, gå till din domänsida på GoDaddy genom att använda den här länken. Under Domäner väljer du DNS under domänen som du vill redigera. Välj Lägg till. Välj MX (Mail Exchanger) från rullgardinsmenyn. Senast ändrad: 2025-01-22 17:01

Utesluta en författare i text Placera markören var som helst inom den markerade delen av din referens i ditt dokument. Klicka på knappen "Redigera citat" i Mendeleys verktygsfält. När popup-fönstret öppnas, klicka på referensen du vill redigera. Författarfältet kommer nu att tas bort från ditt citat i texten. Senast ändrad: 2025-01-22 17:01

Första intrycket är viktigt: Primacy-effekten. Primateffekten beskriver tendensen att information som vi lär oss först vägs tyngre än information som vi lär oss senare. En demonstration av företrädeseffekten utfördes av Solomon Asch (1946). Senast ändrad: 2025-01-22 17:01

Klassmedlemsåtkomstmodifierare Komponenterna i en klass, såsom dess instansvariabler eller metoder, kallas medlemmarna i en klass eller klassmedlemmar. En klassmedlem deklareras med en åtkomstmodifierare för att specificera hur den nås av de andra klasserna i Java. Senast ändrad: 2025-01-22 17:01

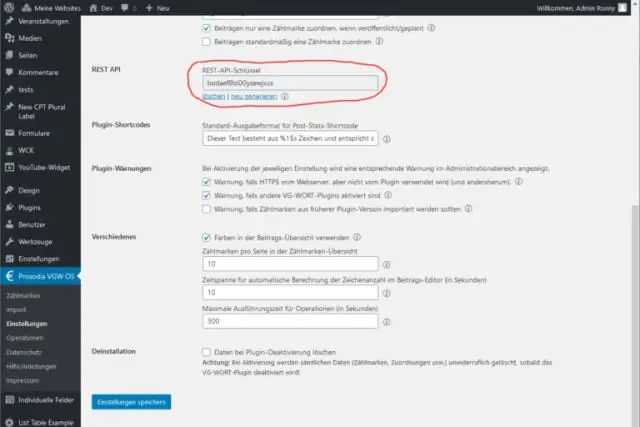

Nu har du ett REST API-anrop som genererar data i valfri webbläsare, Excel eller andra applikationer som kan göra webbfrågor. Senast ändrad: 2025-01-22 17:01

Fyll en kolumn med en serie siffror Markera den första cellen i intervallet som du vill fylla. Skriv in startvärdet för serien. Skriv ett värde i nästa cell för att skapa ett mönster. Markera cellerna som innehåller startvärdena. Dra fyllningshandtaget över intervallet som du vill fylla. Senast ändrad: 2025-06-01 05:06

JSP-motorn laddar JSP-sidan från disken och konverterar den till ett servletinnehåll. JSPengine kompilerar servleten till en körbar klass och vidarebefordrar den ursprungliga begäran till en servletmotor. En del av webbservern som kallas servletmotorn laddar Servletklassen och kör den. Senast ändrad: 2025-01-22 17:01

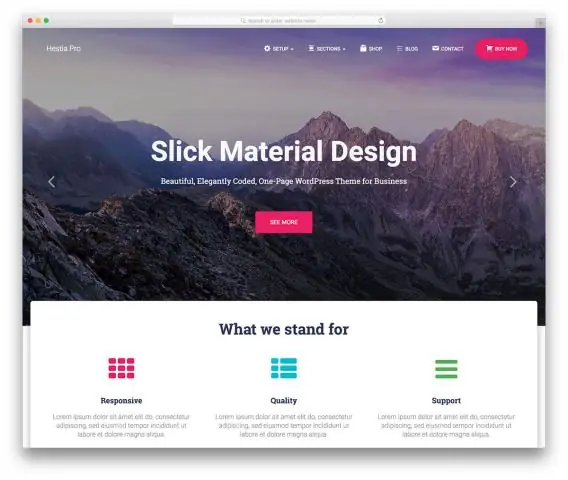

Tema. Ett tema dikterar utseendet och stilen på din webbplats. Ditt tema består av en rad saker, såsom typsnitt och storlekar, ditt färgschema och andra områden som påverkar estetiken på din webbplats. Ditt tema hjälper till att spegla din identitet genom din webbplats och hjälper till att förbättra din kunds upplevelse. Senast ändrad: 2025-01-22 17:01

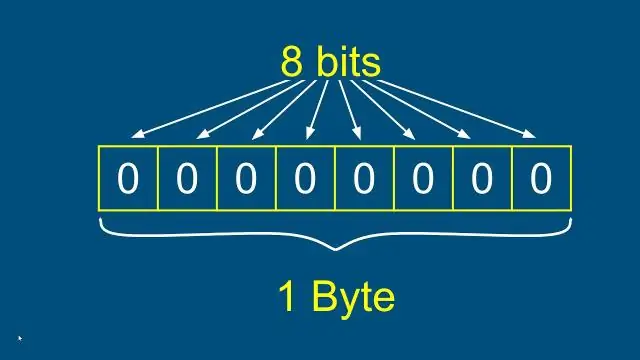

Mars 2015) Ett enbitsmeddelande är en typ av kommunikation som inte har något personligt eller specificerat innehåll, och som sådan bara överför en enda binär informationsbit. Det signalerar en avsikt och en tanke, men specificerar inte vad det är. Senast ändrad: 2025-01-22 17:01

Inget högt säkerhetstillstånd krävs för att bli en arméinfanterist. Soldater måste uppfylla ett "mycket tungt" styrkekrav och fysisk profilkrav på 111221. Korrigerbar syn måste vara 20/20 på ena ögat och 20/100 på det andra ögat. Colorado-diskriminering för MOS 11B är röd/grön. Senast ändrad: 2025-01-22 17:01

Så här lägger du till HTML-inbäddningskod på din webbplats: Skapa inbäddningskoden. Markera inbäddningskoden och kopiera den sedan till ditt urklipp. Öppna din HTML-visare i ditt innehållshanteringssystem. Klistra in HTML-kodavsnittet du just kopierade i ditt HTML-visningsfönster. Du har nu bäddat in innehåll på din webbplats eller blogg. Senast ändrad: 2025-01-22 17:01

WebScan är ett program utformat för att registrera den exakta filstrukturen för en nominerad katalog på din hårddisk. Vid ett senare tillfälle kan du köra WebScan igen för att ge en detaljerad jämförelse mellan filstrukturen som registrerats och filstrukturen som den är när du kör WebScan igen. Senast ändrad: 2025-01-22 17:01

En "bieffekt" är allt som påverkar något utanför räckvidden för den funktion som körs. Funktioner som körs utan biverkningar kallas "rena" funktioner: de tar in argument och de returnerar värden. Inget annat händer när funktionen körs. Senast ändrad: 2025-01-22 17:01

Steg 1: Bygg din app mot en lokal datakälla. Steg 2: Skriv ett ETL-skript eller dokument som kan köras på servern. Steg 3: Distribuera ditt skript till din Linux-server eller på RStudio Connect. Steg 4: Distribuera din Shiny-app till Shiny Server eller till RStudio Connect. Steg 5: Ställ in automatisk uppdatering av data. Senast ändrad: 2025-01-22 17:01

Eller så kan du avinstallera ASUS Product Register Program från din dator genom att använda funktionen Lägg till/ta bort program i fönstrets kontrollpanel. När du hittar programmet ASUS Product Register Program, klicka på det och gör sedan något av följande: Windows Vista/7/8: Klicka på Avinstallera. Senast ändrad: 2025-01-22 17:01

"Alla IP-adresser har ett nätverk och en värddel. Oklassificerad adressering, nätverksdelen slutar på en av dessa separerande punkter i adressen (på en oktettgräns). Klasslös adressering använder ett variabelt antal bitar för nätverks- och värddelen av adressen.. Senast ändrad: 2025-01-22 17:01

Cachning – Innan backend-serverns svar returneras till klienten lagrar den omvända proxyn en kopia av det lokalt. När klienten (eller vilken klient som helst) gör samma begäran, kan den omvända proxyn tillhandahålla svaret själv från cachen istället för att vidarebefordra begäran till backend-servern. Senast ändrad: 2025-06-01 05:06

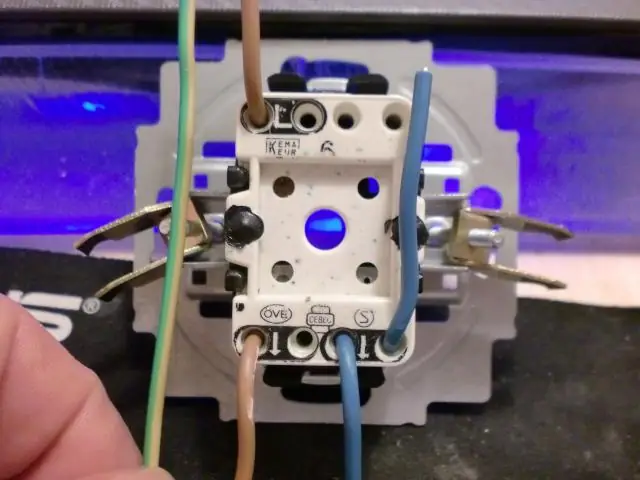

VIDEO Bara så, hur kopplar du två strömbrytare och lampor med samma strömkälla? Steg 1: Stäng av strömmen till kretsen. Steg 2: Installera en väggbox med dubbelbrytare och kör matningskabeln. Steg 3: Kör kablar från väggbox till belysningsarmaturer.. Senast ändrad: 2025-01-22 17:01

Du kan bara använda @SuppressWarnings(“unchecked”) för att undertrycka omarkerade varningar i Java. På lektionen. Om de tillämpas på klassnivå, kommer alla metoder och medlemmar i denna klass att ignorera det omarkerade varningsmeddelandet. I Metod. Om den tillämpas på metodnivå, kommer endast denna metod att ignorera det omarkerade varningsmeddelandet. I Fastighet. Senast ändrad: 2025-01-22 17:01

Synonymexempel Fantastiskt: häpnadsväckande, överraskande, häpnadsväckande Fertil, fruktbar, riklig, produktiv Modig: modig, tapper, heroisk Skadad: skadad, sårad, skadad Sammanhållen: enad, sammankopplad, sammanhållen Intelligent: briljant, smart, smart Slug: ivrig, skarp, slick Kindle: antända, antända, bränna. Senast ändrad: 2025-01-22 17:01

Do While Loop VBA-funktion i Microsoft Excel. Excel Do while loop-funktionen är en annan bra Excel-funktion att känna till. Excel Do While Loop-funktionen används för att gå igenom en uppsättning definierade instruktioner/kod medan ett specifikt villkor är sant. Senast ändrad: 2025-06-01 05:06

Lera var det vanligaste materialet och lerjorden försåg sumererna med mycket av materialet för deras konst inklusive deras keramik, terrakottaskulptur, kilskriftstavlor och lercylinderförseglingar, som användes för att säkert markera dokument eller egendom. Senast ändrad: 2025-01-22 17:01

Predikat. Predikatet är den del av en mening som innehåller verbet och verbfrasen. Predikatet för 'Pojkarna gick till djurparken' är 'åkte till djurparken'. Vi ändrar uttalet av detta substantiv ('PRED-uh-kit') när vi gör om det till ett verb ('PRED-uh-kate'). Senast ändrad: 2025-01-22 17:01

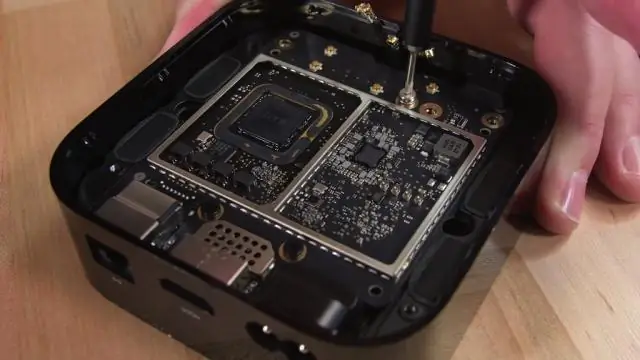

Om du inte har en 4K-TV behöver du inte den nya Apple TV 4K (ännu i alla fall). Den nya Apple TV kommer också att fungera på icke-4K-skärmar, men jag skulle bara rekommendera att köpa den billigare tidigare generationen ($149 vs. $179 för 4K-modellen), om du inte överväger att uppgradera till en 4K-TV i framtiden. Senast ändrad: 2025-01-22 17:01

VMware vSphere® med Operations Management™ erbjuder den mest pålitliga virtualiseringsplattformen med kritiska driftsförbättringar inom prestandaövervakning och kapacitetshantering. Senast ändrad: 2025-01-22 17:01

Akamai Netsession Client är applikationsprogramvara som använder peer-to-peer-nätverk för att leverera hastigheten och effektiviteten för att ladda ner och strömma data/mediainnehåll på Internet. Programvaran ökar i popularitet och många medieutgivare använder den för att leverera innehållet till dig. Senast ändrad: 2025-01-22 17:01

Procedur Från en kommandotolk, kör följande kommando för att importera certifikatet: keytool.exe -import -alias [server] -fil [server].der -keystore ram.keystore -storepass ibmram. Skriv ja för att acceptera certifikatet och tryck på Enter. Kontrollera att certifikatet har lagts till i nyckellagret. Senast ändrad: 2025-06-01 05:06

En yttre koppling används för att returnera resultat genom att kombinera rader från två eller flera tabeller. Men till skillnad från en inre koppling kommer den yttre kopplingen att returnera varje rad från en angiven tabell, även om kopplingsvillkoret misslyckas. Senast ändrad: 2025-01-22 17:01