Spring-appen är en musiktjänst och träningsspårare. Våren använder musik och rytm för att få löpare att gå snabbare och längre - med mindre ansträngning. Oavsett om du loggar dina första mil eller springer maraton, vänder Springs spellistor till alla löpare som vill förbättra kadens, form och prestanda. Senast ändrad: 2025-01-22 17:01

Sorteringsalgoritmer Algoritm Datastruktur Tidskomplexitet: Bäst Snabbsortering Array O(n log(n)) Merge sortering Array O(n log(n)) Heap-sortering Array O(n log(n)) Jämn sortering Array O(n). Senast ändrad: 2025-01-22 17:01

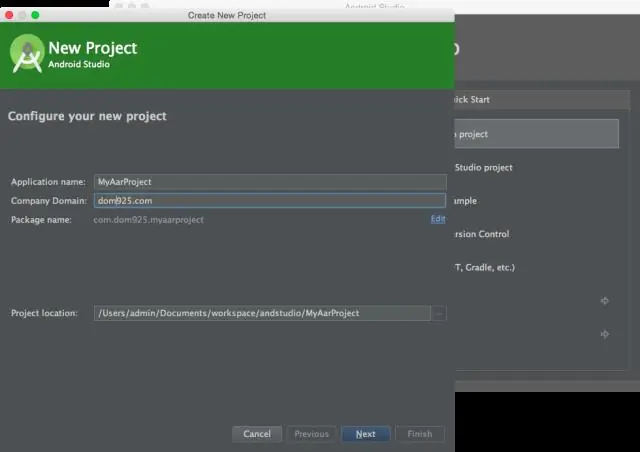

Aar när den är byggd. Det kommer att dyka upp i katalogen build/outputs/aar/ i din moduls katalog. Du kan välja typen "Android-bibliotek" i Arkiv > Ny modul för att skapa ett nytt Android-bibliotek. Senast ändrad: 2025-06-01 05:06

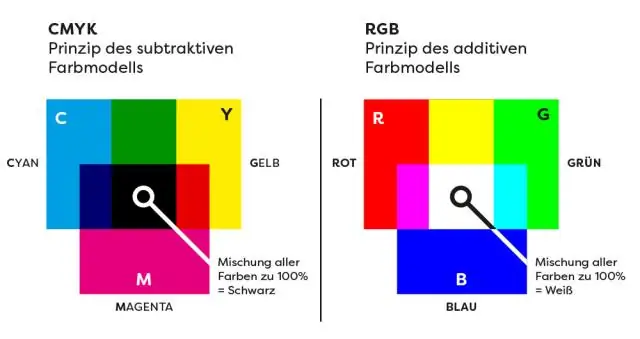

RGB (som har värden mellan 0-255 för röd, grön och blå) HEX (samma röda, gröna och blå värden, förutom i hexadecimala tal) CMYK (värden mellan 0-255 för cyan, magenta, gul och svart) HSB ( som står för Hue, Saturation och Brightness). Senast ändrad: 2025-01-22 17:01

Från källkoden producerar lexikal analys tokens, orden i ett språk, som sedan analyseras för att producera ett syntaxträd, som kontrollerar att tokens överensstämmer med ett språks regler. Semantisk analys utförs sedan på syntaxträdet för att producera ett kommenterat träd. Senast ändrad: 2025-01-22 17:01

Cx_Freeze är en uppsättning skript och moduler för att frysa Python-skript till körbara filer på ungefär samma sätt som py2exe och py2app gör. Till skillnad från dessa två verktyg är cx_Freeze plattformsoberoende och bör fungera på alla plattformar som Python själv fungerar på. Den stöder Python 3.5 eller högre. Om du behöver stöd för Python 2. Senast ändrad: 2025-01-22 17:01

Ett privat nätverk inom en organisation som liknar Internet. Typ av nätverkstopologi där varje enhet är ansluten till en gemensam kabel, även kallad stamnät. Detta nätverk, även känt som ett hierarkiskt nätverk, används ofta för att dela företagsövergripande data. Senast ändrad: 2025-01-22 17:01

För att logga in på routern, gå bara till http://192.168.1.1/ i din webbläsare. Inloggningsnamnet är root, lösenordet är admin. Konfigurera din mycket fina router efter önskemål. Senast ändrad: 2025-01-22 17:01

Besök självbetjäningsområdet på valfri FedEx Office-plats och skriv ut dina överdimensionerade utskriftsprojekt via USB med PDF-, JPEG- eller TIFF-filer. Accentfärgutskrifter börjar på endast $1,99 per kvadratfot. Senast ändrad: 2025-01-22 17:01

Först måste du deklarera en variabel av önskad matristyp. För det andra måste du allokera minnet som kommer att hålla arrayen, med nytt, och tilldela det till arrayvariabeln. I Java är alltså alla arrayer dynamiskt allokerade. Senast ändrad: 2025-01-22 17:01

Skyddad betyder att överspänningsskyddet skyddar din utrustning. Jordad betyder att din utrustning är ordentligt jordad (vilket bör krävas för att skydda din utrustning på ett adekvat sätt). Ja, du kan koppla in din dator/tv i uttaget. Senast ändrad: 2025-01-22 17:01

Detaljpris: $175 per lärare för 12-månaders tillgång (för upp till tre klassrum med 30 elever vardera); $25 för varje extra klass med 30 elever. Alltså 4 klasser/120 elever, $200; och 5 klasser/150 elever, $225. Senast ändrad: 2025-01-22 17:01

Vi kan stänga AWT-fönstret eller -ramen genom att anropa dispose() eller System. exit() inuti windowClosing()-metoden. Metoden windowClosing() finns i WindowListener-gränssnittet och WindowAdapter-klassen. WindowAdapter-klassen implementerar WindowListener-gränssnitt. Senast ändrad: 2025-01-22 17:01

Assert-klassen tillhandahåller en uppsättning påståendemetoder som är användbara för att skriva test. assertNotNull()-metoder kontrollerar att objektet är null eller inte. Om det är null så kastar det ett AssertionError. Senast ändrad: 2025-01-22 17:01

Den används i företags-, SMB- och ROBO-miljöer. Agenter: Med Data Domain kan du säkerhetskopiera direkt till skyddslagring utan att behöva använda en agent. När du använder Data Domain med Dell EMC Data Protection-programvara eller andra säkerhetskopieringsprogram från en konkurrent krävs en agent. Senast ändrad: 2025-01-22 17:01

Mobi-filen Ladda ner och installera Kindle för PC enligt anvisningarna i länken. (Du måste ha ett Amazon-konto – gratis.) Gå till mobi-filen som du sparade, högerklicka, välj 'Öppna med' >'Kindle för PC', så öppnas boken (bör). Senast ändrad: 2025-06-01 05:06

Besvarat 17 februari 2017 · Författaren har 1,3 000 svar och 1 m svarsvisningar. Lager 2 eller datalänkslagerprotokoll är IP, IPX och Appletalk och MAC-adress u för att skicka paket. Lager 3 eller nätverkslagerprotokoll är BGP, EIGRP, RIP, OSPF är routingprotokoll och används för att skicka paketövernätverk. Senast ändrad: 2025-01-22 17:01

Framgångsrika Microsoft Certified Solutions Developers (MCSD) har vanligtvis en kandidatexamen och 1-2 års erfarenhet. De undersöker alternativen, förbereder sig för proven, tjänar sina certifikat och går vidare för ytterligare certifiering, och de har en medianårslön på 98 269 USD. Senast ändrad: 2025-01-22 17:01

Tokenauktorisering görs med JSON Web Tokens (JWT) som har tre delar: rubriken, nyttolasten och hemligheten (delad mellan klienten och servern). JWS är också en kodad enhet som liknar JWT med en rubrik, nyttolast och en delad hemlighet. Senast ändrad: 2025-01-22 17:01

Util. Matriser. copyOf(int[] original,int newLength)-metoden kopierar den angivna arrayen, trunkerar eller fyller med nollor (om nödvändigt) så att kopian har den angivna längden. För alla index som är giltiga i både originalmatrisen och kopian kommer de två matriserna att innehålla identiska värden. Senast ändrad: 2025-01-22 17:01

Fodralet håller komponenterna i en skyddad miljö för optimal funktion. Fodral innehåller ventiler för att ge luftflöde och hålla datorn vid rätt temperatur. Fodral ger också ett visst användargränssnitt, inklusive en strömknapp, åtkomst till enheter och pluggar för kringutrustning. Senast ändrad: 2025-01-22 17:01

Gå bara till dina videoinställningar, klicka på 'shaders' och klicka sedan på 'Shaders Pack Folder' längst ner till vänster. Detta öppnar mappen där du bara behöver dra och släppa ditt shaders-paket i. Senast ändrad: 2025-01-22 17:01

Element av typen "dold" låt webbutvecklare inkluderar data som inte kan ses eller ändras av användare när ett formulär skickas. Till exempel ID för innehållet som för närvarande beställs eller redigeras, eller en unik säkerhetstoken. Senast ändrad: 2025-01-22 17:01

juli 2015 Frågan är också, när kom HTC Desire 626? HTC Desire 626 smartphone lanserades i februari 2015. På samma sätt, hur återställer jag min HTC Desire 526 till fabriksinställningarna? Se till att enheten är avstängd. Tryck och håll ned volym ned-knappen.. Senast ändrad: 2025-01-22 17:01

Bästa överlag: Comotomo Natural-Feel nappflaska. Bästa budget: Tommee Tippee Closer to Nature Fiesta Bottle. Bäst för kombinerad matning: Philips Avent SCF010/47 Natural 4 ounce flaska. Bäst för enkel låsning: Munchkin LATCH BPA-fri flaska. Bästa glaset: Dr. Bäst för pumpning: Medela bröstmjölksflaska. Senast ändrad: 2025-01-22 17:01

Taktil design. Taktil design fokuserar på känseln. Tillsammans med funktionalitet och ergonomi spelar den en central roll i produktdesign. Till exempel, för att ge en produkt en behaglig och halksäker ytkänsla, använder Braun speciell plast för sina rakhyvlar. Senast ändrad: 2025-01-22 17:01

Vår Pass-Thru Modular Crimper är ett förstklassigt, långvarigt verktyg som skär, remsar och krymper! Pass-Thru™-teknologin minskar avsevärt förberedelsetiden; verktygskopplingsschema på verktyget hjälper till att eliminera omarbetning och slöseri med material. Kompakt, halkfritt komfortgrepp minskar belastningen på handen och lagras enkelt. Senast ändrad: 2025-01-22 17:01

Ja. En nystartad eller många andra företag för den delen kan använda Visual Studio Community Edition för att utveckla kommersiella applikationer. Kommersiell användning är begränsad till 5 individuella användare (samtidigt) per företag men endast för företag som inte kvalificerar sig som ett "företag" (se nedan). Senast ändrad: 2025-01-22 17:01

F) Vilken metod kallas internt av Thread start()-metoden? Tråd start()-metoden anropar internt run()-metoden. Alla satser i körmetoden exekveras av tråden. Senast ändrad: 2025-01-22 17:01

Ändra Apaches standardport till en anpassad port Ändra Apache-port på Debian/Ubuntu. Redigera filen /etc/apache2/ports.conf, $ sudo vi /etc/apache2/ports.conf. Hitta följande rad: Lyssna 80. Byt Apache-port på RHEL/CentOS. Se till att du har installerat Apache webbserver först. Senast ändrad: 2025-01-22 17:01

Metoden pop() tar bort det sista elementet i en array och returnerar det elementet. Obs: Denna metod ändrar längden på en array. Tips: För att ta bort det första elementet i en array, använd metoden shift(). Senast ändrad: 2025-01-22 17:01

Express Mail International har en 9-siffrig nummerserie streckkod som börjar med bokstaven "E" och en annan bokstav (t.ex. EE, ER) och slutar med bokstäverna "US". Senast ändrad: 2025-01-22 17:01

Oracle-begränsningar definieras som reglerna för att bevara dataintegriteten i applikationen. Dessa regler påtvingas en kolumn i en databastabell, för att definiera det grundläggande beteendelagret i en kolumn i tabellen och kontrollera huruvida data som flödar in i den. Senast ändrad: 2025-01-22 17:01

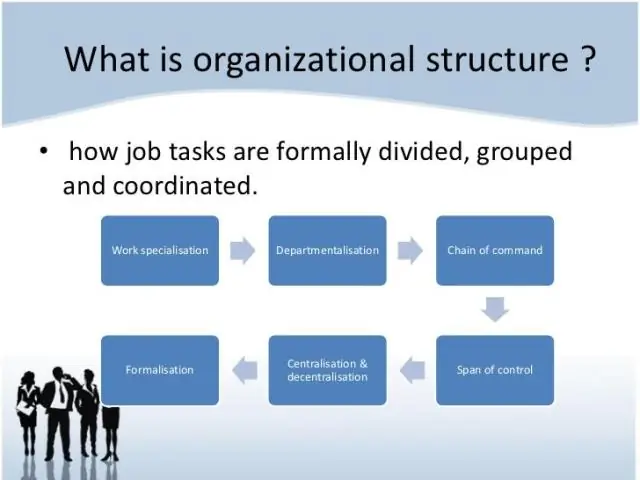

Organisatoriska kommunikationsflöden Information kan flöda i fyra riktningar i en organisation: nedåt, uppåt, horisontellt och diagonalt. I mer etablerade och traditionella organisationer flyter mycket av kommunikationen i vertikal-nedåt och uppåtgående-riktning. Senast ändrad: 2025-01-22 17:01

Hitta din tabell där du vill skapa en främmande nyckel och högerklicka på den. Från genvägsmenyn väljer du Begränsning > Lägg till främmande nyckel. Ett fönster för Lägg till främmande nyckel visas. I det första fältet kommer det att visa dig Schema (användar) namn. Senast ändrad: 2025-01-22 17:01

DevOps (utveckling och drift) är en utvecklingsfras för företagsprogramvaror som används för att betyda en typ av smidig relation mellan utveckling och IT-drift. Målet med DevOps är att förändra och förbättra relationen genom att förespråka bättre kommunikation och samarbete mellan dessa två affärsenheter. Senast ändrad: 2025-01-22 17:01

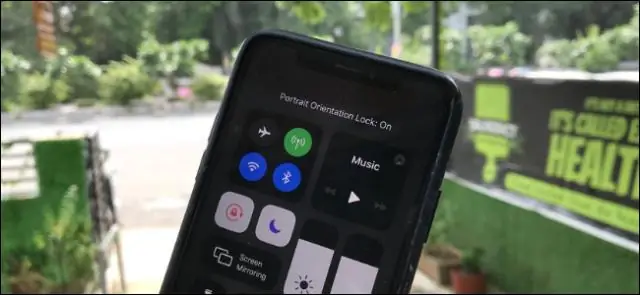

Så hur tar du ett panorama med din AppleiPhone? Öppna först din iPhones kamera och välj Pano längst ned på skärmen. I panoramaläget ser du en pil till vänster på skärmen och en tunn linje över den. När du trycker på kameraknappen panorerar du telefonen samtidigt som du håller pilen i mitten av linjen. Senast ändrad: 2025-01-22 17:01

Leta efter dekorationer på kanterna av rummet som är obekvämt vinklade för att möta in i rummet. Dolda mikrofoner fungerar bäst när de är i mitten av ett rum, så att de kan höra allt lika. Leta efter dekorationer placerade på ett bord i mitten av ditt rum för att hitta dolda mikrofoner. Senast ändrad: 2025-01-22 17:01

LIKE operator ekvivalent för heltal / numeriskt värde Kolumner i en SQL (eller T-SQL) databas. Tyvärr kan LIKE-operatorn inte användas om kolumnen är värd för numeriska typer. Som tur är finns det åtminstone två alternativ vi kan använda istället. Senast ändrad: 2025-01-22 17:01

Hur man: Hur man installerar.exe med grupppolicy Steg 1: Tre saker du behöver för att framgångsrikt installera programvara via en GPO: Steg 2: Installera programvara med GPO. Steg 3: Klicka på knappen Dela. Steg 4: Lägg till läsbehörighet till den här mappen. Steg 5: Klicka på knappen Dela. Steg 6: Kom ihåg platsen för denna delade mapp. Senast ändrad: 2025-01-22 17:01