Vanligtvis hänvisar freeware till en programvara som du kan använda utan några kostnader. Till skillnad från programvara med öppen källkod och fri programvara, erbjuder gratisprogram minimal frihet för slutanvändaren. Som sådan delas freeware ofta utan att inkludera dess källkod, vilket är atypiskt för öppen källkod eller fri programvara. Senast ändrad: 2025-01-22 17:01

Den förbättrade kognitiva intervjun (ECI) är en av de mest studerade och använda metoderna för att intervjua vittnen. Denna studie undersökte hur vittnens bedömningar av "osäkerhet" och deras motivationsuppfattning kunde relatera till rapporteringens noggrannhet. Senast ändrad: 2025-01-22 17:01

Modellen förenar, formaliserar och representerar de saker som är viktiga för en organisation, såväl som de regler som styr dem. En EDM är ett dataarkitektoniskt ramverk som används för integration. Det möjliggör identifiering av delbara och/eller redundanta data över funktionella och organisatoriska gränser. Senast ändrad: 2025-01-22 17:01

När det väl har listats som Ute för leverans tar det 4H:37M:42S innan du skriver på för det. Om det tar ännu en sekund till får UPS-föraren sparken samma kväll. Senast ändrad: 2025-01-22 17:01

Visuell programmering är en typ av programmeringsspråk som låter människor beskriva processer med hjälp av illustration. Medan ett typiskt textbaserat programmeringsspråk får programmeraren att tänka som en dator, låter det visuella programmeringsspråket programmeraren beskriva processen i termer som är meningsfulla för människor. Senast ändrad: 2025-01-22 17:01

MariaDB: Eftersom MariaDB är en gaffel av MySQL, är databasstrukturen och indexen för MariaDB desamma som MySQL. Detta gör att du kan byta från MySQL till MariaDB utan att behöva ändra dina applikationer eftersom data och datastrukturer inte behöver ändras. Senast ändrad: 2025-01-22 17:01

För att hantera undantag i String MVC kan vi definiera en metod i kontrollklassen och använda annoteringen @ExceptionHandler på den. Fjäderkonfiguration kommer att upptäcka denna anteckning och registrera metoden som undantagshanterare för argumentundantagsklassen och dess underklasser. Senast ändrad: 2025-06-01 05:06

DynamoDB är en fullständigt hanterad NoSQL-databas som stöder både dokument- och nyckel-värde-butiksmodeller. Skapa och fråga en NoSQL-tabell Steg 1: Skapa en NoSQL-tabell. Steg 2: Lägg till data i NoSQL-tabellen. Steg 3: Fråga NoSQL-tabellen. Steg 4: Ta bort ett befintligt objekt. Steg 5: Ta bort en NoSQL-tabell. Senast ändrad: 2025-01-22 17:01

Varför programmerare och kodare älskar Mac OS X: OS X har bättre plattformsoberoende kompatibilitet. Om du skaffar en Mac kan du snabbt köra alla de viktigaste operativsystemen, vilket är ett stort plus för de som lär sig programmering. Under tiden på aMac kan du enkelt installera Windows eller Linux med hjälp av en virtuell miljö. Senast ändrad: 2025-01-22 17:01

Vivofit inkluderar inte GPS, vilket innebär att all data den samlar in kommer från den inbyggda inaccelerometern. Senast ändrad: 2025-01-22 17:01

De iPhones du betalar fullt pris för (vanligtvis från Apple Store) är upplåsta som standard. Men en iPhone som köps från ett nätverk, vanligtvis som en del av en pågående nätverksplan, kommer att låsas. Detta är normalt för en bestämd period, 18 eller 24 månader, och kostnaden för ditt kontrakt täcker en del av kostnaden för iPhone-enheten. Senast ändrad: 2025-01-22 17:01

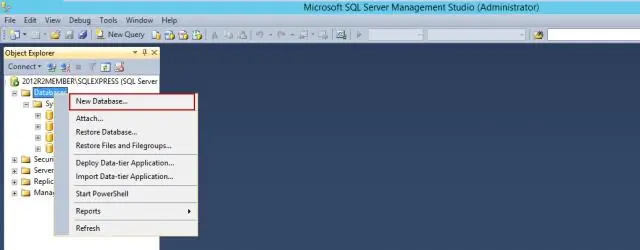

Procedur för att exportera SQL Server Database till Excel Öppna SQL Server 2014 Management Studio. Anslut till databasmotorservern. Klicka på Databaser och expandera den. Högerklicka på databasen som ska exporteras och klicka på alternativet Uppgifter i rullgardinsmenyn. Välj alternativet Exportera data på menyn. Senast ändrad: 2025-01-22 17:01

Grundläggande tips om att ställa in SQL Server-frågor Använd inte * i dina frågor. Alla kolumner som är involverade i index bör visas i WHERE- och JOIN-satser i samma sekvens som de visas i index. Undvik VISNINGAR. Verifiera om en kritisk fråga får prestanda genom att vända den i en lagrad procedur. Undvik för många JOINs på din fråga: använd bara det som är nödvändigt. Senast ändrad: 2025-01-22 17:01

Android-byggsystemet kompilerar appresurser och källkod och paketerar dem i APK-filer som du kan testa, distribuera, signera och distribuera. Android Studio använder Gradle, en avancerad byggverktygssats, för att automatisera och hantera byggprocessen, samtidigt som du kan definiera flexibla custombuild-konfigurationer. Senast ändrad: 2025-01-22 17:01

Definition. "Stäng alla öppna webbläsarfönster" är en instruktion från ett program som säger att du ska stänga alla fönster och flikar som du har öppna i din webbläsare, och i vissa fall även själva webbläsarprogrammet. Senast ändrad: 2025-01-22 17:01

Aktivera automatisk vidarebefordran Öppna Gmail på din dator med det konto du vill vidarebefordra meddelanden från. Klicka på Inställningar uppe till höger. Klicka på Inställningar. Klicka på fliken Vidarebefordran och POP/IMAP. Klicka på Lägg till vidarebefordranadress i avsnittet "Vidarebefordran". Ange den e-postadress du vill vidarebefordra meddelanden till. Senast ändrad: 2025-01-22 17:01

Skrivbord är lite annorlunda. De har vanligtvis toppar för att se till att dina skrivningar är dolda. De har även små lådor på sidan. På ett sätt kallas de flesta moderna skrivbord för datorbord som bara har en tangentbordsfack. Senast ändrad: 2025-01-22 17:01

Spider-man får sina spindelliknande förmågor efter att ha blivit biten av en radioaktiv spindel. Om detta skulle hända en människa skulle det tyvärr inte ha någon effekt. För att ett spindelbett ska ha en DNA-förändrande effekt måste det ha kraften hos en kärnreaktor, vilket utan tvekan skulle döda spindeln. Senast ändrad: 2025-01-22 17:01

Skanna flera sidor till PDF Klicka på "Skanna" för att starta processen. Om du vill skanna fler sidor kan du välja alternativet 'Skanna fler sidor (ark2)'. Om du föredrar att skanna flera sidor till en PDF kan du klicka på knappen "Kombinera PDF" för att kombinera dem alla tillsammans. Senast ändrad: 2025-01-22 17:01

Bitronix Transaction Manager (BTM) är en enkel men komplett implementering av JTA 1.1 API. Det är en fullt fungerande XA-transaktionshanterare som tillhandahåller alla tjänster som krävs av JTA API samtidigt som man försöker hålla koden så enkel som möjligt för enklare förståelse av XA-semantiken. Senast ändrad: 2025-01-22 17:01

Hög tillgänglighet hänvisar till system som är hållbara och sannolikt kommer att fungera kontinuerligt utan fel under lång tid. Termen antyder att delar av ett system har testats fullständigt och i många fall att det finns möjligheter till fel i form av redundanta komponenter. Senast ändrad: 2025-01-22 17:01

Normalfördelningar är symmetriska, unimodala och asymptotiska, och medelvärdet, medianen och moden är alla lika. En normalfördelning är perfekt symmetrisk runt dess centrum. Det vill säga, den högra sidan av mitten är en spegelbild av den vänstra sidan. Det finns också bara ett läge, eller topp, i en normalfördelning. Senast ändrad: 2025-01-22 17:01

Attribut kan inte innehålla flera värden (element kan) attribut kan inte innehålla trädstrukturer (element kan) attribut är inte lätta att expandera (för framtida ändringar). Senast ändrad: 2025-01-22 17:01

Printf() - och några andra "utskrifts"-funktioner som puts() - skriv till standardutdata, även känd som stdout eller i slutändan File descriptor 1.fprintf(stderr, …) - skriver sin utdata till standardfelutgång, även känd som stderr eller Filbeskrivning 2. Senast ändrad: 2025-01-22 17:01

2005 På motsvarande sätt, vem skapade Google Dokument? Sam Schillace grundade Writely, sålde det till Google för Dokument och är nu Box's VP of Engineering. Sam Schillace, grundaren av Writely, som han senare sålde till Google att bli grunden för Google Dokument , har anslutit sig till Box som dess VP of Engineering, meddelade Box CEO Aaron Levie.. Senast ändrad: 2025-01-22 17:01

För att öppna en jar-fil i Windows måste du ha Java Runtime Environment installerad. Alternativt kan du använda dekomprimeringsprogram, såsom ett unzip-verktyg, för att visa filerna i jar-arkivet. För att köra filen (Java Runtime Environment). För att visa filen (dekomprimering). Senast ändrad: 2025-01-22 17:01

Nagios tillhandahåller fullständig övervakning av SNMP (Simple Network Management Protocol). SNMP är en "agentfri" metod för att övervaka nätverksenheter och servrar, och är ofta att föredra framför att installera dedikerade agenter på målmaskiner. Senast ändrad: 2025-01-22 17:01

I grund och botten är Build processen att skapa applikationsprogrammet för en programvaruversion, genom att ta alla relevanta källkodsfiler och kompilera dem och sedan skapa en build-artefakter, såsom binärer eller körbara program, etc. Senast ändrad: 2025-01-22 17:01

Vanliga typer av variabler. Kategorisk variabel: variabler som kan sättas in i kategorier. Beroende variabel: resultatet av ett experiment. När du ändrar den oberoende variabeln ser du vad som händer med den beroende variabeln. Diskret variabel: en variabel som bara kan anta ett visst antal värden. Senast ändrad: 2025-01-22 17:01

Detta är ett av huvudmålen med Biba och Clark Wilsons åtkomstkontrollmodell, att förhindra obehöriga modifieringar av data. Att konsekvent behålla sin integritet. För det andra upprätthåller Biba och Clark Wilson-modellen integritet genom att se till att auktoriserade användare inte gör obehöriga ändringar. Senast ändrad: 2025-06-01 05:06

En kontorist på sjukhusenheten i mitten av karriären med 5-9 års erfarenhet tjänar en genomsnittlig total ersättning på $13,54 baserat på 12 löner. En erfaren kontorist på sjukhusenheten med 10-19 års erfarenhet tjänar en genomsnittlig total ersättning på $14,46 baserat på 20 löner. Senast ändrad: 2025-01-22 17:01

Distribuera din första ML-modell till produktion med en enkel teknisk stack Utbilda en maskininlärningsmodell på ett lokalt system. Slå in slutledningslogiken i en kolvapplikation. Använder docker för att containerisera kolvapplikationen. Hosta docker-behållaren på en AWS ec2-instans och konsumera webbtjänsten. Senast ändrad: 2025-01-22 17:01

Override equals och hashCode i Java equals()-metoden används för att jämföra objekt för likhet medan hashCode används för att generera en heltalskod som motsvarar det objektet. Senast ändrad: 2025-01-22 17:01

R och Python är båda programmeringsspråk med öppen källkod med en stor community. R används huvudsakligen för statistisk analys medan Python ger en mer allmän inställning till datavetenskap. R och Python är toppmoderna när det gäller programmeringsspråk orienterade mot datavetenskap. Senast ändrad: 2025-01-22 17:01

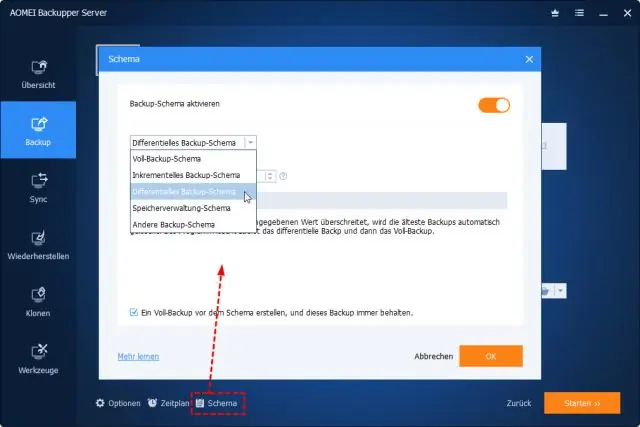

Differentiell säkerhetskopiering av Microsoft SQL Server innebär att endast säkerhetskopiera de data som har ändrats sedan den senaste fullständiga säkerhetskopieringen. Denna typ av säkerhetskopiering kräver att du arbetar med mindre data än en fullständig databassäkerhetskopiering, samtidigt som du förkortar den tid som krävs för att slutföra en säkerhetskopia. Senast ändrad: 2025-01-22 17:01

Så här ansluter du en flash-enhet: Sätt i flash-enheten i en USB-port på din dator. Öppna Finder och leta reda på och välj flashenheten från sidofältet till vänster i fönstret. Senast ändrad: 2025-01-22 17:01

Referensintegritet kräver att en främmande nyckel måste ha en matchande primärnyckel eller så måste den vara null. Denna begränsning är specificerad mellan två tabeller (förälder och underordnad); den upprätthåller överensstämmelsen mellan raderna i dessa tabeller. Det betyder att referensen från en rad i en tabell till en annan tabell måste vara giltig. Senast ändrad: 2025-01-22 17:01

Cron Jobs används för att schemalägga uppgifter som ska köras på servern. De används oftast för att automatisera systemunderhåll eller administration. Men de är också relevanta för webbapplikationsutveckling. Det finns många situationer när en webbapplikation kan behöva vissa uppgifter för att köras med jämna mellanrum. Senast ändrad: 2025-01-22 17:01

Kopiera texten: Välj Redigera > Kopiera för att kopiera den valda texten till ett annat program. Högerklicka på den markerade texten och välj sedan Kopiera. Högerklicka på den markerade texten och välj sedan Kopiera med formatering. Senast ändrad: 2025-01-22 17:01

Koppla bort den blanka koppartråden från den gamla switchen och anslut den till den gröna terminalen på den nya switchen. Koppla bort den svarta ledningen (den som är ansluten till den röda ledningen på den gamla strömbrytaren), anslut den sedan till den svarta (vanliga) anslutningen på den nya strömbrytaren. Senast ändrad: 2025-01-22 17:01