- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Senast ändrad 2025-01-22 17:41.

Asymmetrisk och symmetrisk kryptering är typiskt används tillsammans : använd en asymmetrisk algoritm som RSA för att säkert skicka någon en AES ( symmetrisk ) nyckel -. De symmetrisk nyckel kallas sessionen nyckel -; en ny session nyckel - kan återsändas med jämna mellanrum via RSA. Detta tillvägagångssätt utnyttjar styrkorna hos båda kryptosystemen.

Med tanke på detta, var kan vi använda symmetriska och asymmetriska nycklar?

Du behöver bara asymmetrisk kryptografi när du behöver till utbyta information med en viss individ som du har inte en nyckel - utbytt med (och även då, du använder symmetrisk och kryptera nyckeln asymmetriskt normalt) eller när du behöver till underteckna något (i så fall du kryptera de hashvärde asymmetriskt).

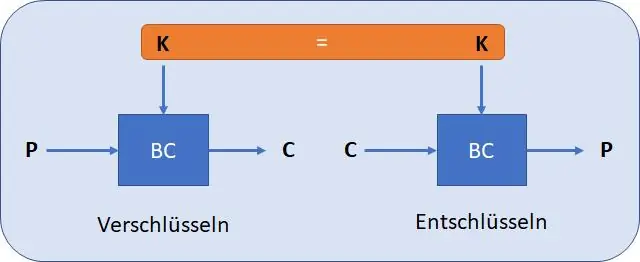

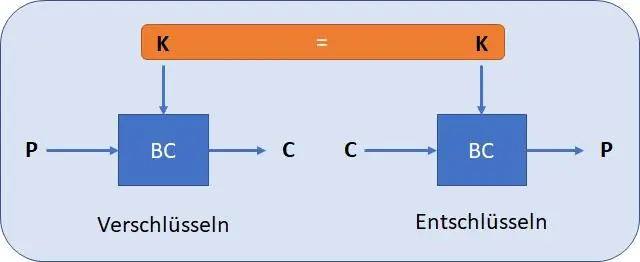

På samma sätt, hur delas symmetriska nycklar? Symmetrisk nyckel kryptografi bygger på en delad nyckel mellan två parter. Asymmetrisk nyckel kryptografi använder en offentlig-privat nyckel - par där en nyckel - används för att kryptera och den andra för att dekryptera. Symmetrisk kryptografi är mer effektivt och därför mer lämpat för att kryptera/dekryptera stora datamängder.

Angående detta, vad är kombinerad symmetrisk och asymmetrisk nyckelkryptografi?

Kombinera symmetrisk och asymmetrisk kryptering . Avsändaren hämtar mottagarens publik nyckel -. Avsändaren hämtar allmänheten nyckel - från en pålitlig källa, till exempel Active Directory. 2. Avsändaren genererar en symmetrisk nyckel och använder detta nyckel - för att kryptera originaldata.

Är AES symmetrisk eller asymmetrisk?

Om samma nyckel - används för både kryptering och dekryptering, processen sägs vara symmetrisk. Om olika nycklar används definieras processen som asymmetrisk. Två av de mest använda krypteringen algoritmer idag är AES och RSA.

Rekommenderad:

Hur genereras symmetriska nycklar?

Symmetriska nyckelalgoritmer använder en enda delad nyckel; att hålla data hemlig kräver att denna nyckel är hemlig. I vissa fall genereras nycklar slumpmässigt med hjälp av en slumptalsgenerator (RNG) eller pseudoslumptalsgenerator (PRNG). En PRNG är en datoralgoritm som producerar data som visas slumpmässigt under analys

Hur delas symmetriska nycklar?

Symmetrisk nyckelkryptering är ett krypteringssystem där avsändaren och mottagaren av ett meddelande delar en enda gemensam nyckel som används för att kryptera och dekryptera meddelandet

Hur fungerar NFV och SDN tillsammans?

SDN och NFV är bättre tillsammans SDN bidrar med nätverksautomatisering som gör det möjligt för policybaserade beslut att orkestrera vilken nätverkstrafik som går vart, medan NFV fokuserar på tjänsterna, och NV säkerställer att nätverkets kapacitet överensstämmer med de virtualiserade miljöer som de stöder

Vad är symmetriska och asymmetriska algoritmer?

Symmetriska algoritmer: (även kallad "hemlig nyckel") använder samma nyckel för både kryptering och dekryptering; asymmetriska algoritmer: (även kallad "offentlig nyckel") använder olika nycklar för kryptering och dekryptering. Nyckeldistribution: hur förmedlar vi nycklar till dem som behöver dem för att etablera säker kommunikation

Hur många nycklar används i asymmetrisk kryptografi?

Två nycklar