Innehållsförteckning:

- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Senast ändrad 2025-01-22 17:41.

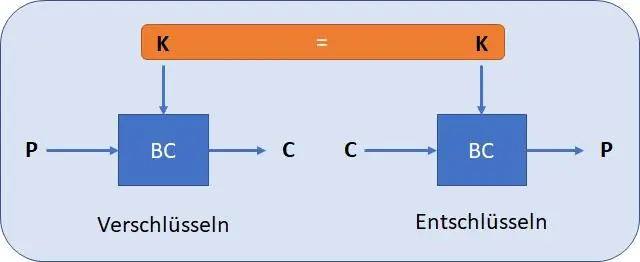

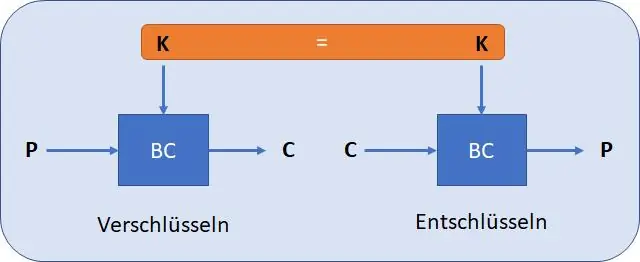

Symmetrisk - nyckel - algoritmer använder en enda delad nyckel -; att hålla uppgifter hemliga kräver att dessa bevaras nyckel - hemlighet. I vissa fall nycklar är slumpmässigt genererad med hjälp av en slumptalsgenerator (RNG) eller pseudoslumpgenerator (PRNG). En PRNG är en dator algoritm som producerar data som verkar slumpmässigt under analys.

Hur genereras därför asymmetriska nycklar?

Till exempel, asymmetrisk kryptering består av en trippel Gen, Enc och Dec där Gen representerar nyckel - pargenerering. Och den nyckel - paret består naturligtvis av en offentlig och en privat del. RSA börjar i princip med alstrande två stora slumpmässiga primtal, det börjar inte nödvändigtvis med ett enda tal.

Dessutom, hur fungerar symmetriska nycklar? Symmetrisk kryptering är en typ av kryptering där bara en nyckel - (en hemlighet nyckel -) används för att både kryptera och dekryptera elektronisk information. Genom att använda symmetrisk kryptering algoritmer omvandlas data till en form som inte kan förstås av någon som gör inte besitta hemligheten nyckel - för att dekryptera den.

På så sätt, hur gör man en symmetrisk nyckel?

För att skapa identiska symmetriska nycklar på två olika servrar

- Anslut till en instans av Database Engine i Object Explorer.

- Klicka på Ny fråga i standardfältet.

- Skapa en nyckel genom att köra följande CREATE MASTER KEY, CREATE CERTIFICATE och CREATE SYMMETRIC KEY-satser.

Var används symmetriska nycklar?

Används i moderna datorsystem Symmetrisk kryptering Algoritmer används i många moderna datorsystem för att förbättra datasäkerheten och användarnas integritet. Den avancerade Kryptering Standard (AES) som är brett Begagnade i både säkra meddelandeapplikationer och molnlagring är ett framträdande exempel på en symmetrisk chiffer.

Rekommenderad:

Hur delas symmetriska nycklar?

Symmetrisk nyckelkryptering är ett krypteringssystem där avsändaren och mottagaren av ett meddelande delar en enda gemensam nyckel som används för att kryptera och dekryptera meddelandet

Hur genereras JWT-token?

JWT eller JSON Web Token är en sträng som skickas i HTTP-begäran (från klient till server) för att validera klientens äkthet. JWT skapas med en hemlig nyckel och den hemliga nyckeln är privat för dig. När du får en JWT från klienten kan du verifiera den JWT med denna hemliga nyckel

Hur används symmetriska och asymmetriska nycklar tillsammans?

Asymmetrisk och symmetrisk kryptering används vanligtvis tillsammans: använd en asymmetrisk algoritm som RSA för att säkert skicka en AES-nyckel (symmetrisk). Den symmetriska nyckeln kallas sessionsnyckeln; en ny sessionsnyckel kan återsändas med jämna mellanrum via RSA. Detta tillvägagångssätt utnyttjar styrkorna hos båda kryptosystemen

Vad är symmetriska och asymmetriska algoritmer?

Symmetriska algoritmer: (även kallad "hemlig nyckel") använder samma nyckel för både kryptering och dekryptering; asymmetriska algoritmer: (även kallad "offentlig nyckel") använder olika nycklar för kryptering och dekryptering. Nyckeldistribution: hur förmedlar vi nycklar till dem som behöver dem för att etablera säker kommunikation

Behöver CSR genereras på servern?

Nej. Det är inte nödvändigt att generera CSR på den maskin som du vill ha det resulterande certifikatet på. CSR:n måste genereras antingen med den befintliga privata nyckeln som certifikatet så småningom kommer att paras med eller så genereras dess matchande privata nyckel som en del av CSR-skapandet