- Författare Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Senast ändrad 2025-01-22 17:41.

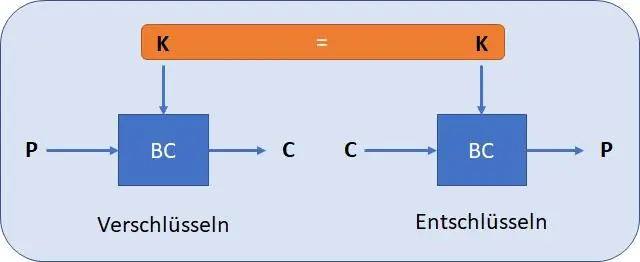

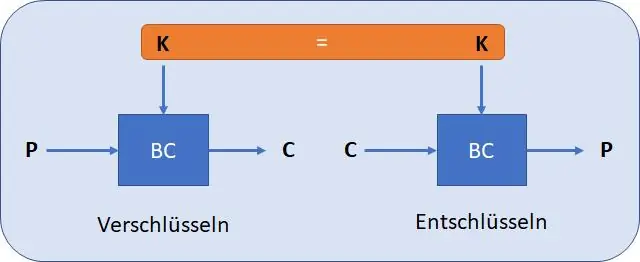

symmetriska algoritmer : (även kallad "hemlig nyckel") använd samma nyckel för båda kryptering och dekryptering; asymmetriska algoritmer : (även kallad "public key") använder olika nycklar för kryptering och dekryptering. Nyckeldistribution: hur förmedlar vi nycklar till dem som behöver dem för att etablera säker kommunikation.

På motsvarande sätt, vad är skillnaden mellan symmetriska och asymmetriska krypteringsalgoritmer?

Skillnaden mellan symmetrisk och asymmetrisk kryptering Symmetrisk kryptering använder en singel nyckel - som måste delas mellan de människor som behöver ta emot meddelandet medan asymmetrisk kryptering använder ett par offentlig nyckel och en privat nyckel - till kryptera och dekryptera meddelanden när du kommunicerar.

Dessutom, var kan vi använda symmetriska och asymmetriska nycklar? Du behöver bara asymmetrisk kryptografi när du behöver till utbyta information med en viss individ som du har inte en nyckel - utbytt med (och även då, du använder symmetrisk och kryptera nyckeln asymmetriskt normalt) eller när du behöver till underteckna något (i så fall du kryptera de hashvärde asymmetriskt).

Dessutom, är AES asymmetrisk eller symmetrisk?

Om samma nyckel används för både kryptering och dekryptering sägs processen vara det symmetrisk . Om olika nycklar används definieras processen som asymmetrisk . Två av de mest använda krypteringsalgoritmerna idag är AES och RSA.

Vad är ett asymmetriskt system?

Inom telekommunikation, termen asymmetrisk (också asymmetrisk eller icke-symmetrisk) hänvisar till någon systemet där datahastigheten eller -mängden skiljer sig åt i en riktning jämfört med den andra riktningen, beräknat i medeltal över tiden.

Rekommenderad:

Hur genereras symmetriska nycklar?

Symmetriska nyckelalgoritmer använder en enda delad nyckel; att hålla data hemlig kräver att denna nyckel är hemlig. I vissa fall genereras nycklar slumpmässigt med hjälp av en slumptalsgenerator (RNG) eller pseudoslumptalsgenerator (PRNG). En PRNG är en datoralgoritm som producerar data som visas slumpmässigt under analys

Hur delas symmetriska nycklar?

Symmetrisk nyckelkryptering är ett krypteringssystem där avsändaren och mottagaren av ett meddelande delar en enda gemensam nyckel som används för att kryptera och dekryptera meddelandet

Vilken typ av algoritmer kräver att avsändare och mottagare utbyter en hemlig nyckel som används för att säkerställa konfidentialitet för meddelanden?

Vilken typ av algoritmer kräver att avsändare och mottagare utbyter en hemlig nyckel som används för att säkerställa konfidentialitet för meddelanden? Förklaring: Symmetriska algoritmer använder samma nyckel, en hemlig nyckel, för att kryptera och dekryptera data. Denna nyckel måste delas i förväg innan kommunikation kan ske

Hur används symmetriska och asymmetriska nycklar tillsammans?

Asymmetrisk och symmetrisk kryptering används vanligtvis tillsammans: använd en asymmetrisk algoritm som RSA för att säkert skicka en AES-nyckel (symmetrisk). Den symmetriska nyckeln kallas sessionsnyckeln; en ny sessionsnyckel kan återsändas med jämna mellanrum via RSA. Detta tillvägagångssätt utnyttjar styrkorna hos båda kryptosystemen

Varför ska jag lära mig algoritmer och datastrukturer?

Datastrukturer och algoritmer spelar en stor roll i programmering men bara om du faktiskt vet hur man skriver ett program. Det är viktigt att studera dessa strukturer eftersom i komplexa datorproblem som sökning, sortering, hash, etc, används många av sådana strukturer. Algoritmer är ett sätt att bearbeta data