Liksom ChromeBooks tillverkas de av flera tillverkare. Till skillnad från ChromeBooks kör Ultrabooks Microsoft Windows och fulla mjukvarusviter. ProBook: ProBooks är en HP-specifik produkt. Precis som Lenovos "ThinkPad" är detta bara ett varumärke för en kategori bärbara datorer som vanligtvis marknadsförs för affärsändamål. Senast ändrad: 2025-01-22 17:01

Synchronous Random Access Memory (SDRAM) är detsamma som DRAM förutom att vanligt DRAM är asynkront. Synkront direktminne förblir synkroniserat med datorns klocka, vilket gör det mer effektivt att lagra och hämta data jämfört med asynkront DRAM. Senast ändrad: 2025-01-22 17:01

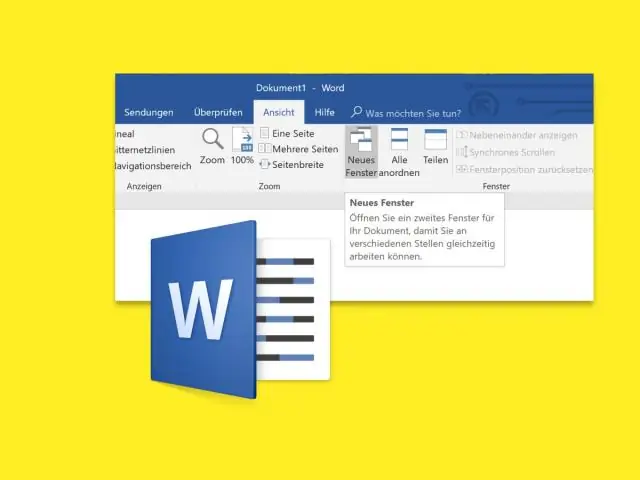

Word 2016 & 2013: Dela sida i kolumner Markera texten du vill dela upp i kolumner. Välj fliken "Sidlayout". Välj "Kolumner" och välj sedan den typ av kolumner du vill använda. Ett. Två. Tre. Vänster. Höger. Senast ändrad: 2025-01-22 17:01

Programmering behövs inte för cybersäkerhet, om du vill ligga under genomsnittet och aldrig briljera i de övre skikten. Om du vill bli framgångsrik inom något område av cybersäkerhet måste du förstå programmering. Senast ändrad: 2025-01-22 17:01

Termen "reflekterande" beskriver människor som fullt ut och eftertänksamt överväger all information innan de uttrycker en åsikt eller fattar ett beslut. De verkar inte ha bråttom, och de visar ofta känslomässig kontroll. Reflekterande kommunikatörer tenderar att uttrycka sina åsikter på ett formellt och medvetet sätt. Senast ändrad: 2025-01-22 17:01

Använda polygonverktyget Välj polygonverktyget i verktygspanelen genom att välja rektangelverktyget och hålla ner musknappen tills menyn dyker upp. Dubbelklicka på polygonverktyget i verktygspanelen. I textfältet Antal sidor anger du antalet sidor du vill att den nya polygonen ska ha. Klicka på OK. Senast ändrad: 2025-01-22 17:01

Jag gillar att du inte behöver en liten skiftnyckel eller andra mycket specifika verktyg som är lätta att tappa för att byta ut JobMax-tillbehören. Att byta blad och tillbehör går snabbt och enkelt. Dra först ut handtaget och sedan uppåt för att frigöra låset. Dra först ut det svarta handtaget och sedan uppåt. Senast ändrad: 2025-06-01 05:06

Comodo Free Antivirus utvärderas inte av de flesta av de oberoende testlabben, men AV-Test kontrollerar Comodos Internetsäkerhet, och resultaten är intressanta. Comodo Antivirus blockerade felaktigt tre åtgärder av legitim programvara, men branschgenomsnittet är två, så det är knappast en stor sak. Senast ändrad: 2025-01-22 17:01

Hur man öppnar RAR-filer på Android Ladda ner och installera RAR-appen för Android. Öppna RAR-appen. Navigera till mappen som innehåller filen du vill öppna. Tryck på RAR-filen och ange lösenordet om du uppmanas att se innehållet. Tryck på de enskilda filerna för att öppna dem. Senast ändrad: 2025-01-22 17:01

SAP Arbeta med data Kortkommando Beskrivning Ctrl F6 Visa resultat. F8 Komprimera alla nivåer. Ctrl-Skift F4 Sortera i fallande ordning. Skift F4 Dynamiska val. Välj ytterligare fält för sökkriterier. Senast ändrad: 2025-01-22 17:01

Lärande och kognition. Lärande definieras som en beteendeförändring på grund av en stimuli som kan vara antingen en tillfällig eller permanent förändring, och som sker som ett resultat av förstärkt praktik. När vi studerar lärande måste vi se på beteendet som en förändring, annars finns det inget sätt att spåra vad som är lärande. Senast ändrad: 2025-01-22 17:01

'Spill' inträffar när. Personlig information läggs ut av misstag på en webbplats. Vad ska göras med känslig data på bärbara datorer och andra mobila datorenheter? Kryptera de känsliga uppgifterna. Vilket av följande bör göras för att hålla din hemdator säker?. Senast ändrad: 2025-01-22 17:01

Back-end-system är företagssystem som används för att driva ett företag såsom system för att hantera beställningar, lager och leveransbearbetning. Back end-system stödjer företagets backoffice. Detta system samlar in input från användare eller andra system för bearbetning. Senast ändrad: 2025-01-22 17:01

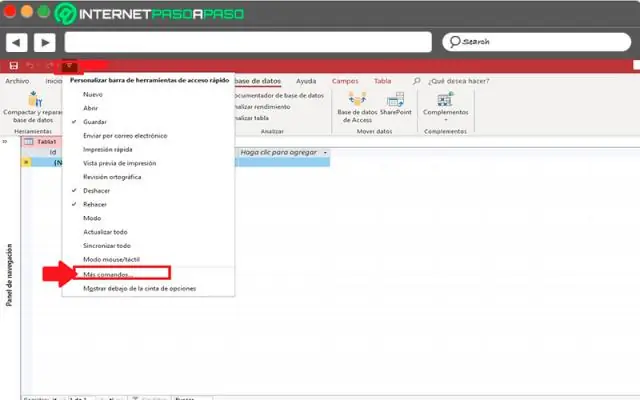

Så här lägger du till en bildtext i ett fält: se till att tabellen visas i designvy. klicka på fältet du vill lägga till en bildtext till. klicka på bildtextrutan i avsnittet med fältegenskaper och skriv bildtexten. Senast ändrad: 2025-01-22 17:01

CSSOM står för CSS Object Model. Det är i grunden en "karta" över de CSS-stilar som finns på en webbsida. Det är ungefär som DOM, men för CSS snarare än HTML. CSSOM kombinerat med DOM används av webbläsare för att visa webbsidor. Senast ändrad: 2025-01-22 17:01

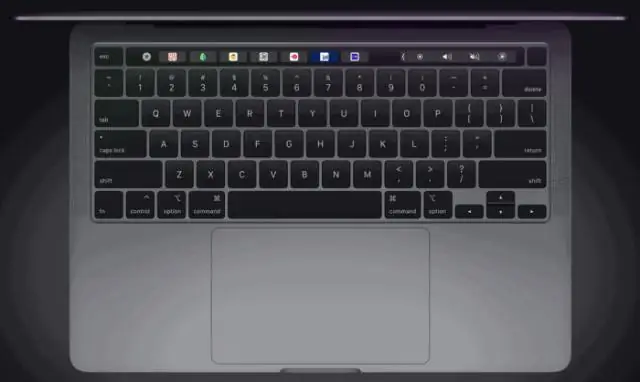

109 Dessutom, hur många tangenter finns på ett MacBook air-tangentbord? Apple Macbook Air Keyboard Key 13" Mitten av 2017-2018 Dessa Nycklar är de SVART NYCKLAR för 2017 och 2017 Macbook Air Detta är för 13" tangentbordstangenter ENDAST!. Senast ändrad: 2025-01-22 17:01

En manipulerad variabel är den oberoende variabeln i ett experiment. Den manipulerade eller oberoende variabeln är den som du kontrollerar. Den kontrollerade variabeln är den som du håller konstant. Den svarande variabeln eller variablerna är vad som händer som ett resultat av experimentet (dvs det är utdatavariabeln). Senast ändrad: 2025-01-22 17:01

27 april 2017 Kör elixirkommandot med den relativa sökvägen till Elixir-filen: Starta en iex-session (Interactive Elixir) och använd sedan c-hjälparfunktionen för att kompilera och köra filen: Alternativt kan du säga åt iex att tolka en Elixir fil medan du börjar med att skicka filens relativa sökväg:. Senast ändrad: 2025-01-22 17:01

Inkludera Google Fonts Our React. js app använder en enda HTML-fil. Fortsätt och redigera offentligt/index. html och lägg till följande rad i HTML-delen för att inkludera de två typsnitten. Senast ändrad: 2025-01-22 17:01

Beslutsträd är en typ av övervakad inlärningsalgoritm som kan användas i både regressions- och klassificeringsproblem. Det fungerar för både kategoriska och kontinuerliga in- och utvariabler. När en undernod delas upp i ytterligare undernoder kallas den för en beslutsnod. Senast ändrad: 2025-01-22 17:01

Så här rengör du trumman på en HP Laserjet 4200 Stäng av din HP 4200-skrivare om den är på. Tryck på den grå knappen på skrivarens ovansida för att öppna luckan till tonerkassetten. Vänd patronen upp och öppna den gröna gångjärnsluckan, det här är pappersluckan. Torka försiktigt av trumman med en luddfri trasa. Sätt tillbaka patronen försiktigt i skrivaren. Senast ändrad: 2025-01-22 17:01

Den allmänna processen för att använda HttpClient består av ett antal steg: Skapa en instans av HttpClient. Skapa en instans av en av metoderna (GetMethod i det här fallet). Be HttpClient att köra metoden. Läs svaret. Lossa anslutningen. Ta itu med svaret. Senast ändrad: 2025-01-22 17:01

Minecrafts spelvärldar lagras i: Windows: %appdata%. minecraftsaves GNU/Linux: ~/. minecraft/saves/ Mac: ~/Library/Application Support/minecraft/saves. Senast ändrad: 2025-01-22 17:01

En trådlös adapter är en hårdvaruenhet som vanligtvis är ansluten till en dator eller annan arbetsstationsenhet för att den ska kunna ansluta till ett trådlöst system. Före tillkomsten av konsumentenheter med inbyggd Wi-Fi-anslutning krävde enheter användning av trådlösa adaptrar för att ansluta till ett nätverk. Senast ändrad: 2025-01-22 17:01

Om kassetten INTE laddades ur, använd biblioteket för att försöka flytta kassetten från enheten till I/O-stationen. Tryck på Drive Eject-knappen. Drive Activity LED bör blinka för att indikera aktivitet. Vänta i två minuter tills patronen matas ut och ta sedan ut patronen för hand. Senast ändrad: 2025-01-22 17:01

Vue. App. vue är en enfilskomponent. Den innehåller 3 bitar av kod: HTML, CSS och JavaScript. Detta kan tyckas konstigt till en början, men enstaka filkomponenter är ett utmärkt sätt att skapa fristående komponenter som har allt de behöver i en enda fil. Senast ändrad: 2025-01-22 17:01

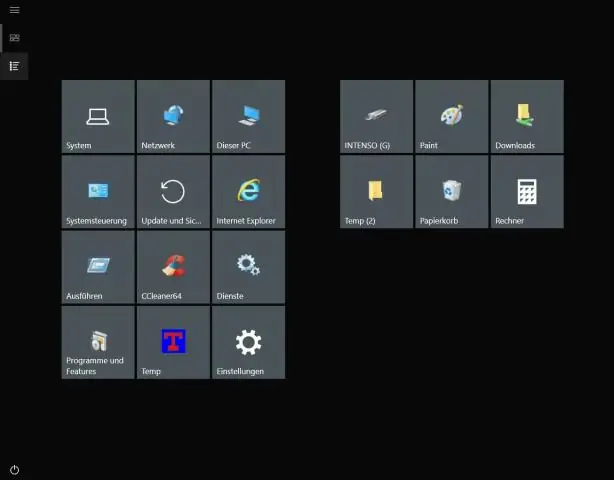

Om Windows inte låter dig arrangera om ikonerna som du vill, är alternativet Auto-arrangera ikoner troligen aktiverat. För att se eller ändra detta alternativ, högerklicka på ett tomt utrymme på skrivbordet och flytta muspekaren för att markera Visa-objektet på genvägsmenyn. Senast ändrad: 2025-01-22 17:01

När bara en animatör arbetar med en scen kommer han att göra alla teckningar och eventuellt städa själv. Om det finns andra artister som arbetar på en scen, kan den huvudsakliga (även kallad övervakande, huvud- eller nyckel-) animatör bara rita nyckelpositionerna som visar rörelseextrema. Senast ändrad: 2025-01-22 17:01

Vilken typ av algoritmer kräver att avsändare och mottagare utbyter en hemlig nyckel som används för att säkerställa konfidentialitet för meddelanden? Förklaring: Symmetriska algoritmer använder samma nyckel, en hemlig nyckel, för att kryptera och dekryptera data. Denna nyckel måste delas i förväg innan kommunikation kan ske. Senast ändrad: 2025-01-22 17:01

Telefonbolagen håller loggar att fakturera dig från (från, till, tid, varaktighet, etc.) och inom jurisdiktion kan de åläggas domstol att avslöja sådan information (i viss utsträckning). Med det sagt kan det också vara helt lagligt för restaurangen (en deltagare i samtalet) att spela in alla samtal i utbildningssyfte. Senast ändrad: 2025-06-01 05:06

Ja, ett Wildcard SSL-certifikat kan användas på flera servrar. Processen för att göra det har illustrerats i avsnittet "Hur man installerar Wildcard SSL-certifikat på flera servrar" i den här artikeln. Senast ändrad: 2025-06-01 05:06

Kompatibilitet: det finns vissa applikationer, till exempel. Senast ändrad: 2025-01-22 17:01

En fotpedal (även kallad WAV-pedal) används i medicinsk transkription eftersom den gör att du kan styra dikteringsuppspelningen med tårna. Du kan spela, spola tillbaka och spola framåt genom att trycka på olika delar av pedalen med framsidan av foten. USB-fotpedaler är de överlägset mest använda. Senast ändrad: 2025-01-22 17:01

En DACPAC är en enda distributionsfil som innehåller hela ditt databasschema och några relaterade SQL-filer (som uppslagsdata), i princip allt för att distribuera en ny version av din databas i en fil. Det liknar en BACPAK, som är en DACPAC plus all data i varje tabell (som en standard databas backup). Senast ändrad: 2025-01-22 17:01

Hur tar jag bort Clean Base skräppåsen när den är full? Lyft upp locket på kanisterlocket för att öppna det. Dra upp plastkortet som leder till vakuumporten och lyft upp för att dra ut påsen ur behållaren. Kassera den använda påsen. Placera en ny påse i behållaren och skjut in plastkortet i styrskenorna. Tryck ner locket och se till att det är ordentligt stängt. Senast ändrad: 2025-01-22 17:01

Applicera Crackle Medium Torka bara av den med en våt svamp för att ta bort smuts på ytan, och när den är torr, borsta på ett lager primer. När den grundade biten är torr, använd en pensel för att applicera färgen du vill synas igenom i sprakande finish, borsta i riktningen mot ådring. Senast ändrad: 2025-06-01 05:06

Om du vill tillämpa en effekt på ett specifikt attribut för ett objekt, till exempel dess fyllning eller linje, markerar du objektet och väljer sedan attributet i panelen Utseende. Gör något av följande: Välj ett kommando från Effekt-menyn. Klicka på Lägg till ny effekt i panelen Utseende och välj en effekt. Senast ändrad: 2025-01-22 17:01

1) I programmering är kod (substantiv) en term som används för både påståenden skrivna på ett visst programmeringsspråk - källkoden, och en term för källkoden efter att den har bearbetats av en kompilator och gjorts redo att köras i dator - objektkoden. Senast ändrad: 2025-01-22 17:01

Kaspersky Anti-Virus. Rek.pris: 59,99 USD. Bitdefender Antivirus Plus. Rek.pris: 39,99 USD. Webroot SecureAnywhere AntiVirus. Rek.pris: 39,99 USD. ESET NOD32 Antivirus. Rek.pris: 39,99 USD. Trend Micro Antivirus+ Security. Rek.pris: 39,95 USD. F-Secure Anti-Virus. Rek.pris: 39,99 USD. VoodooSoft VoodooShield. Rek.pris: 19,99 USD. Kuren. Rek.pris: 19,99 USD. Senast ändrad: 2025-06-01 05:06

Skriv ett e-postmeddelande Gå till Gmail på din dator. Klicka på Skriv uppe till vänster. Lägg till mottagare i fältet Till. Om du vill kan du också lägga till mottagare i fälten "Cc" och "Bcc". Lägg till ett ämne. Skriv ditt meddelande. Klicka på Skicka längst ned på sidan. Senast ändrad: 2025-01-22 17:01