WAR-filen är en fil som innehåller filer som en servlet, JSP, HTML, JavaScript, etc. som är nödvändiga för att utveckla webbapplikationer. EAR är en Java EE-fil som paketerar en eller flera moduler i ett enda arkiv för att distribuera dem på en applikationsserver. Det är skillnaden mellan JAR WAR och EAR-filer. Senast ändrad: 2025-01-22 17:01

Skapa en hyperlänk till en plats på webben Välj texten eller bilden som du vill visa som en hyperlänk. Klicka på Hyperlänk på fliken Infoga. Du kan också högerklicka på texten eller bilden och klicka på Hyperlänk på genvägsmenyn. Skriv eller klistra in din länk i rutan Adress i rutan Infoga hyperlänk. Senast ändrad: 2025-01-22 17:01

Begreppet en order är viktig i forskning. En "forskningsbeslut" hänvisar alltså till de sätt på vilka vår data stöder de påståenden vi gör. Beslutet kopplar samman vår ursprungliga motivering för studien, data och analys och de påståenden vi gör i slutet. Senast ändrad: 2025-01-22 17:01

XPath används för att hitta platsen för alla element på en webbsida med HTML DOM-struktur. Det grundläggande formatet för XPath förklaras nedan med skärmdump. Vad är XPath? XPath Locators Hitta olika element på webbsidan Namn För att hitta elementet efter namnet på elementet Länktext För att hitta elementet efter texten i länken. Senast ändrad: 2025-01-22 17:01

Bästa skärminspelaren för Chromebook 1.Screencastify för Chrome. Screencastify är ett vanligt program för videoskärmdumpning för Chrome. Nimbus Skärmdump och Screencast. Nimbus Screenshot och Screencast kan användas för att fånga hela webbsidan eller någon del av den. Openvid Screen Recorder. Visade det. Senast ändrad: 2025-01-22 17:01

Publicerad den 30 aug 2018 Värm upp vänster övre plast. Ta bort vänster övre plast. Ta bort antennkabeln. Dra upp plastskivans lock. Dra upp powerboarden. Skruva loss skruven för öronkroken. Sätt i den nya öronkroken. Sätt ihop enheten igen. Senast ändrad: 2025-01-22 17:01

AT&T använder GSM-teknik, precis som T-Mobile. Verizon och Sprint, å andra sidan, använder CDMA, som står för Code Division Multiple Access. Allt det betyder är att Verizon kan lägga på flera personer för att använda sitt nätverk en gång. Senast ändrad: 2025-01-22 17:01

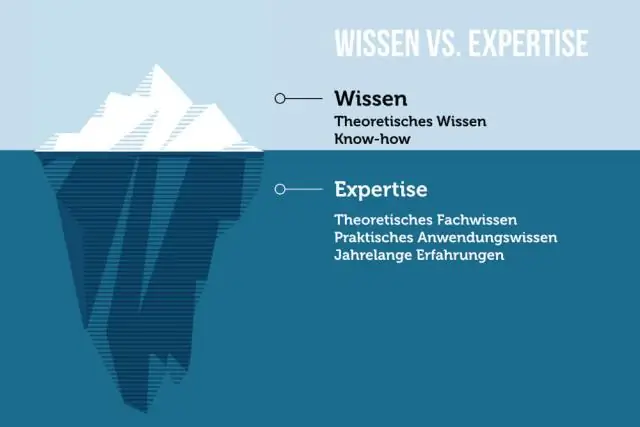

Teoretisk kunskap: (vet DET) Jag vet ATT jag kan baka en tårta. Jag vet ATT för att cykla måste jag trampa och ha bra balans. Jag vet ATT för att rida en häst måste jag ha starka ben och hålla mig hårt. Senast ändrad: 2025-01-22 17:01

Mac OS är baserat på en BSD-kodbas, medan Linux är en oberoende utveckling av ett unix-liknande system. Detta betyder att dessa system är liknande, men inte binärt kompatibla. Dessutom har Mac OS massor av applikationer som inte är öppen källkod och som bygger på bibliotek som inte är öppen källkod. Senast ändrad: 2025-01-22 17:01

Ladda ner och installera Safari OnlineDownloader, det körs som en webbläsare, användaren loggar in på safarionline på webbsidan, hitta boken för att ladda ner och öppna den.2). Användaren öppnar boken i nedladdningsprogrammet, vänta tills "Ladda ner" -knappen är klar, klicka på nedladdningsknappen för att ladda ner e-boken, det tar ett tag. Senast ändrad: 2025-01-22 17:01

Det enda sättet att skydda ett företag mot värdefull dataförlust är genom regelbundna säkerhetskopieringar. Viktiga filer bör säkerhetskopieras minst en gång i veckan, helst en gång var 24:e timme. Detta kan utföras manuellt eller automatiskt. Senast ändrad: 2025-01-22 17:01

En licensavtal är inte ett juridiskt bindande kontrakt eftersom det inte är ett kontrakt. Det är ett avtal mellan två parter, och det är inrättat på ett sätt så att licensinnehavaren verkligen inte har några rättigheter inom avtalet, men det är faktiskt inte juridiskt bindande dokument. Senast ändrad: 2025-01-22 17:01

Samsung Galaxy J7 2016 smartphone har en SuperAMOLED-skärm. Den mäter 151,7 mm x 76 mm x 7,8 mm och väger 169 gram. Skärmen har en upplösning på HD (720 x 1280 pixlar) och 267 ppi pixeltäthet. Senast ändrad: 2025-01-22 17:01

VSphere Essentials tillhandahåller serverkonsolidering för att hjälpa dig att få ut det mesta av din hårdvara. Essentials Plus lägger till funktioner som vSphere Data Recovery för agentfri säkerhetskopiering av dina data och virtuella maskiner. Senast ändrad: 2025-01-22 17:01

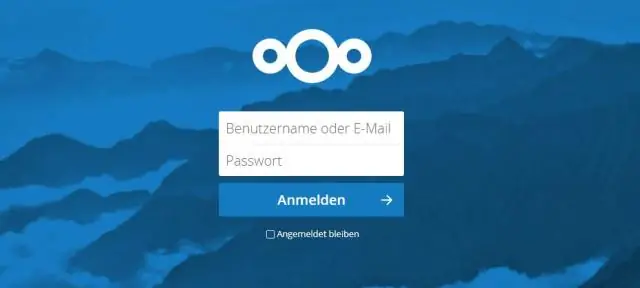

FTP byggdes inte för att vara säker. Det anses i allmänhet vara ett osäkert protokoll eftersom det förlitar sig på användarnamn och lösenord i klartext för autentisering och inte använder kryptering. Data som skickas via FTP är sårbara för sniffning, spoofing och brute force-attacker, bland andra grundläggande attackmetoder. Senast ändrad: 2025-01-22 17:01

Hur man applicerar laptopskin utan bubblor Se till att rummet du använder för att applicera laptopskin är dammfritt. Rengör händerna och se till att den bärbara datorn där huden ska appliceras också är ren. Ta bort klistermärket och börja klistra från ena kanten. Flytta mjukt mot andra kanter och ta bort små bubblor med fingrarna under processen. Senast ändrad: 2025-01-22 17:01

Drottningen producerar en flytande substans som arbetarna slickar av henne för att upprätthålla näring. För att hitta atermitdrottning i en stor hög måste du ta isär högen och gräva djupt in i mitten för att hitta den. En termitdrottning är så stor och utbredd att den inte kan röra sig. Senast ändrad: 2025-01-22 17:01

Spola DNS: Tryck på Windows-tangenten (tangenten på vänster sida av mellanslagstangenten, mellan ctrl och alt). Skriv cmd. Högerklicka på kommandotolksgenvägen och välj "Kör som administratör" från rullgardinsmenyn. Skriv ipconfig /release i kommandotolken. Tryck på [Enter] Skriv ipconfig /renew i kommandotolken. Senast ändrad: 2025-01-22 17:01

NOT LIKE-operatorn i SQL används på en kolumn som är av typen varchar. Vanligtvis används den med % som används för att representera valfritt strängvärde, inklusive noll-tecknet. Strängen vi skickar vidare till denna operatör är inte skiftlägeskänslig. Senast ändrad: 2025-01-22 17:01

Du kan absolut sätta den ena splittern efter den andra, vilket innebär att du kan sätta mer än en mottagare i samma rum, eller köra en rad från din "master" splitter till en annan del av huset och dela upp den därifrån. Senast ändrad: 2025-01-22 17:01

Certpinning är en säkerhetsmekanism där en apputvecklare anger vissa betrodda certifikat som används för att verifiera identiteten för datorer i nätverket/näten. Android- och iOS-enheter levereras med en standardlista över betrodda rotcertifikatutfärdare (CA) förinstallerade av tillverkaren. Senast ändrad: 2025-06-01 05:06

IOS urklipp är en intern struktur. För att komma åt ditt urklipp behöver du bara göra istap och hålla i valfritt textfält och välja klistra in från menyn som dyker upp. På en iPhone eller iPad kan du bara lagra ett kopierat objekt på urklippet. Senast ändrad: 2025-01-22 17:01

Om överdrag Överdrag hänvisar till systemets ritning av en pixel på skärmen flera gånger i en enda bildruta. Denna sekvens av rendering gör att systemet kan tillämpa korrekt alfablandning på genomskinliga objekt som skuggor. Senast ändrad: 2025-01-22 17:01

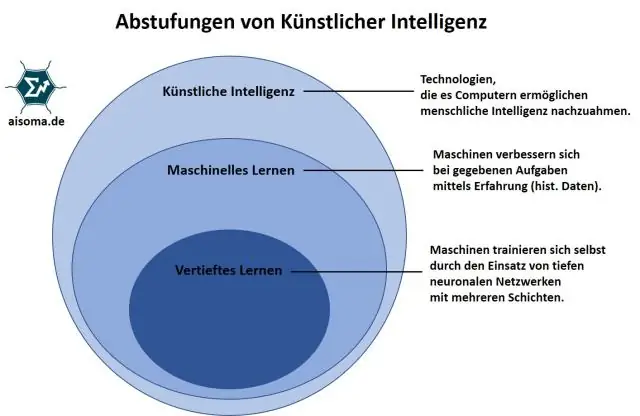

Maskininlärning (ML) är den gren av vetenskapen som ägnar sig åt studiet av algoritmer och statistiska modeller som datorsystem använder för att utföra en specifik uppgift utan att använda explicita instruktioner, istället förlitar sig på mönster och slutledningar. Det ses som en delmängd av artificiell intelligens. Senast ändrad: 2025-01-22 17:01

Android Studio är Androids officiella IDE. Den är specialbyggd för Android för att påskynda din utveckling och hjälpa dig att bygga appar av högsta kvalitet för varje Android-enhet. Det erbjuder verktyg skräddarsydda för Android-utvecklare, inklusive rik kodredigering, felsökning, testning och profileringsverktyg. Senast ändrad: 2025-06-01 05:06

Intel® Turbo Boost Technology (TBT) är en av funktionerna som är inbyggda i senaste generationens Intel-mikroarkitektur. Den låter automatiskt processorkärnor köras snabbare än basfrekvensen om den arbetar under specifikationsgränserna för effekt, ström och temperatur. Senast ändrad: 2025-01-22 17:01

Medan 20 till 20 000 Hz utgör de absoluta gränserna för det mänskliga hörselområdet, är vår hörsel mest känslig i frekvensområdet 2000 - 5000 Hz. När det gäller ljudstyrka kan människor vanligtvis höra från 0 dB. Senast ändrad: 2025-06-01 05:06

Steg 1: Öppna Google Play Butik på din Android-enhet. Steg 2: Sök efter ROEHSOFT RAM-EXPANDER (SWAP) i App store. Steg 3: Klicka på för att installera alternativet och installera appen på din Android-enhet. Steg 4: Öppna ROEHSOFTRAM-EXPANDER (SWAP)-appen och utöka appen. Senast ändrad: 2025-01-22 17:01

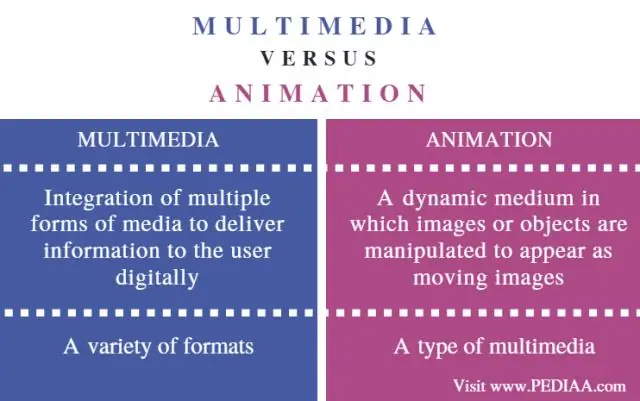

Finns det en liten skillnad mellan multimedia och multimedia? Om du vill låta respektabel, undvik båda termerna. Multimedia betyder musik och bilder. Uppfinnarna av termen använde "multi" prefixet i hopp om att de en dag skulle tänka på ett tredje medium. Senast ändrad: 2025-01-22 17:01

Hammingkod är en uppsättning felkorrigeringskoder som kan användas för att upptäcka och korrigera de fel som kan uppstå när data flyttas eller lagras från avsändaren till mottagaren. Senast ändrad: 2025-01-22 17:01

Datorseende är ett delområde av artificiell intelligens. Syftet med datorseende är att programmera en dator att "förstå" en scen eller funktioner i en bild. Typiska mål för datorseende inkluderar: Detektering, segmentering, lokalisering och igenkänning av vissa objekt i bilder (t.ex. mänskliga ansikten). Senast ändrad: 2025-01-22 17:01

Klicka på Start-knappen (eller tryck på Windows-tangenten) för att öppna Start-menyn, klicka på Inställningar längst upp. Klicka på App & funktioner i menyn till vänster. På höger sida, lokalisera Dina kartor nu och klicka på den, klicka sedan på knappen Avinstallera. Klicka på Avinstallera för att bekräfta. Senast ändrad: 2025-06-01 05:06

Din pekskärm kanske inte svarar eftersom den inte är aktiverad eller måste installeras om. Använd Enhetshanteraren för att aktivera och installera om pekskärmsdrivrutinen. Högerklicka på pekskärmsenheten och klicka sedan på Avinstallera. Starta om datorn för att installera om drivrutinen för pekskärmen. Senast ändrad: 2025-01-22 17:01

Underjordiska termitkolonier lever under jorden. Ett av de vanligaste sätten att termiter kommer in i ditt hem är genom kontakt mellan trä och mark, inklusive dörrkarmar, däckstolpar och verandatrappor eller stöd. Underjordiska termiter kommer också in i hem genom sprickor i grunden och sprickor i murbruk. Senast ändrad: 2025-06-01 05:06

Docker-installation på Ubuntu 16.04 LTS Lägg till förvarsnyckel till pakethanteraren. Installera hanterare för programvaruförråd. Kontrollera tillgängligheten för docker-ce-paketet. Installera docker-ce-paketet. Kontrollera att Docker körs. Lägg till din användare i dockargruppen. Kontrollera att Docker compose är installerat. Senast ändrad: 2025-01-22 17:01

Ping fungerar genom att skicka Internet Control Message Protocol (ICMP/ICMP6) Echo Request-paket till målvärden och väntar på ett ICMP Echo Reply. Programmet rapporterar fel, paketförluster och en statistisk sammanfattning av resultaten. Detta Java-program pingar en IP-adress i Java med InetAddress-klassen. Senast ändrad: 2025-01-22 17:01

I SAP HANA-studion väljer du ditt system i navigatorn -> högerklicka -> Egenskaper -> fliken Licens. I navigeringsområdet väljer du alternativet för att visa licensen. Observera att du kräver systemauktorisering LICENSADMIN för att komma åt den här sidan. Senast ändrad: 2025-01-22 17:01

NOT LIKE-operatorn i SQL används på en kolumn som är av typen varchar. Vanligtvis används den med % som används för att representera valfritt strängvärde, inklusive noll-tecknet. Strängen vi skickar vidare till denna operatör är inte skiftlägeskänslig. Senast ändrad: 2025-01-22 17:01

Edge Development samlar fastighetsutveckling och allmänna entreprenader under ett och samma tak. Det mångfacetterade företaget har betjänat storstadsområdet Portland, Oregon, i 14 år. Som en opportunistisk investerare och utvecklare bygger vi inte samma widget om och om igen. Vi anpassar oss efter varje enskilt projekt.”. Senast ändrad: 2025-01-22 17:01

Svaret, i de flesta stater, är ja. I de flesta stater, så länge du kompenserar för eventuella förlorade poäng på uppsatsdelen av provet, kan du misslyckas med MBE och fortfarande klara barexam. Till exempel, i New York behöver du 266 av 400 potentiella poäng för att klara advokatexamen. Senast ändrad: 2025-01-22 17:01