Average Life Spans Projector Central, en onlinefacktidning för projektionsutrustning, antyder att de flesta projektorlampor har en livslängd på cirka 2 000 timmar. Epson hävdar att dess PowerLite-projektorlampa håller i 5 000 timmar och Delta gör en LED-baserad projektor med en beräknad livslängd på cirka 20 000 timmar. Senast ändrad: 2025-01-22 17:01

Ett ActionResult är en returtyp av en kontrollmetod, även kallad en actionmetod, och fungerar som basklassen för *Result-klasser. Åtgärdsmetoder returnerar modeller till vyer, filströmmar, omdirigerar till andra kontroller eller vad som är nödvändigt för den aktuella uppgiften. Senast ändrad: 2025-01-22 17:01

Ett webbinnehållshanteringssystem (WCMS), en användning av ett innehållshanteringssystem (CMS), är en uppsättning verktyg som ger en organisation ett sätt att hantera digital information på en webbplats genom att skapa och underhålla innehåll utan förkunskaper om webbprogrammering eller märkningsspråk. Senast ändrad: 2025-01-22 17:01

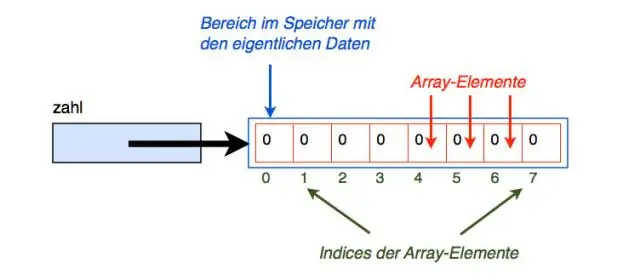

En taggig array är en array vars element är arrayer. Elementen i en taggig array kan ha olika dimensioner och storlekar. En taggig array kallas ibland en "array av arrayer". Följande exempel visar hur man deklarerar, initierar och får åtkomst till arrayer som är störda. Senast ändrad: 2025-01-22 17:01

Det enklaste sättet är att lägga till en enda 'Konstant Timer' till din trådgrupp på samma nivå som dina HTTP-förfrågningar. Högerklicka på trådgrupp > Lägg till > Timer > Konstant timer. Ställ in timervärdet på hur många millisekunder du behöver (i ditt fall 120 000), och det infogar en fördröjning mellan alla förfrågningar i den trådgruppen. Senast ändrad: 2025-01-22 17:01

Amazon EBS låter dig skapa lagringsvolymer och koppla dem till Amazon EC2-instanser. Alla EBS volymtyper erbjuder hållbara ögonblicksbilder och är designade för 99,999 % tillgänglighet. Amazon EBS tillhandahåller en rad alternativ som låter dig optimera lagringsprestanda och kostnad för din arbetsbelastning. Senast ändrad: 2025-06-01 05:06

Till skillnad från Java eller C++ kan vi inte definiera flera konstruktorer i python. men vi kan definiera ett standardvärde om ett inte godkänns eller så kan vi använda *args, **kwargs som argument. Senast ändrad: 2025-01-22 17:01

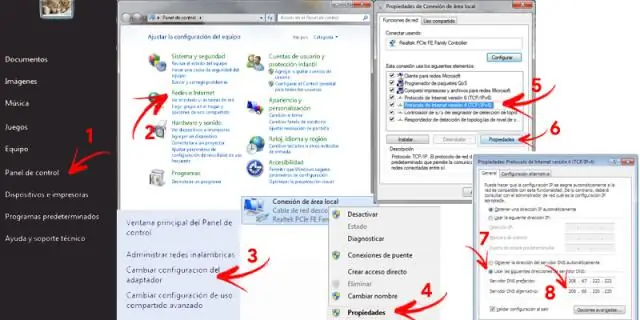

Klicka på den domän du vill redigera. Under DNS & ZONE FILES, klicka på Edit DNS Zone File. Rulla ner till verktyget Ytterligare zonåtgärder, klicka på knappen Nedre TTL. Detta kommer att sänka TTL-värdet till 5 minuter. Senast ändrad: 2025-01-22 17:01

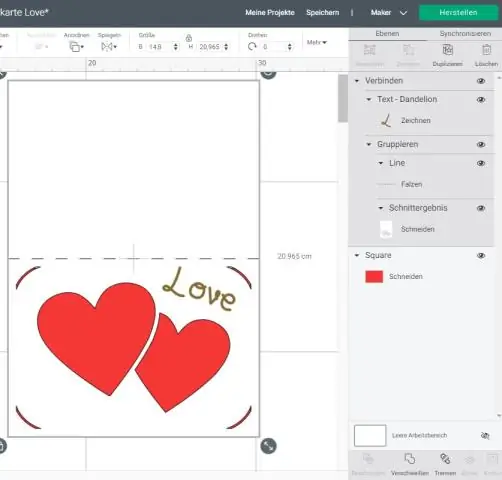

Cricut Design Space kräver ett Windows- eller Mac-operativsystem när det används på en stationär eller bärbar dator. Istället för Windows eller Mac iOS kör Chromebooks Googles Chrome-operativsystem, som inte är kompatibelt med Cricut Design Space. Senast ändrad: 2025-01-22 17:01

Ett kontrollsystem hanterar, styr, styr eller reglerar beteendet hos andra enheter eller system med hjälp av kontrollslingor. Det kan sträcka sig från en enskild uppvärmningsregulator som använder en termostat som styr en hushållspanna till stora industriella styrsystem som används för att styra processer eller maskiner. Senast ändrad: 2025-01-22 17:01

Moto G är en Android-smartphone utvecklad och tillverkad av Motorola Mobility. Släppt den 13 november 2013, var telefonen initialt riktad till tillväxtmarknader, även om den också var tillgänglig på utvecklade marknader som ett lågprisalternativ. Moto G efterträddes av andra generationens MotoG i september 2014. Senast ändrad: 2025-01-22 17:01

Exemplarisk teori är ett förslag om hur människor kategoriserar föremål och idéer inom psykologi. Den hävdar att individer gör kategoribedömningar genom att jämföra nya stimuli med instanser som redan finns lagrade i minnet. Den instans som lagras i minnet är "exemplaret". Senast ändrad: 2025-01-22 17:01

Typiskt budgeterad tid för att skriva enhetstester är cirka 1 dag för varje funktion som tar 3-4 dagar av heads down-kodning. Men det kan variera med många faktorer. 99% kodtäckning är bra. Enhetstester är bra. Senast ändrad: 2025-01-22 17:01

Att använda komponentskanning är en metod för att be Spring att upptäcka Spring-hanterade komponenter. Spring behöver informationen för att lokalisera och registrera alla Spring-komponenter med applikationskontexten när applikationen startar. Senast ändrad: 2025-01-22 17:01

Sociala nätverk är användningen av internetbaserade sociala medier för att hålla kontakten med vänner, familj, kollegor, kunder eller klienter. Sociala nätverk kan ha ett socialt syfte, ett affärssyfte, eller båda, via webbplatser som Facebook, Twitter, LinkedIn och Instagram, bland annat. Senast ändrad: 2025-01-22 17:01

Obs: En typisk plasthäftapparat har en massa på cirka 250 gram och en metallhäftare har en massa på cirka 500 gram. Läraren kan justera de givna massorna för uppskattning baserat på den faktiska massan av häftapparaten som tillhandahålls studenten. Dessutom gör dessa standarder ingen skillnad mellan vikt och massa. Senast ändrad: 2025-01-22 17:01

Hur man reparerar en trasig postlådepost Inspektera den gamla posten. Köp ett nytt brevlådeinlägg. Behandla trästolpar för att förhindra röta och termiter. Gräv ditt nya hål eller, om du tog bort den gamla stolpen, gör det gamla hålet större. Lägg ett lager grus i botten av ditt nya hål för att hålla vattnet rinnande bort från din stolpe. Senast ändrad: 2025-01-22 17:01

Sophia är en social humanoid robot utvecklad av Hong Kong-baserade företaget Hanson Robotics. Sophia aktiverades den 14 februari 2016 och gjorde sitt första offentliga framträdande på South by Southwest Festival (SXSW) i mitten av mars 2016 i Austin, Texas, USA. Hon kan visa mer än 60 ansiktsuttryck. Senast ändrad: 2025-06-01 05:06

Här hittar du det: Steg 1: Öppna den nya webbplatsen för Google Kontakter i din webbläsare. Steg 2: Klicka på Mer i menyn till vänster och välj Återställ kontakter. Steg 3: Välj lämplig tidsram för att inkludera den borttagna kontakten och klicka sedan på Återställ. Senast ändrad: 2025-01-22 17:01

Besök https://getadblock.com i din Safari för iOS-webbläsare och tryck på Hämta AdBlock nu eller hämta det från App Store. Tryck på Hämta för att ladda ner AdBlock-appen. När appen har laddats ner öppnar du den och trycker på Först: Aktivera AdBlock! Tryck på Nästa. Bekräfta att innehållsblockerare är aktiverade genom att öppna din enhets inställningar. Senast ändrad: 2025-01-22 17:01

Gå till Arkiv > Spara sida som i Firefox och flashspelet bör sparas på din hårddisk. Släpp filen i din favoritwebbläsare för att spela spelet. För att göra det enklare kan du tilldela en programvara till swf-filer som skulle få resultatet att du bara behöver dubbelklicka på flashspelen för att starta dem. Senast ändrad: 2025-01-22 17:01

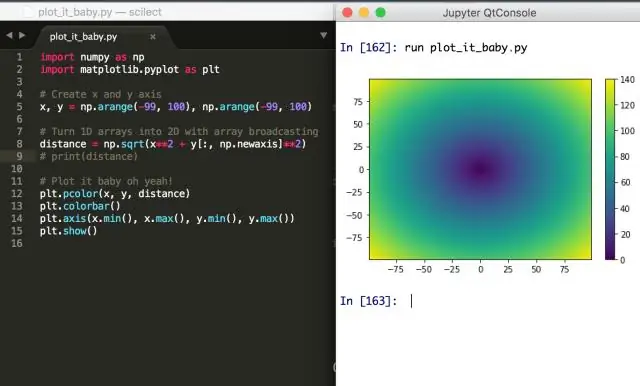

En numpy array är ett rutnät av värden, alla av samma typ, och indexeras av en tupel av icke-negativa heltal. Antalet dimensioner är rangordningen för arrayen; formen på en array är en tupel av heltal som anger storleken på arrayen längs varje dimension. Python-kärnbiblioteket tillhandahöll listor. Senast ändrad: 2025-01-22 17:01

Galaxy Note 9 har en större skärm än Galaxy S9 och S9 Plus. Galaxy Note 9 har en 6,4-tums quad-HD Super Amoled-skärm, medan Galaxy S9 och S9 Plus har mindre 5,8-tums och 6,2-tumsskärmar. Senast ändrad: 2025-01-22 17:01

Funktioner. Använd bara Ctrl och Skift för att markera flera filer och mappar, högerklicka sedan och välj Kombinera filer. Om du väljer en mapp kommer även alla matchande filer i undermappar att inkluderas. Senast ändrad: 2025-01-22 17:01

CATIA V5 Studentutgåva. CATIA® är världens ledande mjukvara för ingenjörs- och designdesign för produkt 3DCAD design excellens. Den används för att designa, simulera, analysera och tillverka produkter inom en mängd olika industrier, inklusive flyg-, bil-, konsumentvaror och industrimaskiner, för att bara nämna några. Senast ändrad: 2025-01-22 17:01

Varför en Instant Messenger är bättre än e-post. Både instant messenger och e-post är användbara samarbetsverktyg för kontorskommunikation, vilket är bättre. Snabbmeddelanden gör det möjligt för nätverksanvändare att kommunicera på ett snabbt och effektivt sätt, utan de förseningar som är förknippade med e-post. Senast ändrad: 2025-01-22 17:01

JWT eller JSON Web Token är en sträng som skickas i HTTP-begäran (från klient till server) för att validera klientens äkthet. JWT skapas med en hemlig nyckel och den hemliga nyckeln är privat för dig. När du får en JWT från klienten kan du verifiera den JWT med denna hemliga nyckel. Senast ändrad: 2025-01-22 17:01

Ändra storlek på en EBS-stödd instans Öppna EC2-konsolen. Välj den instans du vill ändra storlek på och stoppa instansen. Med den valda instansen väljer du Åtgärder > Instansinställningar > Ändra instanstyp. I dialogrutan Ändra instanstyp väljer du vilken instans du vill ändra storlek på. Senast ändrad: 2025-01-22 17:01

Bläckstråleskrivare är bättre på att skriva ut foton och färgdokument, och även om det finns färglaserskrivare är de dyrare. Till skillnad från bläckstråleskrivare använder laserskrivare inte bläck. Istället använder de toner - som varar mycket längre. Avvägningen är att laserskrivare i allmänhet är dyrare. Senast ändrad: 2025-06-01 05:06

JSON-filer använder en struktur som är mycket lik den för taggar. Där taggar används inom AWS för att klassificera objekt, används JSON-filer vanligtvis som ett sätt att utföra automatiserade konfigurationer. Senast ändrad: 2025-01-22 17:01

MySQL stöder tre kommentarstilar: Från ett '--' till slutet av raden. Den dubbla streckkommentarstilen kräver åtminstone blanksteg eller kontrolltecken (mellanslag, tabb, nyrad, etc) efter det andra bindestrecket. Från ett '#' till slutet av raden. VÄLJ. Kommentar i C-stil /**/ kan sträcka sig över flera rader. Senast ändrad: 2025-01-22 17:01

Här är hur. Öppna Chrome och navigera till web.skype.com. Ange ditt användarnamn, e-postkonto eller telefonnummer. Ange ditt lösenord och klicka på Logga in. Välj en vän att chatta med eller tryck på + för att lägga till en ny. Klicka på kameraikonen för att starta ett videosamtal, eller på telefonikonen för att starta ett ljudsamtal. Senast ändrad: 2025-01-22 17:01

För att konfigurera kioskläge, gör följande: Öppna Inställningar. Klicka på Konton. Klicka på Familj och andra användare. Klicka på knappen Tilldelad åtkomst under "Konfigurera en kiosk". Klicka på knappen Kom igång. Skriv ett kort men beskrivande namn för kioskkontot. Klicka på knappen Nästa. Välj en Microsoft Store-app från listan. Senast ändrad: 2025-06-01 05:06

Huawei Mobile Phones Pris i Pakistan 2019 Huawei Mobiles Prislista Pris Lagring Huawei Y6 Prime 2019 Rs. 18999 32 GB Huawei Y7 Prime 2019 Rs. 27699 32GB Huawei Y5 Lite Rs. 15500 16GB Huawei P30 Pro Rs. 157600 256GB. Senast ändrad: 2025-01-22 17:01

Programvara: Media Composer, Xpress Pro. Senast ändrad: 2025-01-22 17:01

NFC-betalningar: Telefonen kommer med stöd för NearField Communication (NFC), och Jio säger att det kommer att tillåta användare att länka sina bankkonton, betal-/kreditkort, UPI och lagra det digitalt i telefonen. Betalningar kan göras genom att trycka på handlarens PoS-terminal. Senast ändrad: 2025-01-22 17:01

När du speglar din Mac till en TV eller projektor går du till Systeminställningar > Bildskärmar. Härifrån kan du använda skjutreglaget för att justera inställningen för overscanor underscan. Om du ser ett alternativ för att ändra skärmupplösningen kan du välja den som matchar måtten på din TV eller projektor. Senast ändrad: 2025-01-22 17:01

Onmouseout-händelsen inträffar när muspekaren flyttas ut från ett element eller från ett av dess underordnade element. Tips: Denna händelse används ofta tillsammans med onmouseover-händelsen, som inträffar när pekaren flyttas till ett element eller till ett av dess underordnade element. Senast ändrad: 2025-01-22 17:01

Google Pack var en samling programvaruverktyg som Google erbjuder att ladda ner i ett enda arkiv. Det tillkännagavs vid 2006 Consumer Electronics Show, den 6 januari. Google Pack var endast tillgängligt för Windows XP, Windows Vista och Windows 7. Senast ändrad: 2025-01-22 17:01

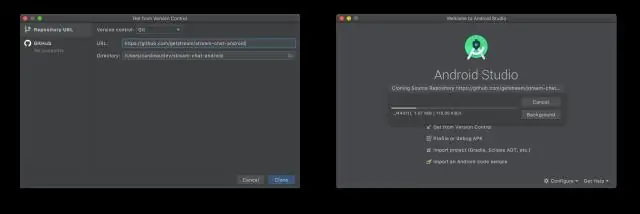

Packa upp github-projektet till en mapp. Öppna Android Studio. Gå till Arkiv -> Nytt -> Importera projekt. Välj sedan det specifika projekt du vill importera och klicka sedan på Nästa->Slutför. Senast ändrad: 2025-01-22 17:01