Krav: en protokolldelegering är ett designmönster som gör det möjligt för en klass eller struktur att lämna över (eller delegera) en del av sitt ansvar till en instans av en annan typ. Senast ändrad: 2025-01-22 17:01

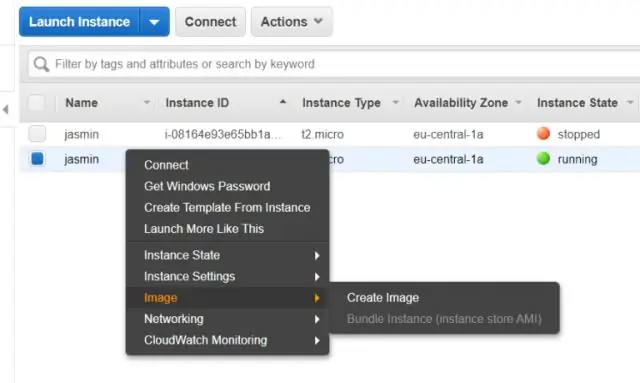

För att begränsa användarnas åtkomst till att starta EC2-instanser med taggade AMI, skapa en AMI från en befintlig instans – eller använd en befintlig AMI – och lägg sedan till en tagg till AMI. Skapa sedan en anpassad IAM-policy med ett taggvillkor som begränsar användarnas behörighet att endast starta instanser som använder den taggade AMI. Senast ändrad: 2025-01-22 17:01

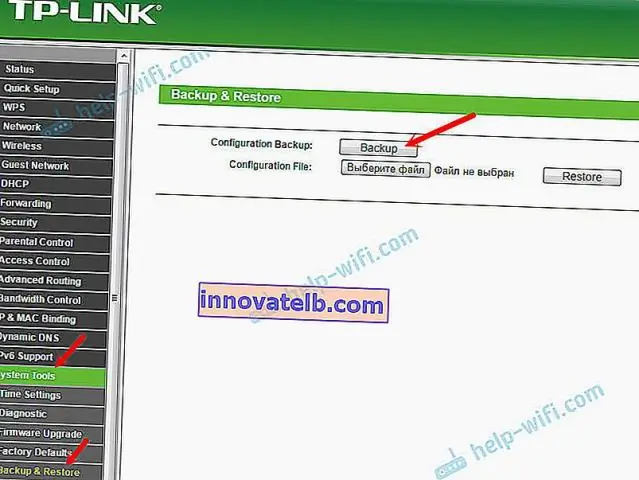

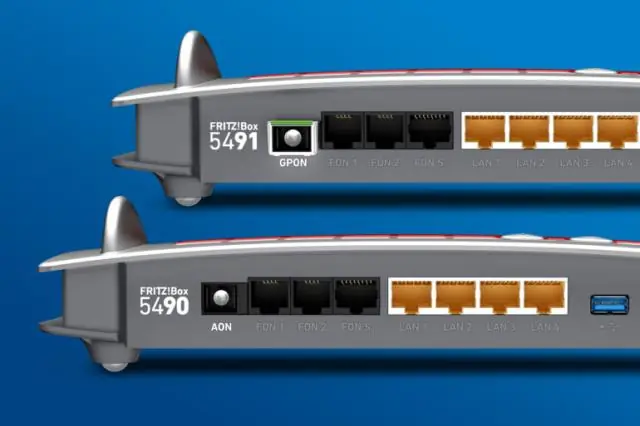

Steg 1 Öppna webbläsaren och skriv enhetens IP-adress i adressfältet (standard är 192.168. 1.1). Tryck enter. Steg 2 Skriv användarnamnet och lösenordet på inloggningssidan, standardanvändarnamnet och lösenordet är båda admin, klicka sedan på OK för att logga in på enheten. Senast ändrad: 2025-01-22 17:01

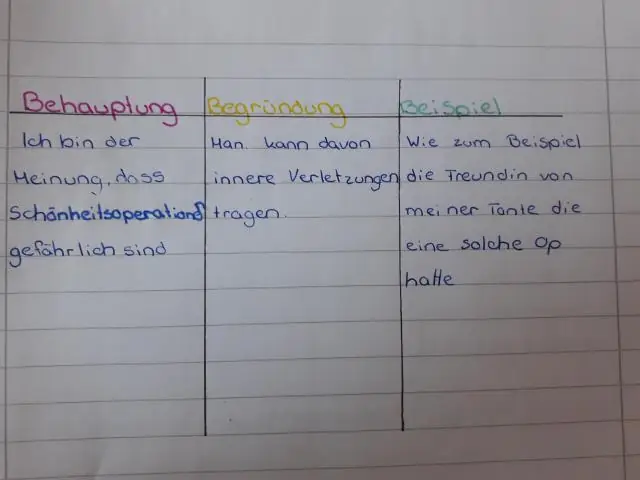

I logik och filosofi är ett argument en serie påståenden (på ett naturligt språk), som kallas premisserna eller premisserna (båda stavningarna är acceptabla), avsedda att bestämma graden av sanning i ett annat påstående, slutsatsen. Senast ändrad: 2025-01-22 17:01

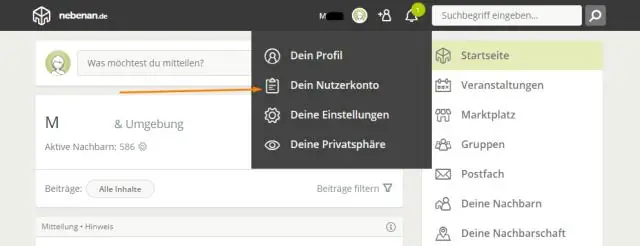

Klicka på nedåtpilen bredvid ditt profilfoto i det övre högra hörnet på sidan. Välj Inställningar. Klicka på PRIVACY. Under Visa adress till mitt grannskap som, välj alternativet som endast visar ditt gatunamn utan gatunummer. Senast ändrad: 2025-01-22 17:01

Den första användningen av ordet "dator" Den första användningen av ordet "dator" registrerades 1613 och syftade på en person som utförde beräkningar, eller beräkningar, och ordet fortsatte med samma betydelse fram till mitten av 1900-talet. Senast ändrad: 2025-06-01 05:06

Ett dåligt argument är ett där premisserna inte ger goda skäl att acceptera slutsatsen. Slutsatsen kan vara sann, men skälen ger inte goda skäl att acceptera den. Senast ändrad: 2025-01-22 17:01

LTE står för Long Term Evolution och är en 4G (läs: 4:e generationen) trådlös bredbandsstandard. Det är det snabbaste trådlösa nätverket för smartphones och mobila enheter. LTE erbjuder högre bandbredd, vilket innebär högre anslutningshastigheter och bättre underliggande teknik för röstsamtal (VoIP) och multimediastreaming. Senast ändrad: 2025-01-22 17:01

En MMS-avisering används när du har förpaketerat MMS-meddelandeinnehåll som finns på en befintlig webbserver och du helt enkelt vill använda NowSMS för att skicka en MMS-notifiering för att tala om för en MMS-kompatibel klient att hämta innehållet. Senast ändrad: 2025-01-22 17:01

En SQL join-sats - motsvarande en joinoperation i relationalgebra - kombinerar kolumner från en eller flera tabeller i en relationsdatabas. Det skapar en uppsättning som kan sparas som en tabell eller användas som den är. En JOIN är ett sätt att kombinera kolumner från en (själv-join) eller flera tabeller genom att använda värden som är gemensamma för varje. Senast ändrad: 2025-01-22 17:01

Det löpande huvudet bör vara en kort version av titeln på din uppsats, högst 50 tecken lång (inklusive mellanslag). Etiketten "Running head:" som föregår löphuvudet på titelsidan ingår inte i antalet 50 tecken, eftersom det inte är en del av titeln på din uppsats. Senast ändrad: 2025-01-22 17:01

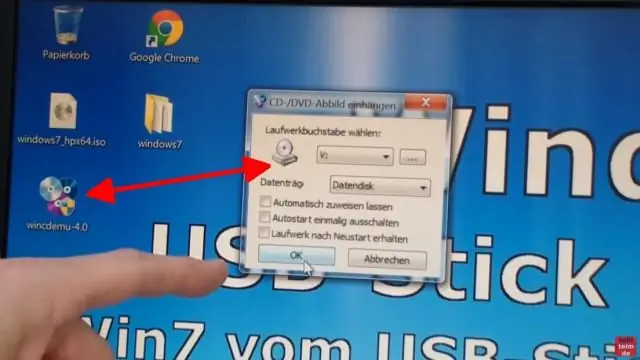

DVD-ROM-enheter kan läsa CD-DA, CD-ROM och CD-R/RW-skivor, men de läser också DVD-Video, DVD-ROM och (ibland) DVD-Audio-skivor. Senast ändrad: 2025-01-22 17:01

Enskiktsarkitektur innebär att alla nödvändiga komponenter för en mjukvaruapplikation eller teknologi placeras på en enda server eller plattform. 1-skikts arkitektur. I grund och botten håller en enskiktsarkitektur alla delar av en applikation, inklusive gränssnittet, Middleware och back-end-data, på ett ställe. Senast ändrad: 2025-01-22 17:01

Det är lätt att använda SSMS för att kontrollera aktuell tempdb-storlek. Om du högerklickar på tempdb och väljer Egenskaper öppnas följande skärm. Sidan för tempdb-databasegenskaper visar den aktuella tempdb-storleken som 4,6 GB för var och en av de två datafilerna och 2 GB för loggfilen. Om du frågar DMV sys. Senast ändrad: 2025-01-22 17:01

De bästa bärbara företagsdatorerna Lenovo ThinkPad X1 Carbon (7:e generationen) Bästa företagslaptopen. HP Elite Dragonfly. Den bästa bärbara datorn för företag. Apple MacBook Pro (16-tum, 2019) Den bästa Applelaptop för företag. Microsoft Surface Pro 7. Lenovo ThinkPad X1 Yoga. Dell Latitude 7400 2-i-1. HP ZBook Studio x360 G5. Dell Precision 7730. Senast ändrad: 2025-01-22 17:01

En DS-post (Delegation of Signing) tillhandahåller information om en signerad zonfil. Aktivering av DNSSEC (Domain Name System Security Extensions) för ditt domännamn kräver denna information för att slutföra installationen av ditt signerade domännamn. Informationen som ingår i en DS-post varierar beroende på domännamnstillägg. Senast ändrad: 2025-01-22 17:01

Inom mjukvaruteknik är adaptermönstret ett mjukvarudesignmönster som gör att gränssnittet för en befintlig klass kan användas från ett annat gränssnitt. Det används ofta för att få befintliga klasser att fungera med andra utan att ändra deras källkod. Senast ändrad: 2025-01-22 17:01

Perfekta din animationsportfölj med dessa tips Fokusera på karaktärerna. Bra animation handlar om att skapa personligheter, säger Aaron Blaise. Rikta in din målgrupp. Tänk först på vem din publik är. Haka i din tittare. Dela din demo-rulle överallt. Visa dina färdigheter. Skapa ett stort fokus. Underhåll din publik. Senast ändrad: 2025-01-22 17:01

Unika lokala adresser 0.0/8, 172.16. 0,0/12 och 192,168. 0,0/16). De kan endast dirigeras inom en uppsättning samarbetsplatser. Senast ändrad: 2025-01-22 17:01

PowerVM är den underliggande virtualiseringstekniken hos IBM Power-servern. En VIOS är en speciell Power-serverpartition som virtualiserar systemresurser, vilket gör att hårdvaruresurser kan delas mellan flera AIX-, i- och Linuxvirtual-partitioner. Senast ändrad: 2025-01-22 17:01

En offentlig statisk slutvariabel är en kompileringstidskonstant, men en offentlig slutlig är bara en slutvariabel, det vill säga du kan inte tilldela den ett nytt värde men det är inte en kompileringstidskonstant. Detta kan se förbryllande ut, men faktiska skillnader tillåter hur kompilatorn behandlar dessa två variabler. Senast ändrad: 2025-01-22 17:01

Projektet Portable Class Library låter dig skriva och bygga hanterade sammanställningar som fungerar på mer än en. NET Framework-plattform. Du kan skapa klasser som innehåller kod som du vill dela över många projekt, till exempel delad affärslogik, och sedan referera till dessa klasser från olika typer av projekt. Senast ändrad: 2025-01-22 17:01

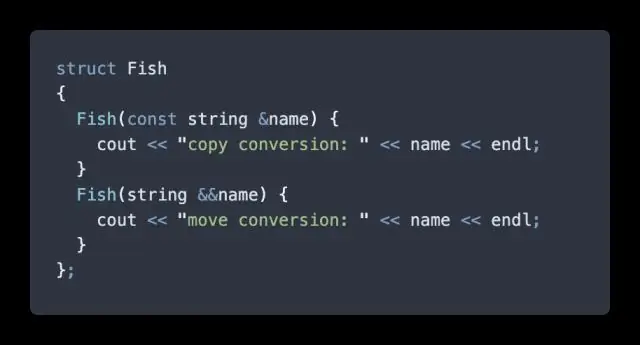

Citat Session Announcement: Adventures in Perfect Forwarding: Perfecting forwarding är en viktig C++0x-teknik byggd på rvalue-referenser. Det gör att rörelsesemantik kan tillämpas automatiskt, även när källan och destinationen för en rörelse separeras av mellanliggande funktionsanrop. Senast ändrad: 2025-06-01 05:06

TensorFlow manipulerar data genom att skapa en DataFlow-graf eller en beräkningsgraf. Den består av noder och kanter som utför operationer och gör manipulationer som addition, subtraktion, multiplikation, etc. TensorFlow används nu i stor utsträckning för att bygga komplicerade Deep Learning-modeller. Senast ändrad: 2025-01-22 17:01

Mendix är en utvecklingsplattform för samarbetssamarbete med låg kod för mobila och webbaserade applikationer. Applikationsutvecklingsplattformen möjliggör samarbete mellan affärs- och IT-användare för att främja innovation och påskynda utvecklingen. Mendix stöder mobila, surfplattor och stationära applikationer. Senast ändrad: 2025-01-22 17:01

ViewState-parametern är en base64-serialiserad parameter som normalt skickas via en dold parameter som heter _VIEWSTATE med en POST-begäran. Denna parameter deserialiseras på serversidan för att hämta data. Det är normalt möjligt att köra kod på en webbserver där en giltig ViewState kan förfalskas. Senast ändrad: 2025-01-22 17:01

På grund av det kan det faktiskt skada den att köra en VGA-signal direkt i en HDMI-kontakt på en bildskärm, eftersom de analoga signalerna är på en högre spänningsnivå. Den andra skillnaden mellan VGA och HDMI är att VGA bara är video, medan HDMI innehåller kanaler för både video och stereoljud. Senast ändrad: 2025-01-22 17:01

Platt-TV-apparater är mindre än 4 tum tjocka, ett platt väggfäste ger 2 tum och ett lutningsfäste 4-6 tum. Ett TV-bänk kan kräva utrymme som varierar mellan 6 tum och 10 tum. &bull Storleken på bordsställen varierar med stil och fabrikat. Senast ändrad: 2025-01-22 17:01

Det tillåter frekvent upptäckt av objektuppsättningar utan kandidatgenerering. FP-tillväxt: Parametrar Apriori Algoritm Fp-träd Minnesanvändning Det kräver stor mängd minnesutrymme på grund av ett stort antal genererade kandidater. Det kräver liten mängd minnesutrymme på grund av kompakt struktur och ingen kandidatgenerering. Senast ändrad: 2025-01-22 17:01

20 000 ombud. Senast ändrad: 2025-01-22 17:01

Log4j - Loggningsnivåer Nivå Beskrivning DEBUG Anger finkorniga informationshändelser som är mest användbara för att felsöka en applikation. INFO Betecknar informationsmeddelanden som belyser applikationens framsteg på grovkornig nivå. VARNA Betecknar potentiellt skadliga situationer. Senast ändrad: 2025-01-22 17:01

WinZip Courier är ett lättanvänt, tidsbesparande verktyg för att zippa filer som du har bifogat till Microsoft Outlook-e-postmeddelanden. Den integreras också med din webbläsare så att du kan zippa och skydda dina e-postbilagor direkt i Hotmail, Yahoo! Mail och Gmail. Senast ändrad: 2025-01-22 17:01

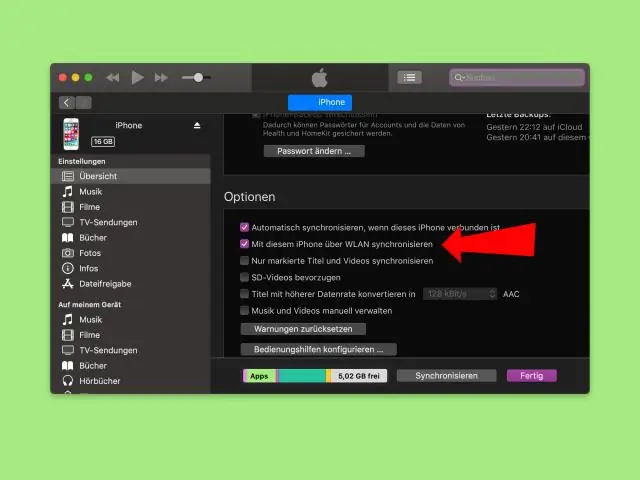

Steg Anslut iPhone 6 (Plus) till datorn via USB-kabeln. iTunes startar automatiskt, om inte, starta den manuellt på din dator. Lägg till mediafilerna i iTunes-biblioteket. Klicka på "Arkiv> Lägg till filer i bibliotek" i det övre vänstra hörnet av fönstret. Kopiera till din iPhone. Klicka på Filmer. Synkronisera till iPhone 6 (Plus). Senast ändrad: 2025-01-22 17:01

För rumsskala VR behöver du minst 2 meter gånger 1,5 meter ledigt utrymme (6,5 fot x 5 fot), och det maximala avståndet mellan basstationer är 5 meter (16 fot). Förutom rumsskala VR stöder Vive sittande och stående VR-upplevelser, som båda inte har ett minimikrav på utrymme. Senast ändrad: 2025-01-22 17:01

AI lovar att hjälpa företag att exakt förutsäga förändrad marknadsdynamik, förbättra kvaliteten på erbjudanden, öka effektiviteten, berika kundupplevelser och minska organisatoriska risker genom att göra affärer, processer och produkter mer intelligenta. Senast ändrad: 2025-01-22 17:01

IBM Watson® Assistant är ett fråge-och-svar-system som ger en dialoginteraktion mellan konversationssystemet och användarna. Denna typ av interaktion kallas vanligtvis en chatbot. Senast ändrad: 2025-01-22 17:01

Med AT&T Unite Express 2 Mobile Hotspot kan du uppleva hur enkelt det är att ta med din egen säkra nätverksanslutning vart du än går. Dela snabb trådlös internetåtkomst med upp till 15 enheter - din surfplatta, bärbara dator eller annan Wi-Fi-aktiverad enhet. Försäljningspris. Kräver kvalificerad service. Senast ändrad: 2025-01-22 17:01

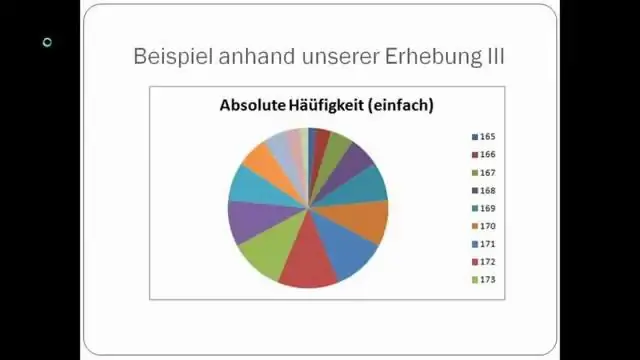

Det finns två typer av grafer för att visuellt avbilda informationen. De är: Tidsseriediagram – Exempel: Linjediagram. Frekvensfördelningsgrafer – Exempel: Frekvenspolygongraf. Senast ändrad: 2025-06-01 05:06

För att ansluta Amazon Tap till en Wi-Fi-hotspot: Gå till inställningsmenyn på din mobila enhet och sök efter ett Wi-Fi-hotspot-alternativ. Kopiera nätverksnamnet och lösenordet för din hotspot. I Alexa-appen väljer du ikonen Enheter. Välj din Amazon Tap. Välj Ändra bredvid Wi-Fi-nätverk. Senast ändrad: 2025-01-22 17:01

SNABB ÖVERSIKT: DEN BÄSTA TRÅDLÖSA UTOMHUSSÄKERHETSKAMERAN FÖR 2020 REDAKTÖRENS PICKLogitech Circle 2-säkerhetskamera KONTROLLERA PRIS PÅ AMAZON BÄSTA UNDER 400 USD Ring Floodlight-säkerhetskamera KONTROLLERA PRIS PÅ AMAZON BÄSTA ÖVERGRIPANDE Arlo Pro 2-säkerhetskamera AMAZON KONTROLLPRIS. Senast ändrad: 2025-06-01 05:06