Gå till din bokhylla. Peka och håll ned omslaget till titeln du vill returnera. Tryck på "Returnera/Ta bort". Välj om du vill returnera, returnera och ta bort, eller helt enkelt ta bort titeln. Senast ändrad: 2025-01-22 17:01

Gemensamma kontroller är säkerhetskontroller som kan stödja flera informationssystem effektivt och effektivt som en gemensam förmåga. De definierar vanligtvis grunden för en systemsäkerhetsplan. De är säkerhetskontrollerna du ärver i motsats till säkerhetskontrollerna du väljer och bygger själv. Senast ändrad: 2025-01-22 17:01

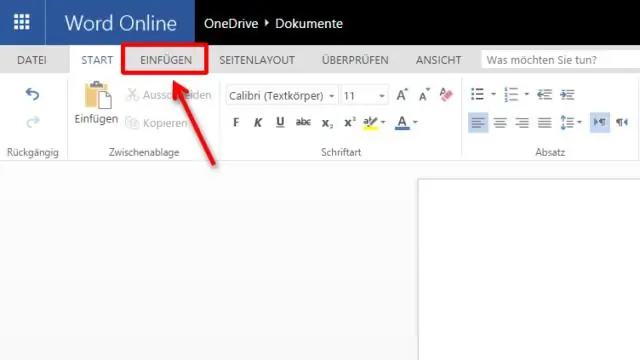

Metod 4 Kopiera och klistra in Förstå hur detta fungerar. Öppna det skyddade Word-dokumentet. Klicka var som helst på dokumentet. Välj hela dokumentet. Kopiera den markerade texten. Öppna ett nytt Word-dokument. Klistra in den kopierade texten. Spara dokumentet som en ny fil. Senast ändrad: 2025-01-22 17:01

Microsoft Word med en Office 365-prenumeration är den senaste versionen av Word. Tidigare versioner inkluderar Word 2016, Word 2013, Word 2010, Word 2007 och Word 2003. Senast ändrad: 2025-01-22 17:01

STEG 3: Installera. cer och generera. s12 Hitta filen.cer som du just har laddat ner och dubbelklicka. Se till att rullgardinsmenyn är inställd på "logga in" Klicka på Lägg till. Öppna KeyChain Access igen. Hitta de två profilerna du skapade i steg 1 (med det vanliga namnet för iOS-utvecklare). Senast ändrad: 2025-01-22 17:01

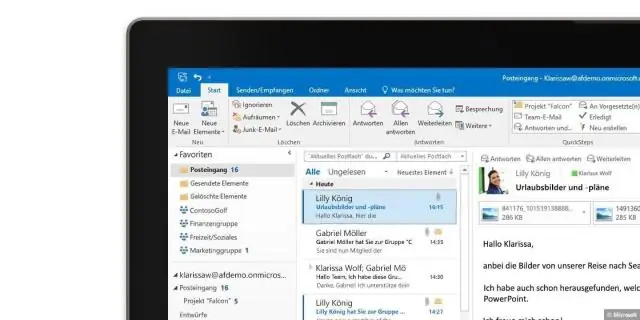

Outlook 2010 Öppna Microsoft Outlook. Klicka på fliken Hem. Klicka sedan på skräppostikonen i avsnittet "Ta bort". Välj Skräp. Klicka på Alternativ för skräppost, som visas nedan. Klicka på fliken Blockerade avsändare. Klicka på knappen Lägg till. Ange lämplig e-postadress eller domännamn. Senast ändrad: 2025-01-22 17:01

Som standard söker Windows Live Mail efter nya meddelanden på e-postservern när programmet startar och var tionde minut därefter. Senast ändrad: 2025-01-22 17:01

För att slå samman Microsoft Excel-filer är det bäst att spara dem som CSV-filer först. Öppna Excel-filerna och klicka på Arkiv i menyraden och sedan på Spara som. I rullgardinsmenyn Spara som typ väljer du CSV (kommaavgränsad) (. Senast ändrad: 2025-01-22 17:01

Åtkomstkontroll är en säkerhetsteknik som reglerar vem eller vilka som kan se eller använda resurser i en datormiljö. Fysisk åtkomstkontroll begränsar åtkomst till campus, byggnader, rum och fysiska IT-tillgångar.Logisk åtkomstkontroll begränsar anslutningar till datornätverk, systemfiler och data. Senast ändrad: 2025-01-22 17:01

IPS står för in-plane switching, en typ av LED (en form av LCD) skärmpanelteknik. IPS-paneler kännetecknas av att ha de bästa färg- och betraktningsvinklarna bland de andra huvudtyperna av skärmpaneler, TN (twisted nematic) och VA (vertikal) inriktning). Senast ändrad: 2025-01-22 17:01

Det finns 5 huvudkomponenter i ett Datawarehouse. 1) Databas 2) ETL-verktyg 3) Metadata 4) Frågeverktyg 5) DataMarts. Senast ändrad: 2025-01-22 17:01

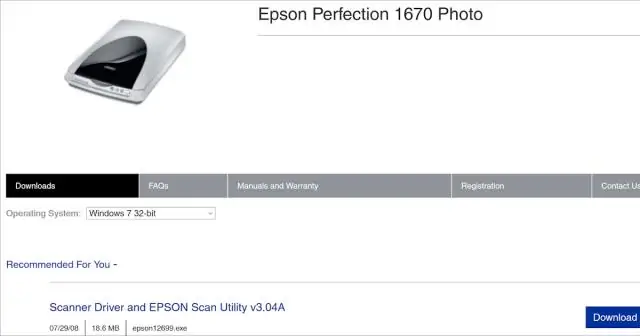

Installera skrivaren automatiskt Öppna Inställningar. Klicka på Enheter. Klicka på Skrivare och skannrar. Klicka på knappen Lägg till en skrivare eller skanner. Vänta ett par ögonblick. Klicka på alternativet Skrivaren som jag vill ha finns inte i listan. Välj Min skrivare är lite äldre. Hjälp mig hitta den. alternativ. Välj din skrivare från listan. Senast ändrad: 2025-01-22 17:01

Ett punch-down-verktyg, även kallat kronetool, är ett handverktyg som används för att ansluta telekommunikation och nätverkskablar till en patchpanel, punchdown-block, keystone-modul eller ytmonteringslåda. "Punch down"-delen av namnet kommer från att stansa en tråd på plats med hjälp av en slagverkan. Senast ändrad: 2025-06-01 05:06

Tryck på "Ctrl-Shift-Esc" för att öppna Aktivitetshanteraren. Klicka på fliken "Program" för att se vilka program som körs på fjärrdatorn. Klicka på fliken "Processer" för att se vilka systemprocesser som körs. Klicka på fliken "Tjänster" för att se vilka systemtjänster som körs. Senast ändrad: 2025-01-22 17:01

Registrera dig för Voice och få ditt nummer Gå till voice.google.com på din dator. Logga in på ditt Google-konto. När du har läst igenom användarvillkoren och sekretesspolicyn trycker du på Fortsätt. Sök efter ett nummer på ort eller riktnummer. Voice erbjuder inte 1-800 nummer. Klicka på Välj bredvid numret du vill ha. Senast ändrad: 2025-01-22 17:01

En miljö i Postman är en uppsättning nyckel-värdepar. En miljö hjälper oss att skilja mellan önskemålen. När vi skapar en miljö inuti Postman kan vi ändra värdet på nyckelvärdeparen och ändringarna återspeglas i våra önskemål. En miljö ger bara gränser för variabler. Senast ändrad: 2025-01-22 17:01

Om du tillåter anställda att använda BYOD på arbetsplatsen kan du uppleva säkerhetsrisker i samband med: Förlorade eller stulna enheter. Människor som lämnar företaget. Brist på brandvägg eller antivirusprogram. Åtkomst till osäkrat Wi-Fi. Senast ändrad: 2025-06-01 05:06

Så här rensar du din Facebook-sökhistorik på iPhone Öppna Facebook-appen på iPhone. Tryck på sökfältet högst upp. Tryck på Redigera. Tryck på Rensa sökningar. Senast ändrad: 2025-01-22 17:01

Stilmall: CSS. Senast ändrad: 2025-01-22 17:01

En av mina elevers mest minnesvärda aktiviteter är en inlåsning. Detta är i grunden en gigantisk övernattning där eleverna får tillbringa natten i skolan med alla sina vänner. Jag vet att några av er som läser det här inte har ett överflöd av resurser, men en inlåsning är möjlig även för en skola med minimala resurser. Senast ändrad: 2025-06-01 05:06

På Android-enheter Öppna Facebook-appen på Android och tryck på alternativet Appinställningar i det vänstra sidofältet (höger sidofält för betaanvändare). Leta här efter alternativet Video Auto-play och stäng av det. Om du vill spela upp videorna över Wi-Fi och bara begränsa det när du är på dataanslutning, välj Wi-Finly. Senast ändrad: 2025-01-22 17:01

AF – står för Auto Focus, vilket innebär att objektivet automatiskt kan fokusera genom kameran. AF-D – Autofokus med avståndsinformation. Samma som AF, förutom att den kan rapportera avståndet mellan motivet och objektivet och sedan rapportera den informationen till kameran. AF-S – Autofokus med Silent Wave-motor. Senast ändrad: 2025-06-01 05:06

Här är 5 fördelar med att dela upp en applikation i nivåer: Det ger dig möjligheten att uppdatera teknikstacken för en nivå utan att påverka andra delar av applikationen. Det möjliggör för olika utvecklingsteam att var och en arbeta med sina egna expertområden. Senast ändrad: 2025-01-22 17:01

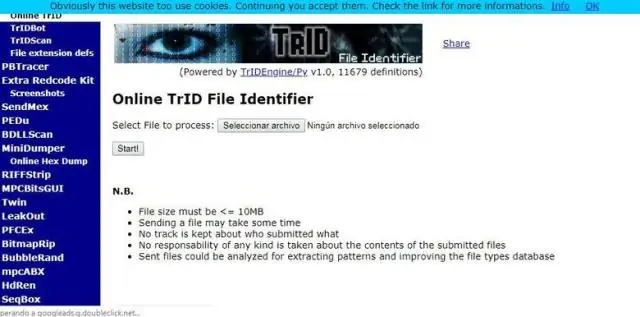

Följ dessa enkla steg för att öppna GBX-filer Steg 1: Dubbelklicka på filen. Innan du försöker öppna GBX-filer på något annat sätt, börja med att dubbelklicka på filikonen. Steg 2: Välj rätt program. Steg 3: Ta reda på filtypen. Steg 4: Kontrollera med programvaruutvecklaren. Steg 5: Ladda ner en Universal File Viewer. Senast ändrad: 2025-01-22 17:01

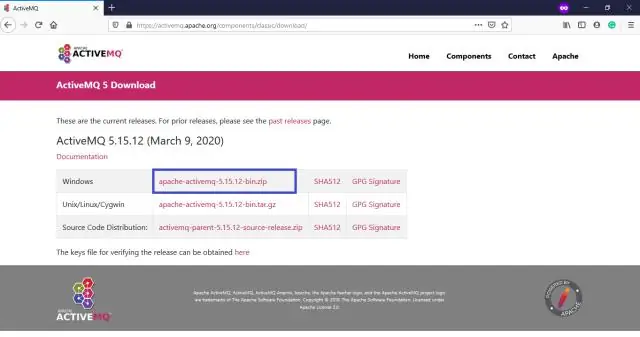

Från en webbläsare, navigera till activemq.apache.org/. Klicka på länken #Download i navigeringsrutan (den vänstra rutan). Klicka på länken Maven ActiveMQ SNAPSHOT. För en binär ögonblicksbild, fortsätt till avsnittet #Starting ActiveMQ i detta dokument. Senast ändrad: 2025-01-22 17:01

Informationskompetens avser förmågan att känna igen när information behövs och att lokalisera, utvärdera och effektivt använda denna information. Vårt program är ett inkrementellt program för informationskompetens inbäddat i Champlains Core Curriculum. Senast ändrad: 2025-06-01 05:06

Enligt online Oxford English Dictionary användes 'kewl' första gången 1990. År 1995 hade den använts i tidningen New Scientist och har även setts i New York Magazine och New Musical Express. Nu har Oxford English Dictionary ansett det som ett ord i sig. Det har dock stämplat det som slang. Senast ändrad: 2025-01-22 17:01

Jumpers används för att konfigurera inställningarna för datortillbehör, såsom moderkort, hårddiskar, modem, ljudkort och andra komponenter. Till exempel, om ditt moderkort stödde intrångsdetektering, kan en bygel ställas in för att aktivera eller inaktivera den här funktionen. Senast ändrad: 2025-01-22 17:01

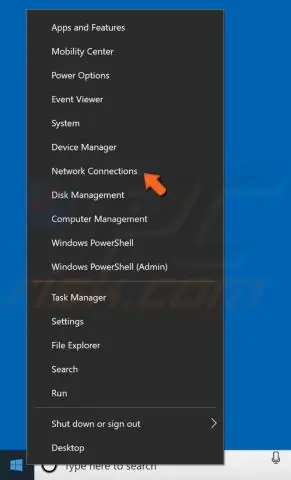

4. Ställ in din IP-adress manuellt Tryck på Windows-tangent + X och välj Nätverksanslutningar. Högerklicka på ditt trådlösa nätverk och välj Egenskaper från menyn. Välj Internet Protocol Version 4 (TCP/IPv4) och klicka på knappen Egenskaper. Senast ändrad: 2025-01-22 17:01

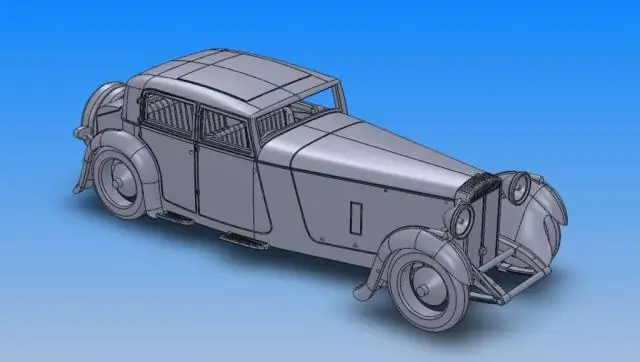

Prototypen är en simulativ miniatyr av realtidsprodukten, som mest används för testning. Modellen används för att visa produkten som är utvecklad eller under utveckling hur den ser ut ur olika perspektiv. Senast ändrad: 2025-01-22 17:01

Core CAL inkluderar CAL (Client Access Licenses) för Windows Server, Exchange Server, System Management Server och SharePoint Portal Server. Senast ändrad: 2025-01-22 17:01

Populära jobb för magisterexamen i datavetenskap Utexaminerade 1) Nätverks- och datorsystemadministratörer. 2) Datasystemanalytiker. 3) Datornätverksarkitekter. 4) Mjukvaruutvecklare. 5) Data- och informationsforskare. 6) Senior databasadministratörer. 7) Senior webbutvecklare. Senast ändrad: 2025-01-22 17:01

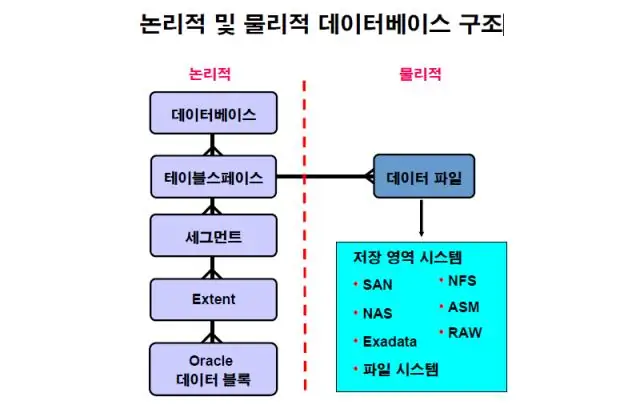

En Oracle-databas består av en eller flera logiska lagringsenheter som kallas tabellutrymmen, som samlat lagrar all databasens data. Varje tabellutrymme i en Oracle-databas består av en eller flera filer som kallas datafiler, som är fysiska strukturer som överensstämmer med operativsystemet där Oracle körs. Senast ändrad: 2025-01-22 17:01

Inga interaktioner hittades mellan Benadryl och guaifenesin/fenylefrin. Detta betyder inte nödvändigtvis att det inte finns någon interaktion. Rådgör alltid med din vårdgivare. Senast ändrad: 2025-01-22 17:01

Yammer. lyssna)) är en freemium social nätverkstjänst för företag som används för privat kommunikation inom organisationer. Microsoft förvärvade senare Yammer 2012 för 1,2 miljarder USD. För närvarande ingår Yammer i alla företagsplaner för Office 365 och Microsoft 365. Senast ändrad: 2025-01-22 17:01

Säkert läge är ett tillstånd som din Samsung GalaxyS4 kan gå in i när ett problem uppstår med appar eller operativsystemet. Säkert läge inaktiverar tillfälligt appar och minskar operativsystemets funktionalitet, vilket tillåter felsökning för att lösa problemet. Senast ändrad: 2025-01-22 17:01

Redigera ett diagram Logga in på Office 365. Navigera till OneDrive for Business-mappen eller SharePointOnline-dokumentbiblioteket. Öppna Visio-diagrammet genom att klicka på filnamnet. Som standard öppnas diagrammet för visning. Välj Redigera diagram och välj sedan Redigera i webbläsare. Senast ändrad: 2025-01-22 17:01

Fördelar: Multiprocessorsystem kan spara pengar genom att dela strömförsörjning, höljen och kringutrustning. Kan köra program snabbare och kan ha ökad tillförlitlighet. nackdelar: Multiprocessorsystem är mer komplexa både vad gäller hårdvara och mjukvara. Senast ändrad: 2025-06-01 05:06

Master Boot Record (MBR) är informationen i den första sektorn på en hårddisk eller diskett som identifierar hur och var ett operativsystem finns så att det kan startas (laddas) i datorns huvudminne eller direktminne. Senast ändrad: 2025-01-22 17:01

Från Inställningar anger du Sandlådor i rutan Snabbsökning och väljer sedan Sandlådor. Klicka på Ny sandlåda. Ange ett namn (10 tecken eller färre) och en beskrivning för sandlådan. Välj vilken typ av sandlåda du vill ha. Välj data som ska inkluderas i din partiell kopia eller fullständig sandlåda. Senast ändrad: 2025-01-22 17:01